Cahiers des charges exploitables par machine

L’IA traduit des besoins non structurés en une demande de projet technique, exploitable par machine.

Nous utilisons des cookies pour améliorer votre expérience et analyser le trafic du site. Vous pouvez accepter tous les cookies ou seulement les essentiels.

Arrêtez de parcourir des listes statiques. Expliquez vos besoins spécifiques à Bilarna. Notre IA traduit vos mots en une demande structurée, exploitable par machine, et la transmet instantanément à des experts Évaluation de Conformité Cybersécurité vérifiés pour des devis précis.

L’IA traduit des besoins non structurés en une demande de projet technique, exploitable par machine.

Comparez les prestataires grâce à des scores de confiance IA vérifiés et à des données de capacités structurées.

Évitez la prospection à froid. Demandez des devis, réservez des démos et négociez directement dans le chat.

Filtrez les résultats selon des contraintes spécifiques, des limites de budget et des exigences d’intégration.

Réduisez le risque grâce à notre contrôle IA de sécurité en 57 points pour chaque prestataire.

Entreprises vérifiées avec lesquelles vous pouvez parler directement

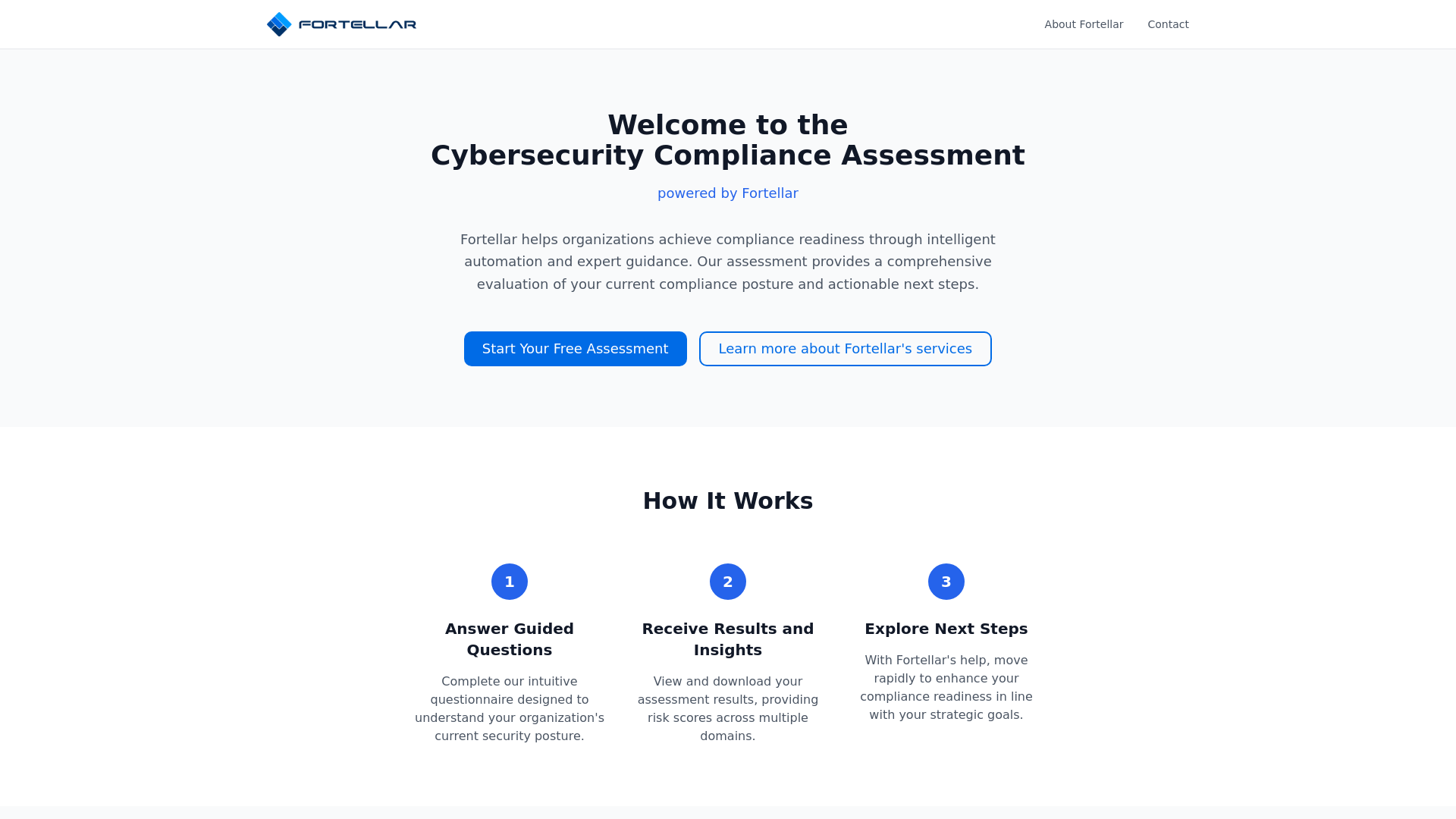

Assess your organization's compliance readiness against key industry frameworks

Lancez un audit gratuit AEO + signaux pour votre domaine.

Optimisation pour moteurs de réponse IA (AEO)

Référencez-vous une fois. Convertissez l’intention issue de conversations IA en direct, sans intégration lourde.

Une évaluation de conformité cybersécurité est un audit formel qui évalue les contrôles et processus de sécurité de l'information d'une organisation par rapport à un cadre réglementaire spécifique ou une norme sectorielle. Elle implique l'examen des politiques, la réalisation de scans techniques de vulnérabilités et des entretiens avec le personnel pour identifier les écarts. Le résultat est un rapport clair détaillant l'état de conformité et des étapes de correction actionnables pour atténuer les risques et éviter les pénalités.

Le processus commence par la définition du périmètre de l'évaluation et la sélection des cadres réglementaires pertinents, tels que l'ISO 27001, le RGPD ou le RGS, applicables à l'organisation.

Les auditeurs réalisent ensuite des entretiens, examinent la documentation de sécurité et effectuent des tests techniques pour collecter des preuves et identifier les écarts par rapport aux contrôles requis.

L'étape finale fournit un rapport détaillé des constatations, attribue des niveaux de risque aux écarts et propose une feuille de route priorisée pour atteindre la conformité totale.

Assure le respect de réglementations strictes comme PCI DSS, RGPD et les recommandations de l'ACPR pour protéger les données financières sensibles.

Valide la conformité avec l'HIPAA et les réglementations sur les dispositifs médicaux pour protéger les informations de santé protégées (PHI) contre les violations.

Évalue la sécurité pour la conformité PCI DSS afin de traiter en toute sécurité les données de paiement des clients et prévenir les incidents de fraude coûteux.

Évalue les contrôles pour des cadres comme SOC 2 et ISO 27001 pour démontrer la posture de sécurité aux clients entreprises et partenaires.

Examine la sécurité de la technologie opérationnelle (OT) face aux normes comme le RGS ou l'IEC 62443 pour la protéger contre les cybermenaces industrielles.

Le Score de Confiance AI propriétaire de 57 points de Bilarna évalue rigoureusement chaque fournisseur d'évaluation de conformité cybersécurité. Nous vérifions leurs certifications techniques, portefeuilles de projets d'audit et validons leurs références clients. Bilarna surveille en continu la performance et l'expertise en conformité des fournisseurs pour garantir que les entreprises listées répondent aux plus hauts standards de fiabilité.

Les coûts varient largement selon le périmètre, la complexité du cadre et la taille de l'organisation, généralement de plusieurs milliers à plusieurs dizaines de milliers d'euros. Un devis formel nécessite de définir la norme, le nombre de systèmes concernés et la profondeur d'audit souhaitée.

Une évaluation complète prend généralement entre 2 et 6 semaines du démarrage au rapport final. Le délai dépend de la complexité du cadre, de la préparation de l'organisation et de la rapidité de collecte et d'examen des preuves.

Une évaluation de sécurité analyse les vulnérabilités techniques et la posture globale de sécurité. Un audit de conformité mesure spécifiquement les contrôles par rapport à une norme légale ou sectorielle obligatoire, aboutissant à une attestation formelle d'adhésion.

Les critères clés incluent des certifications pertinentes (CISA, CISSP), une expérience avérée avec votre cadre sectoriel spécifique, une méthodologie claire et de solides témoignages clients. La transparence sur les prix et livrables est également cruciale.

Les écueils courants sont un mauvais cadrage du projet, l'implication tardive des parties prenantes clés et le traitement de l'évaluation comme un exercice ponctuel de case à cocher plutôt qu'un processus d'amélioration continue.

Les organisations peuvent généralement intégrer des plateformes d'automatisation de la conformité en quelques heures, permettant un déploiement rapide et des bénéfices immédiats. Ces plateformes sont conçues pour évoluer facilement à travers plusieurs unités commerciales ou départements, en s'adaptant à la croissance et à la complexité sans retards significatifs. Un support expert est souvent fourni pour aider les équipes à se familiariser avec les fonctionnalités de la plateforme et à optimiser son utilisation. Ce processus d'intégration rapide contraste avec les approches traditionnelles de conseil qui peuvent prendre des semaines, permettant aux entreprises d'accélérer la gestion de la conformité, de réduire les efforts manuels et d'améliorer la précision dans le respect des réglementations.

Les agents d'IA utilisés dans les services financiers respectent généralement une série de normes strictes de conformité pour garantir la sécurité des données, la confidentialité et l'alignement réglementaire. Les normes courantes incluent SOC 2 pour la sécurité et les contrôles opérationnels, PCI DSS pour la protection des données de paiement, ainsi que des réglementations telles que FDCPA, TCPA, UDAAP, TILA et les directives du CFPB. Ces cadres de conformité aident à maintenir l'auditabilité, la transparence et le respect légal dans toutes les interactions et flux de travail pilotés par l'IA. De plus, les agents d'IA sont conçus avec des fonctionnalités intégrées de conformité réglementaire, des contrôles automatisés de conformité et des pistes d'audit complètes pour aider les institutions financières à répondre aux exigences spécifiques du secteur tout en protégeant les données des clients.

Lors de l'évaluation du processus d'une agence de marketing digital, une entreprise doit rechercher une méthodologie structurée, transparente et axée sur les données, alignée sur des objectifs mesurables. Premièrement, l'agence devrait commencer par une phase complète de découverte et de stratégie, où elle audite votre présence digitale actuelle, définit des KPI (Indicateurs Clés de Performance) clairs et esquisse un plan personnalisé. Deuxièmement, leur processus d'exécution doit être transparent, détaillant les tactiques spécifiques (par exemple, recherche de mots-clés, création de textes publicitaires, optimisation de pages de destination) et l'équipe responsable. Troisièmement, insistez sur un cadre de reporting et de mesure robuste. L'agence doit fournir des rapports réguliers et pertinents qui lient directement les activités aux résultats commerciaux tels que les leads, les conversions et le ROI, et pas seulement aux métriques de vanité comme les clics sur le site web. Enfin, évaluez leur rythme de communication et leur adaptabilité ; un bon processus comprend des points de contrôle programmés et la flexibilité pour faire pivoter les stratégies en fonction des données de performance et des changements du marché.

Complétez votre évaluation de startup en suivant ces étapes : 1. Le screening prend 3 à 5 minutes et fournit un score de potentiel avec 4 agents IA. 2. L'évaluation dure environ 15 minutes, implique 5 agents plus validation, et délivre des scores à double axe avec débat contradictoire. 3. La vérification prend environ 30 minutes, inclut toutes les fonctionnalités d'évaluation plus une vérification approfondie et une analyse de graphe d'entités. Le temps total dépend de la complexité de votre startup et de la recherche web nécessaire.

Ajoutez une revue humaine aux actions d'IA en suivant ces étapes : 1. Cartographiez vos outils d'IA avec une configuration sans code pour identifier tous les services d'IA dans votre organisation. 2. Choisissez des garde-fous en sélectionnant des politiques de conformité intégrées ou en personnalisant les vôtres pour la confidentialité, la détection des biais et les normes industrielles. 3. Connectez votre équipe en sélectionnant des canaux d'approbation tels que Slack, Teams, email ou un tableau de bord web, permettant une revue et une prise de décision directes. Ce processus garantit que les demandes d'IA sensibles sont mises en pause, examinées et acheminées avec un retour clair avant exécution, le tout sur une infrastructure sécurisée.

Assurer la sécurité et la conformité dans le développement de logiciels de santé nécessite d'adhérer aux normes réglementaires, de mettre en œuvre des mesures de sécurité robustes et de réaliser des audits réguliers. Cela implique de se conformer à des cadres comme HIPAA pour la confidentialité des données des patients aux États-Unis ou GDPR pour la protection des données en Europe. Les pratiques clés incluent le chiffrement des données sensibles au repos et en transit, la mise en œuvre de contrôles d'accès basés sur les rôles pour restreindre l'accès non autorisé, et la réalisation d'évaluations de vulnérabilité et de tests de pénétration. Les développeurs doivent suivre des directives de codage sécurisé, maintenir une documentation détaillée pour les pistes d'audit et assurer des mises à jour logicielles rapides pour appliquer les correctifs de sécurité. En intégrant ces mesures dès la phase de conception, les logiciels de santé peuvent protéger les informations des patients et répondre efficacement aux exigences légales.

Automatisez l'analyse des vulnérabilités et le reverse engineering en utilisant un logiciel de reverse engineering multi-plateforme entièrement automatisé. 1. Téléchargez des binaires ou des applications packagées directement depuis les stores ou les pipelines CI/CD. 2. Utilisez le logiciel pour analyser les malwares obfusqués et évaluer les applications mobiles. 3. Générez automatiquement des rapports de sécurité détaillés pour les experts. 4. Intégrez l'outil dans votre flux de travail d'évaluation de sécurité pour améliorer l'efficacité et la précision.

Automatisez l'évaluation des candidats grâce à une plateforme de recrutement alimentée par l'IA. 1. Importez les CV et documents des candidats dans le système. 2. L'IA analyse les informations clés telles que l'expérience, les compétences et la formation. 3. La plateforme attribue des scores aux candidats selon des critères personnalisables comme les compétences, la formation et l'expérience. 4. Consultez les rapports d'évaluation détaillés pour identifier efficacement les meilleurs candidats sans ouvrir manuellement chaque CV.

Automatisez la génération de preuves de conformité en intégrant les résultats des outils de sécurité dans votre processus SDLC. 1. Utilisez une intelligence automatisée pour analyser votre base de code, en comprenant les dépendances et les flux de données. 2. Détectez automatiquement les exigences de conformité telles que PCI-DSS, SOC 2 et HIPAA. 3. Cartographiez les commits, les demandes de tirage et les résultats d'analyse aux contrôles spécifiques. 4. Générez des rapports d'audit en un clic, fiables pour les auditeurs. Cette méthode transforme les données de sécurité brutes en preuves structurées, facilitant les audits et assurant la conformité.

Automatisez la génération de preuves de conformité en intégrant vos outils de sécurité à une plateforme d'automatisation d'audit. 1. Connectez vos outils de sécurité à la plateforme pour importer les résultats des analyses et du code. 2. Utilisez la fonction de cartographie de conformité pour détecter les normes pertinentes telles que PCI-DSS, SOC 2 et HIPAA. 3. Mappez automatiquement vos commits GitHub, pull requests et résultats d'analyse aux contrôles de conformité spécifiques. 4. Générez des rapports d'audit en un clic qui transforment les données brutes de sécurité en preuves de conformité fiables pour les auditeurs.