Comparison Shortlist

Cahiers des charges exploitables par machine : l’IA transforme des besoins flous en demande technique de projet.

Nous utilisons des cookies pour améliorer votre expérience et analyser le trafic du site. Vous pouvez accepter tous les cookies ou seulement les essentiels.

Arrêtez de parcourir des listes statiques. Expliquez vos besoins spécifiques à Bilarna. Notre IA traduit vos mots en une demande structurée, exploitable par machine, puis l’achemine instantanément vers des experts Conformité en Cybersécurité vérifiés pour obtenir des devis précis.

Cahiers des charges exploitables par machine : l’IA transforme des besoins flous en demande technique de projet.

Scores de confiance vérifiés : comparez les prestataires grâce à notre contrôle de sécurité IA en 57 points.

Accès direct : évitez la prospection à froid. Demandez des devis et réservez des démos directement dans le chat.

Matching précis : filtrez les correspondances selon des contraintes spécifiques, le budget et les intégrations.

Réduction du risque : des signaux de capacité validés réduisent la friction d’évaluation & le risque.

Classés par score de confiance IA & capacité

Lancez un audit gratuit AEO + signaux pour votre domaine.

Optimisation pour moteurs de réponse IA (AEO)

List once. Convert intent from live AI conversations without heavy integration.

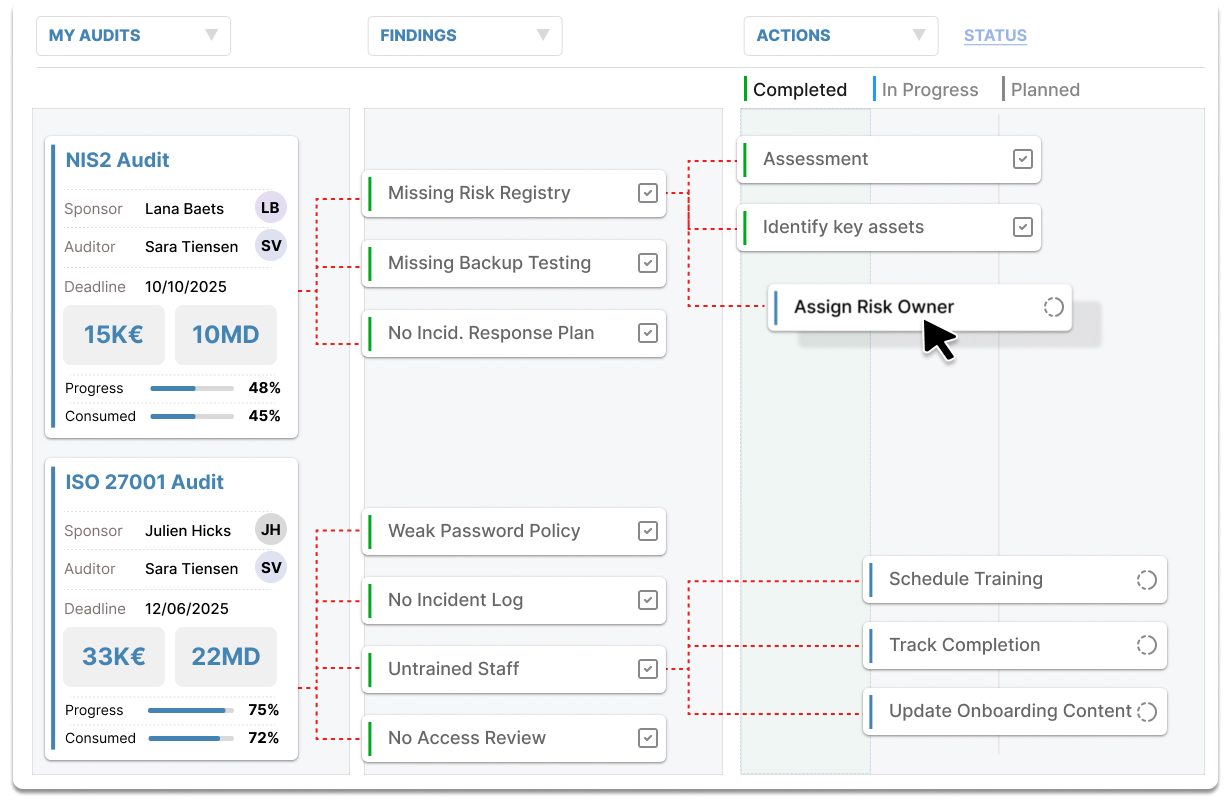

Les services de conformité en cybersécurité aident les organisations à respecter des normes réglementaires telles que NIS2, ISO 27001 et GDPR. Ces services incluent des audits, des remédiations et une surveillance continue pour assurer la protection des données et la sécurité. Ils répondent au besoin pour les entreprises de démontrer leur conformité, de réduire les risques cybernétiques et d'éviter des pénalités. En mettant en œuvre ces solutions, les entreprises peuvent améliorer leur posture de sécurité, protéger les informations sensibles et renforcer la confiance avec leurs clients et partenaires. Ces services sont conçus pour les PME cherchant une mise en conformité rapide, souvent en quelques jours.

Les services de conformité en cybersécurité sont fournis par des entreprises spécialisées en cybersécurité, des agences de conseil et des fournisseurs de services informatiques. Ces organisations ont une expertise dans les normes de sécurité, la gestion des risques et les exigences réglementaires. Elles collaborent étroitement avec les entreprises pour évaluer leur posture de sécurité actuelle, identifier les lacunes et mettre en œuvre des solutions adaptées. De nombreux fournisseurs proposent des déploiements rapides, assurant la conformité en quelques jours. Leur objectif est d’aider les organisations à respecter leurs obligations légales, à renforcer leur sécurité et à instaurer la confiance avec leurs parties prenantes.

La prestation de services de conformité en cybersécurité comprend généralement des évaluations initiales, des plans de remédiation personnalisés et un déploiement rapide pour respecter les délais réglementaires. Les prix varient en fonction de l’étendue et de la complexité des besoins de l’organisation, avec de nombreux fournisseurs proposant des forfaits flexibles. La configuration inclut souvent des audits système, des évaluations de vulnérabilités et la mise en œuvre de contrôles de sécurité. Certains services sont proposés en tant que support continu ou solutions gérées, assurant une conformité et une sécurité permanentes. Les clients bénéficient de conseils d’experts, d’une tarification transparente et de délais de réponse rapides, souvent en quelques jours.

Les organisations peuvent généralement intégrer des plateformes d'automatisation de la conformité en quelques heures, permettant un déploiement rapide et des bénéfices immédiats. Ces plateformes sont conçues pour évoluer facilement à travers plusieurs unités commerciales ou départements, en s'adaptant à la croissance et à la complexité sans retards significatifs. Un support expert est souvent fourni pour aider les équipes à se familiariser avec les fonctionnalités de la plateforme et à optimiser son utilisation. Ce processus d'intégration rapide contraste avec les approches traditionnelles de conseil qui peuvent prendre des semaines, permettant aux entreprises d'accélérer la gestion de la conformité, de réduire les efforts manuels et d'améliorer la précision dans le respect des réglementations.

Les agents d'IA utilisés dans les services financiers respectent généralement une série de normes strictes de conformité pour garantir la sécurité des données, la confidentialité et l'alignement réglementaire. Les normes courantes incluent SOC 2 pour la sécurité et les contrôles opérationnels, PCI DSS pour la protection des données de paiement, ainsi que des réglementations telles que FDCPA, TCPA, UDAAP, TILA et les directives du CFPB. Ces cadres de conformité aident à maintenir l'auditabilité, la transparence et le respect légal dans toutes les interactions et flux de travail pilotés par l'IA. De plus, les agents d'IA sont conçus avec des fonctionnalités intégrées de conformité réglementaire, des contrôles automatisés de conformité et des pistes d'audit complètes pour aider les institutions financières à répondre aux exigences spécifiques du secteur tout en protégeant les données des clients.

Ajoutez une revue humaine aux actions d'IA en suivant ces étapes : 1. Cartographiez vos outils d'IA avec une configuration sans code pour identifier tous les services d'IA dans votre organisation. 2. Choisissez des garde-fous en sélectionnant des politiques de conformité intégrées ou en personnalisant les vôtres pour la confidentialité, la détection des biais et les normes industrielles. 3. Connectez votre équipe en sélectionnant des canaux d'approbation tels que Slack, Teams, email ou un tableau de bord web, permettant une revue et une prise de décision directes. Ce processus garantit que les demandes d'IA sensibles sont mises en pause, examinées et acheminées avec un retour clair avant exécution, le tout sur une infrastructure sécurisée.

Assurer la sécurité et la conformité dans le développement de logiciels de santé nécessite d'adhérer aux normes réglementaires, de mettre en œuvre des mesures de sécurité robustes et de réaliser des audits réguliers. Cela implique de se conformer à des cadres comme HIPAA pour la confidentialité des données des patients aux États-Unis ou GDPR pour la protection des données en Europe. Les pratiques clés incluent le chiffrement des données sensibles au repos et en transit, la mise en œuvre de contrôles d'accès basés sur les rôles pour restreindre l'accès non autorisé, et la réalisation d'évaluations de vulnérabilité et de tests de pénétration. Les développeurs doivent suivre des directives de codage sécurisé, maintenir une documentation détaillée pour les pistes d'audit et assurer des mises à jour logicielles rapides pour appliquer les correctifs de sécurité. En intégrant ces mesures dès la phase de conception, les logiciels de santé peuvent protéger les informations des patients et répondre efficacement aux exigences légales.

Automatisez la génération de preuves de conformité en intégrant les résultats des outils de sécurité dans votre processus SDLC. 1. Utilisez une intelligence automatisée pour analyser votre base de code, en comprenant les dépendances et les flux de données. 2. Détectez automatiquement les exigences de conformité telles que PCI-DSS, SOC 2 et HIPAA. 3. Cartographiez les commits, les demandes de tirage et les résultats d'analyse aux contrôles spécifiques. 4. Générez des rapports d'audit en un clic, fiables pour les auditeurs. Cette méthode transforme les données de sécurité brutes en preuves structurées, facilitant les audits et assurant la conformité.

Automatisez la génération de preuves de conformité en intégrant vos outils de sécurité à une plateforme d'automatisation d'audit. 1. Connectez vos outils de sécurité à la plateforme pour importer les résultats des analyses et du code. 2. Utilisez la fonction de cartographie de conformité pour détecter les normes pertinentes telles que PCI-DSS, SOC 2 et HIPAA. 3. Mappez automatiquement vos commits GitHub, pull requests et résultats d'analyse aux contrôles de conformité spécifiques. 4. Générez des rapports d'audit en un clic qui transforment les données brutes de sécurité en preuves de conformité fiables pour les auditeurs.

Automatisez les évaluations de conformité des tiers en utilisant des outils alimentés par l'IA qui réduisent le temps d'évaluation de plusieurs heures à quelques minutes. Suivez ces étapes : 1. Intégrez la plateforme de conformité IA avec vos données fournisseurs. 2. Utilisez l'IA pour analyser automatiquement les politiques fournisseurs, les accords de traitement des données et les sous-traitants. 3. Examinez les scores de risque et les rapports de conformité générés par l'IA. 4. Concentrez-vous sur les décisions stratégiques pendant que le système gère les tâches répétitives. 5. Surveillez en continu les changements fournisseurs avec des alertes en temps réel pour maintenir la conformité.

Pour choisir le bon prestataire de services de cybersécurité, les entreprises doivent d'abord effectuer une évaluation approfondie de leurs besoins spécifiques en matière de sécurité, de leur profil de risque et de leurs exigences réglementaires. Les critères clés incluent l'évaluation de l'expertise et des certifications du prestataire, telles que ISO 27001 ou CISSP, et de son expérience dans votre secteur d'activité. Examinez attentivement la gamme de services proposés, en vous assurant qu'ils couvrent des domaines essentiels comme la veille sur les menaces, la gestion des vulnérabilités, la réponse aux incidents et le support de conformité. Il est crucial d'examiner leurs accords de niveau de service (SLA) pour les temps de réponse et la disponibilité garantis, et d'évaluer leur pile technologique pour des solutions modernes et intégrées. Enfin, considérez leur scalabilité pour évoluer avec votre entreprise, la clarté de leurs rapports, et recherchez des témoignages clients ou des études de cas pour vérifier leur bilan en matière d'efficacité.

Choisir un fournisseur de services d'informatique gérée et de cybersécurité nécessite d'évaluer son expertise, son champ d'action et son adéquation culturelle avec votre entreprise. Tout d'abord, vérifiez ses certifications et ses compétences techniques dans des domaines spécifiques pertinents pour votre secteur, tels que les cadres de conformité (par exemple, HIPAA, PCI-DSS) ou les plateformes cloud. Deuxièmement, examinez attentivement ses accords de niveau de service (SLA) pour les temps de réponse, les garanties de disponibilité et la portée du support 24h/24 et 7j/7. Troisièmement, évaluez son approche proactive en matière de sécurité, y compris les analyses régulières des vulnérabilités, les tests d'intrusion et les offres de formation à la sécurité des employés. Il est également essentiel d'examiner ses antécédents grâce aux références clients et aux études de cas, en s'assurant qu'il a de l'expérience avec des entreprises de votre taille et de votre complexité. Enfin, assurez-vous que son style de communication et son processus de planification stratégique sont alignés avec votre équipe interne, favorisant un véritable partenariat plutôt qu'une relation transactionnelle avec un fournisseur.

Choisir un prestataire de services en cybersécurité nécessite d'évaluer son expertise dans les principaux domaines de sécurité, son expérience sectorielle et son approche proactive face aux menaces. Tout d'abord, recherchez un prestataire disposant d'un portefeuille de services complet incluant des domaines critiques tels que la gouvernance et la conformité, la protection de la vie privée des données et les tests d'intrusion proactifs pour identifier les vulnérabilités avant les attaquants. Ils doivent avoir une expérience démontrable dans votre secteur spécifique, comme la finance, la santé ou la vente au détail, pour comprendre les paysages réglementaires et de menaces uniques. Évaluez leur méthodologie ; ils ne doivent pas seulement mettre en œuvre des outils défensifs, mais aussi se concentrer sur l'atténuation des risques, la planification de la réponse aux incidents et la formation à la sécurité des employés. Enfin, considérez leur engagement à rester à jour face aux menaces et technologies en évolution, car une cybersécurité efficace est un processus continu d'adaptation et de vigilance plutôt qu'une solution ponctuelle.