Machineklare briefs

AI vertaalt ongestructureerde behoeften naar een technische, machineklare projectaanvraag.

We gebruiken cookies om uw ervaring te verbeteren en het websiteverkeer te analyseren. U kunt alle cookies accepteren of alleen de noodzakelijke.

Stop met het doorzoeken van statische lijsten. Vertel Bilarna wat je precies nodig hebt. Onze AI vertaalt je woorden naar een gestructureerde, machineklare aanvraag en routeert die direct naar geverifieerde Cloudbeveiligingsoplossingen-experts voor nauwkeurige offertes.

AI vertaalt ongestructureerde behoeften naar een technische, machineklare projectaanvraag.

Vergelijk providers met geverifieerde AI Trust Scores en gestructureerde capability-data.

Sla koude acquisitie over. Vraag offertes aan, plan demo’s en onderhandel direct in de chat.

Filter resultaten op specifieke constraints, budgetlimieten en integratie-eisen.

Beperk risico met onze 57-punts AI-safetycheck voor elke provider.

Geverifieerde bedrijven waarmee je direct kunt praten

a true Managed Server Specialist since 1996.

Expert managed IT services in San Francisco - proactive support, cloud & security solutions for growing businesses.

Tresal provides comprehensive attack surface management and cloud security solutions. Discover vulnerabilities, secure your assets, and protect your business. Start your free trial today.

Learn how Cloudflare's cloud access security broker (CASB) improves security across your SaaS applications with less overhead. Deploy in-line or via API.

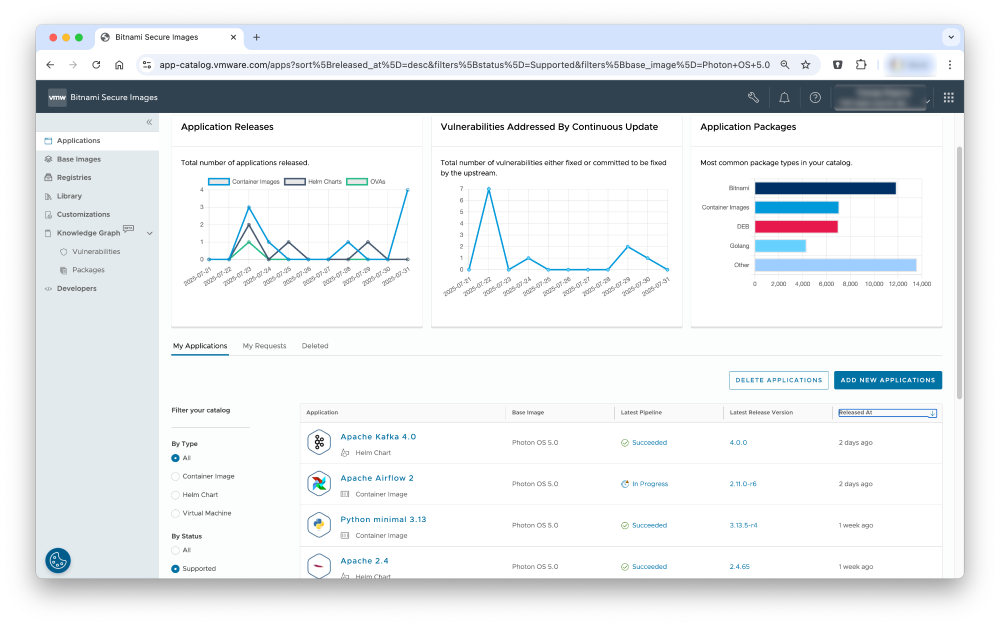

Confidence, control and visibility of your software supply chain security with production-ready open source software delivered continuously in hardened images

Voer een gratis AEO + signaal-audit uit voor je domein.

AI Answer Engine Optimization (AEO)

Eén keer aanmelden. Converteer intent uit live AI-gesprekken zonder zware integratie.

Cloudbeveiligingsoplossingen zijn een reeks beleidsregels, controles en technologieën ontworpen om op cloud gebaseerde data, applicaties en infrastructuur te beschermen. Ze omvatten meestal tools voor identiteits- en toegangsbeheer, gegevensversleuteling, dreigingsdetectie en compliance monitoring. De implementatie van deze oplossingen vermindert risico's zoals datalekken en zorgt voor bedrijfscontinuïteit door digitale assets te beveiligen in publieke, private of hybride cloud-implementaties.

Een eerste beoordeling identificeert kwetsbaarheden, compliance-hiaten en foutconfiguraties in de bestaande cloudinfrastructuur om een beveiligingsbasislijn vast te stellen.

Gespecialiseerde tools en beleidsregels worden ingezet om data te beveiligen, toegang te beheren en netwerkverkeer te monitoren op bedreigingen in de cloudomgeving.

Doorlopende geautomatiseerde monitoring, threat intelligence en incident response protocollen verdedigen actief in realtime tegen evoluerende cyberdreigingen.

Beveiliging van transactiedata en persoonsgegevens om aan strikte regelgeving zoals PCI-DSS en AVG te voldoen, terwijl geavanceerde fraude en aanvallen worden voorkomen.

Bescherming van elektronische patiëntendossiers (EPD) en onderzoeksdata om aan HIPAA-normen te voldoen en gevoelige patiëntinformatie tegen lekken te beschermen.

Afscherming van betalingsgegevens en persoonsgegevens van klanten tijdens transacties om vertrouwen te behouden en kostbaar datadiefstal te voorkomen.

Integratie van beveiliging in de applicatie-architectuur om multi-tenant klantdata te beschermen en servicebeschikbaarheid en integriteit te garanderen.

Beveiliging van verbonden industriële systemen en IoT-apparaatdata tegen bedreigingen voor operationele technologie (OT) die productie kunnen verstoren of veiligheidsproblemen veroorzaken.

Bilarna beoordeelt elke aanbieder van cloudbeveiligingsoplossingen via een rigoureuze 57-punten AI Trust Score. Dit eigen systeem analyseert expertise, technische certificeringen, klantreferenties en naleving van standaarden zoals ISO 27001 en SOC 2. De continue monitoring door Bilarna zorgt ervoor dat aanbieders hoge betrouwbaarheids- en prestatienormen handhaven, wat kopers vertrouwen geeft in hun selectie.

Kernfuncties zijn identity and access management (IAM), gegevensversleuteling in transit en in rust, continuous security monitoring (CSM) en geautomatiseerde compliance-controles. Een robuuste oplossing biedt ook threat intelligence, kwetsbaarheidsbeheer en gedetailleerde logging voor forensische analyse voor een alomvattende bescherming.

Kosten variëren sterk op basis van de omvang van de cloudomgeving, vereiste functies en implementatiemodel, vaak variërend van tienduizenden tot honderdduizenden euro's per jaar. Prijsmodellen zijn per gebruiker abonnementen, verbruiksgebaseerde tarieven of flat-rate enterpriselicenties, waarbij supportniveau en maatwerk belangrijke factoren zijn.

Traditionele beveiliging richt zich op het beschermen van een gedefinieerde netwerkgrens, terwijl cloudbeveiliging een data-centrisch, zero-trust model aanneemt voor dynamische, schaalbare omgevingen. Cloudoplossingen zijn API-gestuurd, ontworpen voor gedeelde verantwoordelijkheidsmodellen en beschermen assets over geografisch verspreide infrastructuur die niet in eigendom zijn van de organisatie.

Een volledige implementatie duurt doorgaans 3 tot 6 maanden, afhankelijk van de complexiteit van de bestaande cloud footprint en de reikwijdte van de beveiligingscontroles. Het proces omvat beoordeling, planning, gefaseerde tool-implementatie, configuratie, beleidsdefinitie en personeelstraining.

Veelvoorkomende valkuilen zijn het kiezen van een aanbieder zonder expertise in uw specifieke cloudplatform (bijv. AWS vs. Azure) en het over het hoofd zien van de behoefte aan 24/7 managed detection and response (MDR). Het niet verifiëren van compliance-certificeringen en echte klantreferenties voor soortgelijke implementaties leidt ook tot ontoereikende bescherming en ondersteuning.

Voorkom dataverlies door cloudbeveiligingsoplossingen met data loss prevention (DLP)-mogelijkheden te implementeren. Stappen: 1. Implementeer een cloud access security broker om cloudapplicaties continu te monitoren. 2. Pas gedetailleerde DLP-controles toe om per ongeluk of ongeautoriseerd delen van gegevens te detecteren en blokkeren. 3. Identificeer en herstel misconfiguraties die gevoelige gegevens blootstellen. 4. Reguleer gebruikers- en apparaattoegang met zero trust-beleid. 5. Zorg voor naleving van gegevensbeschermingsregels door zichtbaarheid en controle over datastromen te waarborgen.