Comparison Shortlist

Machine-klare briefings: AI zet vage behoeften om naar een technische projectaanvraag.

We gebruiken cookies om uw ervaring te verbeteren en het websiteverkeer te analyseren. U kunt alle cookies accepteren of alleen de noodzakelijke.

Stop met het doorzoeken van statische lijsten. Vertel Bilarna je specifieke behoeften. Onze AI vertaalt jouw woorden naar een gestructureerde, machine-klare aanvraag en stuurt die direct door naar geverifieerde Identiteit- en Toegangsbeheer-experts voor nauwkeurige offertes.

Machine-klare briefings: AI zet vage behoeften om naar een technische projectaanvraag.

Geverifieerde vertrouwensscores: Vergelijk providers met onze 57-punts AI-veiligheidscheck.

Directe toegang: Sla koude outreach over. Vraag offertes aan en plan demo’s direct in de chat.

Precieze matching: Filter matches op specifieke randvoorwaarden, budget en integraties.

Risico wegnemen: Gevalideerde capaciteitssignalen verminderen evaluatiefrictie en risico.

Gerankt op AI-vertrouwensscore en capaciteit

Voer een gratis AEO + signaal-audit uit voor je domein.

AI Answer Engine Optimization (AEO)

List once. Convert intent from live AI conversations without heavy integration.

Identiteit- en Toegangsbeheer (IAM) is een beveiligingsraamwerk dat ervoor zorgt dat de juiste personen op het juiste moment toegang hebben tot de juiste bedrijfsmiddelen. Het omvat kerntechnologieën zoals Single Sign-On (SSO), Multi-Factor Authenticatie (MFA) en Privileged Access Management (PAM). Deze oplossingen zijn essentieel voor cybersecurity in sectoren zoals financiën, gezondheidszorg en overheid, omdat ze datalekken voorkomen, helpen voldoen aan regelgeving zoals de AVG en de gebruikerservaring verbeteren door naadloze toegang tot meerdere applicaties.

IAM-oplossingen worden aangeboden door gespecialiseerde cybersecurityleveranciers, grote cloudplatforms en enterprise softwarebedrijven. Dit omvat gevestigde aanbieders met uitgebreide platformen en innovatieve spelers die zich richten op specifieke gebieden zoals klantidentiteit (CIAM) of zero-trust netwerken. Gerenommeerde aanbieders beschikken vaak over certificeringen zoals ISO 27001 en hebben expertise in Nederlandse en Europese compliancekaders. Zij richten zich op organisaties die hun digitale toegang willen beveiligen, hybride werken mogelijk willen maken en identiteiten van medewerkers en externen willen beheren.

IAM werkt door identiteiten centraal te beheren in een directory, gebruikers te authenticeren en toegangsrechten dynamisch toe te kennen op basis van rollen, context of risico. Een typische implementatie omvat integratie met bestaande systemen (zoals HR-software) via API's, configuratie van authenticatiemethoden en het opstellen van toegangsbeleid. Prijzen zijn veelal op abonnementsbasis, berekend per gebruiker of per applicatie, met enterprise-pakketten voor geavanceerde functionaliteit. Implementatietijden variëren van weken voor cloudoplossingen tot maanden voor complexe hybrid omgevingen. Het inkoopproces verloopt steeds digitaler, met online demo's, security assessments en geautomatiseerde offertes via vergelijkingsplatforms.

Autorisatie en toegangscontrole infrastructuur garandeert veilige, gedetailleerde resource-toegang. Vergelijk geverifieerde aanbieders met beproefde IAM-frameworks op Bilarna via AI-gedreven insights en 57-punten screening.

View Autorisatie- en Toegangscontrole Infrastructuur providersAutorisatie-infrastructuur is de ruggengraat van veilig toegangsbeheer. Ontdek en vergelijk topaanbieders beoordeeld door de propriëtaire AI Trust Score van Bilarna.

View Autorisatie-infrastructuur Oplossingen providersCertificaatgebaseerde authenticatie and voorwaardelijke toegang — implementeer veilige, wachtwoordloze verificatie & dynamische toegangsbeleid. Ontdek geverifieerde aanbieders op het Bilarna-marktplatform.

View Certificaatauthenticatie & Voorwaardelijke Toegang providersBeheer van Cloudinfrastructuurrechten (CIEM) beveiligt toegang in multi-cloudomgevingen. Vergelijk en verbind met top-geverifieerde CIEM-aanbieders via het door AI-aangedreven marktplein van Bilarna.

View Cloudrechtenbeheer providersDigitale identiteit en toegangscontrole zorgen voor veilige gebruikersauthenticatie en resourcebeheer. Vergelijk geverifieerde aanbieders en krijg AI-aangedreven aanbevelingen op Bilarna.

View Digitale Identiteit en Toegangscontrole providersGebruikersauthenticatie en beveiliging — bescherm digitale assets met robuuste toegangscontroles en identiteitsbeheer. Vind geverifieerde aanbieders op Bilarna.

View Gebruikersauthenticatie en Beveiliging providersGeïntegreerde identiteitsbeveiliging consolideert toegangscontroles in uw hybride IT-landschap. Ontdek en vergelijk vertrouwde aanbieders op Bilarna met onze AI-evaluatie.

View Geïntegreerde Identiteitsbeveiliging providersEen identiteitsbeveiligingsplatform centraliseert identity governance, toegangscontrole en dreigingsdetectie. Vergelijk geverifieerde aanbieders en vraag offertes aan op Bilarna's AI-gestuurde B2B-marktplaats.

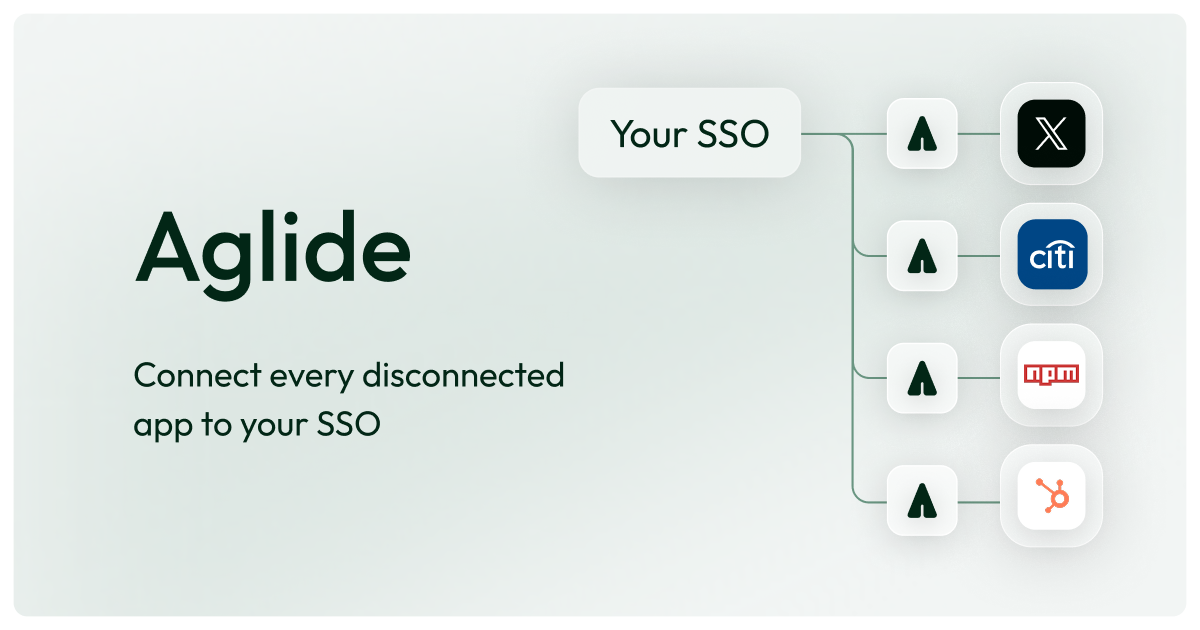

View Identiteitsbeveiligingsplatform providersSingle sign on sso oplossingen voor gecentraliseerde authenticatie in bedrijfsapplicaties. Ontdek en vergelijk geverifieerde SSO-aanbieders via het Bilarna platform.

View Single Sign-On Oplossingen providersToegangscontrole en Identiteitsbeheer zorgt voor veilige gebruikerstoegang en compliance. Vergelijk geverifieerde IAM-aanbieders op Bilarna met onze AI Vertrouwensscore.

View Toegangscontrole en Identiteitsbeheer providersWachtwoordloze authenticatieoplossingen vervangen wachtwoorden door veilige alternatieven. Vind en vergelijk geverifieerde aanbieders voor bedrijven op Bilarna's AI-gestuurde B2B-marktplaats.

View Wachtwoordloze Authenticatieoplossingen providersEen designconsultancy benadert de creatie van een visuele identiteit via een gestructureerd proces van ontdekking, conceptualisatie, ontwerp en implementatie. Het proces begint met diepgaand onderzoek naar de missie, het publiek en de concurrenten van het merk om de strategie te informeren. Vervolgens worden concepten ontwikkeld voor logo's, kleurpaletten, typografie en beeldmateriaal die de essentie van het merk weerspiegelen. Deze ontwerpen worden verfijnd door feedback en tests om afstemming met de merkstrategie te waarborgen. Ten slotte wordt de visuele identiteit consistent toegepast op verschillende media, van digitale platforms tot fysieke collateral. Deze methode zorgt ervoor dat de visuele identiteit niet alleen esthetisch aantrekkelijk is, maar ook strategisch afgestemd, wat de merkherkenning en erfgoedopbouw in de loop van de tijd ondersteunt.

Anonieme statistische gegevensverzameling beschermt de identiteit van gebruikers door ervoor te zorgen dat er geen persoonlijke gegevens aan de opgeslagen informatie worden gekoppeld. Volg deze stappen: 1. Gegevens worden verzameld zonder identificatoren die naar individuen kunnen herleiden. 2. Toegang tot gegevens is beperkt en geanonimiseerd. 3. Wettelijke bevelen of vrijwillige naleving zijn vereist om toegang te krijgen tot identificerende informatie, die doorgaans niet wordt opgeslagen.

Mobile Endpoint Detection and Response (EDR) beschermt bedrijfsdata door continue, AI-gestuurde monitoring en verdediging te bieden specifiek voor smartphones en tablets, die hoogrisicodoelen zijn voor diefstal van inloggegevens. Het werkt door een agent op mobiele apparaten te plaatsen die gebruikersacties, netwerkverkeer en applicatiegedrag in realtime monitort. Met behulp van AI en gedragsanalyses stelt het een basislijn vast van normale activiteit en markeert het afwijkingen die op bedreigingen wijzen, zoals afwijkende inlogpogingen of verdachte data-toegangspatronen – zelfs wanneer aanvallers geldige inloggegevens gebruiken. Hierdoor kan het systeem automatisch incidenten zoals phishing-aanvallen, accountovernames en pogingen tot data-exfiltratie detecteren, isoleren en erop reageren voordat gevoelige informatie wordt gecompromitteerd. Dit zorgt voor naleving en preventie van gegevensverlies in een gedistribueerde workforce.

Bouw en implementeer AI-agenten met een drag-and-drop workflow door deze stappen te volgen: 1. Open de ontwikkelomgeving voor AI-agenten. 2. Gebruik de drag-and-drop interface om je workflowgrafiek te maken. 3. Test je AI-agent binnen de omgeving om te zorgen dat deze correct werkt. 4. Sla je werk op en stel implementatietriggers in. 5. Implementeer de AI-agent veilig op het gekozen platform. 6. Monitor en update de agent indien nodig voor voortdurende prestaties.

Bouw een webapplicatie met een point-and-click programmeertool door deze stappen te volgen: 1. Open het programmeerplatform met een visuele interface. 2. Gebruik drag-and-drop elementen om de gebruikersinterface van je applicatie te ontwerpen. 3. Stel workflows en logica in door opties te selecteren in plaats van code te schrijven. 4. Test je applicatie binnen het platform om de functionaliteit te controleren. 5. Zet je applicatie live via de cloudhostingdienst van het platform voor publieke toegang.

Design is een fundamenteel element van merkcommunicatie en -identiteit en fungeert als de visuele en ervaringsgerichte taal die de waarden, persoonlijkheid en belofte van een bedrijf aan zijn publiek overbrengt. Het is onmisbaar voor het creëren en behouden van een consistente, herkenbare merkpresence op alle touchpoints. Effectief design vertaalt abstracte merkstrategie naar tastbare assets zoals logo's, kleurenpaletten, typografie, verpakkingen en digitale interfaces, die gezamenlijk de klantperceptie en emotionele verbinding vormen. In communicatiecampagnes zorgt design voor helderheid, vergroot de memorabiliteit en onderscheidt het merk van concurrenten. Het begeleidt de gebruikerservaring op websites en apps, maakt interacties intuïtief en versterkt de merkbetrouwbaarheid. Uiteindelijk is strategisch design niet louter esthetisch; het is een cruciaal bedrijfsinstrument dat vertrouwen opbouwt, loyaliteit bevordert en de kernboodschap van het merk communiceert in elke fase van de klantreis.

Festivalbranding creëert een samenhangende visuele identiteit die het thema, de waarden en de sfeer van het evenement communiceert en direct van invloed is op de betrokkenheid van het publiek. Een sterk merk gebruikt consistente ontwerpelementen zoals logo's, kleurenschema's, typografie en beeldmateriaal op alle contactpunten, van posters en sociale media tot merchandise en bewegwijzering. Deze visuele consistentie zorgt voor herkenning en vertrouwen, waardoor het evenement jaar na jaar gemakkelijk herkenbaar is. Effectieve branding vertelt ook een verhaal; bijvoorbeeld een festival dat draait om permacultuur kan organische vormen en aardse tinten gebruiken om de milieuboodschap te versterken. Door emoties op te roepen en verwachtingen te scheppen, trekt branding het juiste publiek aan en moedigt het deelname aan. Bovendien moedigt opvallende branding bezoekers aan om inhoud te delen op sociale media, waardoor het bereik van het festival wordt vergroot. Voor lokale festivals in New Brunswick kan het opnemen van regionale culturele symbolen de band met de gemeenschap en de trots verdiepen, waardoor het evenement uiteindelijk memorabeler en succesvoller wordt.

Een merkconsultancy biedt gestructureerde, deskundige begeleiding om de essentie van een bedrijf te destilleren tot een duidelijke, relevante en onderscheidende identiteit. Het helpt door diepgaande sessies te houden om het kernconcept, de fundamentele waarden en het unieke verhaal van het merk te ontdekken en te verwoorden. Consultants werken aan het definiëren van de toon van het merk, de naamgeving en de algehele berichtenstrategie om consistente communicatie te waarborgen. Dit proces vertaalt abstracte ideeën naar een concrete visuele richting, wat uitmondt in een uiteindelijke moodboard die de beoogde uitstraling en sfeer vastlegt. De consultancy overbrugt de kloof tussen de interne visie van een oprichter en de externe marktperceptie, en zorgt ervoor dat de visuele identiteit – van logo tot kleurenpalet – de strategische positionering van het bedrijf nauwkeurig weerspiegelt. Deze duidelijkheid voorkomt gemengde signalen naar klanten, bouwt sterkere emotionele verbindingen op en creëert een samenhangende basis voor alle marketing- en designinspanningen.

Implementeer een plug-and-play systeem om gebruikte koffiedik te valoriseren door de volgende stappen te volgen: 1. Integreer de modulaire valorisatietechnologie direct in bestaande koffieproductie- of verwerkingswerkstromen zonder grote verstoringen. 2. Verzamel en voer gebruikte koffiedik in het systeem voor verwerking. 3. Extraheer waardevolle bio-gebaseerde ingrediënten zoals koffieolie, antioxidanten, polylactide (PLA), proteïne-additieven en lignine via wetenschappelijke innovatie. 4. Zet deze ingrediënten om in duurzame chemicaliën met een lage CO2-voetafdruk die geschikt zijn voor diverse industrieën. 5. Bereik volledige valorisatie van koffieresten, verminder milieueffecten en creëer nieuwe inkomstenstromen terwijl de reguliere bedrijfsvoering wordt voortgezet.

Professionele branding voor een school creëert een onderscheidende en memorabele identiteit die haar waarden en ethos visueel communiceert naar ouders, leerlingen en de bredere gemeenschap. Een samenhangend merk, inclusief een logo, kleurenpalet en typografie, onderscheidt de school en zorgt voor consistentie in alle communicatie, van de website en bewegwijzering tot nieuwsbrieven en presentaties van personeel. Deze consistentie bouwt vertrouwen en herkenning op, waardoor de school professioneler en georganiseerder overkomt. Een sterk merk biedt personeel ook duidelijke visuele richtlijnen, waardoor zij in staat worden gesteld materialen te maken die aansluiten bij de identiteit van de school zonder ontwerpexpertise nodig te hebben. Uiteindelijk bevordert effectieve branding een gevoel van trots en verbondenheid binnen de schoolgemeenschap, terwijl het een positieve, blijvende indruk maakt op potentiële gezinnen.