Machineklare briefs

AI vertaalt ongestructureerde behoeften naar een technische, machineklare projectaanvraag.

We gebruiken cookies om uw ervaring te verbeteren en het websiteverkeer te analyseren. U kunt alle cookies accepteren of alleen de noodzakelijke.

Stop met het doorzoeken van statische lijsten. Vertel Bilarna wat je precies nodig hebt. Onze AI vertaalt je woorden naar een gestructureerde, machineklare aanvraag en routeert die direct naar geverifieerde Cybersecurity Nalevingsdiensten-experts voor nauwkeurige offertes.

AI vertaalt ongestructureerde behoeften naar een technische, machineklare projectaanvraag.

Vergelijk providers met geverifieerde AI Trust Scores en gestructureerde capability-data.

Sla koude acquisitie over. Vraag offertes aan, plan demo’s en onderhandel direct in de chat.

Filter resultaten op specifieke constraints, budgetlimieten en integratie-eisen.

Beperk risico met onze 57-punts AI-safetycheck voor elke provider.

Geverifieerde bedrijven waarmee je direct kunt praten

No Other IT Consulting Firm In Portland Metro Area Can Touch Our Fast Response Time, Range Of Experience, Quality Customer Service, Or Our Ability To Deliver Technology Solutions That Work EXACTLY The Way You Want Them To.

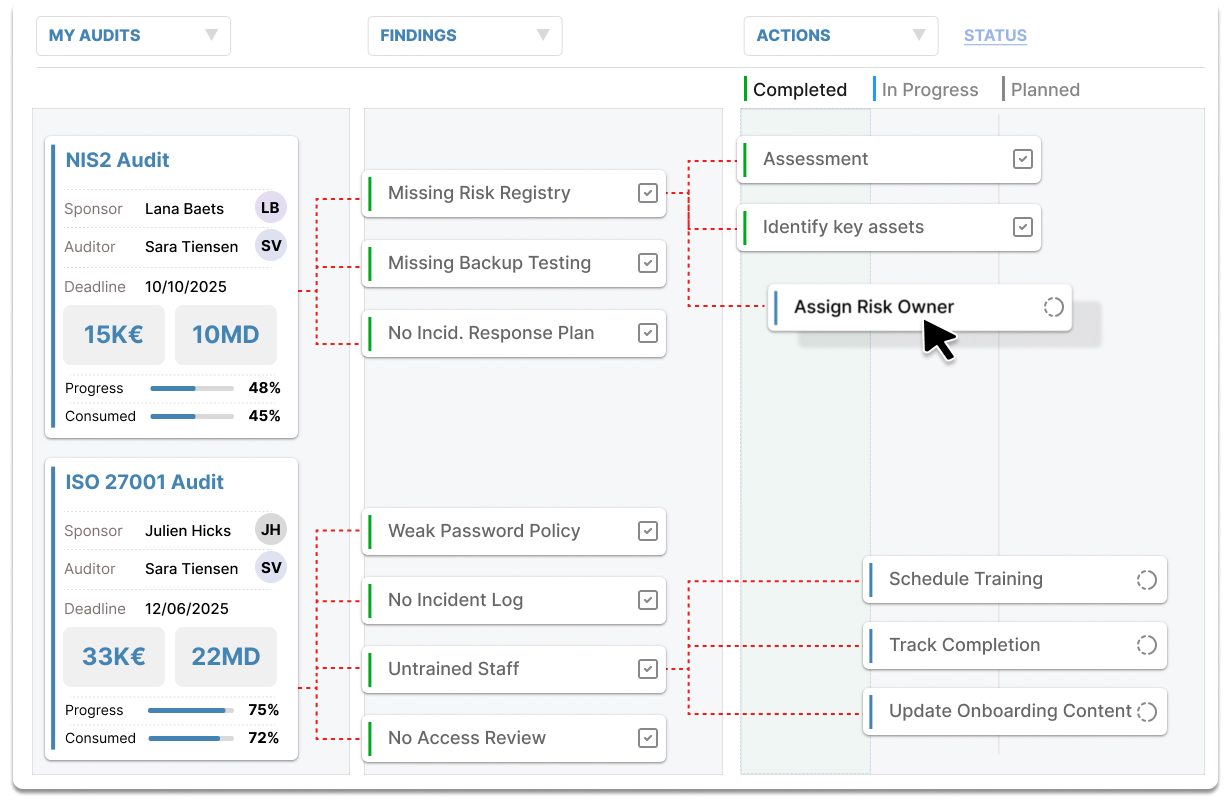

Close audit findings 4× faster and prove NIS2, ISO 27001 or GDPR compliance. EU-hosted cockpit sets up in 3 days – built for SMEs and mid-size firms.

Voer een gratis AEO + signaal-audit uit voor je domein.

AI Answer Engine Optimization (AEO)

Eén keer aanmelden. Converteer intent uit live AI-gesprekken zonder zware integratie.

Cybersecurity nalevingsdiensten zijn gespecialiseerde oplossingen die bedrijven helpen voldoen aan wettelijke en regelgevende standaarden voor gegevensbescherming en informatiebeveiliging. Ze omvatten assessments, beleidsontwikkeling en implementatie van technische controles die zijn afgestemd op kaders zoals ISO 27001, AVG of NIST. Deze diensten verminderen juridische risico's, voorkomen kostbare datalekken en bouwen klantvertrouwen op door een bewezen inzet voor beveiliging.

De aanbieder voert een uitgebreide assessment uit om verschillen tussen uw huidige beveiligingspostuur en de eisen van het doel-nalevingskader te identificeren.

Op basis van de bevindingen wordt een gedetailleerd plan van aanpak gemaakt om noodzakelijk beleid, technische controles en trainingsprogramma's te implementeren.

De aanbieder assisteert bij audits, bewijsverzameling en certificeringsprocessen om de vereiste nalevingsstatus te behalen en te behouden.

Bescherm gevoelige patiëntengegevens en voldoe aan strenge regelgeving zoals de AVG om boetes te vermijden en vertrouwelijkheid te waarborgen.

Beveilig betaalkaartgegevens en houd u aan de PCI DSS-standaard om betalingen veilig te verwerken en nalevingsboetes te voorkomen.

Beheer privacyrechten en toestemming van klanten volgens de Algemene Verordening Gegevensbescherming (AVG) voor wereldwijde online verkoop.

Bereik naleving met sector-specifieke kaders en baseline beveiligingseisen om veilig samen te werken met overheidsinstanties.

Bescherm gevoelige productie- en supply chain data door te voldoen aan industriestandaarden voor OT/IT-beveiliging.

Bilarna zorgt voor een verbinding met betrouwbare experts door elke aanbieder te evalueren met een propriëtaire 57-punts AI Betrouwbaarheidsscore. Deze score beoordeelt objectief hun expertise, betrouwbaarheid in eerdere projecten, nalevingscertificeringen en geverifieerde klanttevredenheid. Ons platform vereenvoudigt uw zoektocht door alleen vooraf geverifieerde partners te presenteren.

Veelvoorkomende kaders zijn ISO 27001 voor informatiebeveiliging, de AVG voor privacy in de EU, PCI DSS voor betalingen en bijvoorbeeld de BIO voor de Nederlandse overheid. HIPAA is relevant voor zorg in de VS. De keuze hangt af van sector en gegevens.

Kosten variëren sterk op basis van de complexiteit van het kader, de omvang van de organisatie en de beveiligingsvolwassenheid. Initiële implementatie kan tienduizenden tot honderdduizenden euro's kosten, plus jaarlijkse auditkosten. Een gedetailleerde scope-analyse is essentieel.

De doorlooptijd hangt af van het kader en de beginsituatie. Een quick scan duurt weken, terwijl een volledige ISO 27001-certificering doorgaans 6 tot 12 maanden voorbereiding en audit vereist. Naleving is een continu proces.

Ja, veel aanbieders bieden schaalbare diensten voor het MKB, waarbij eerst op de meest kritieke controles wordt gefocust. Naleving is vaak goedkoper dan de boetes en reputatieschade van een datalek. Beginnen met een basiskader is verstandig.

Naleving betekent voldoen aan specifieke externe regelgeving, terwijl beveiliging de bredere praktijk van bescherming tegen dreigingen is. Naleving bereiken garandeert geen volledige beveiliging, maar legt een cruciale basis van controles vast. Een robuuste strategie integreert beide.

Op AI-aangedreven cybersecurity-oplossingen beschermen bedrijven door machine learning te gebruiken om netwerkgedrag in realtime te analyseren, afwijkingen te identificeren en automatisch sneller op bedreigingen te reageren dan menselijke teams. Deze systemen bieden continue monitoring in zowel cloud- als on-premises omgevingen, en detecteren geavanceerde aanvallen zoals zero-day exploits en ransomware door gedragsanalyse in plaats van uitsluitend te vertrouwen op bekende dreigingssignaturen. Belangrijke beschermingsfuncties omvatten geautomatiseerde dreigingsbeperking die getroffen systemen isoleert om laterale beweging te voorkomen, voorspellende analyses die kwetsbaarheden identificeren voordat ze kunnen worden misbruikt, en adaptieve beveiligingsprotocollen die evolueren met opkomende aanvalspatronen. Voor compliance-gedreven branches helpen deze oplossingen bij het handhaven van regelgevende normen zoals HIPAA en NIST door gedetailleerde audittrails te bieden en ervoor te zorgen dat gegevensbeschermingsmaatregelen consistent worden toegepast, wat bedrijven zowel verbeterde beveiliging als operationele veerkracht biedt.

Cybersecurity-naleving beschermt een bedrijf door het opzetten van een formeel kader van beveiligingscontroles, beleid en procedures die zijn ontworpen om aan specifieke regelgevende normen te voldoen en gevoelige gegevens tegen bedreigingen te beschermen. Deze gestructureerde aanpak vermindert juridische en financiële risico's die gepaard gaan met datalekken, helpt aanzienlijke regelgevende boetes te vermijden en bouwt klantvertrouwen op door toewijding aan gegevensbescherming te tonen. Belangrijke componenten zijn regelmatige risicobeoordelingen om kwetsbaarheden te identificeren, implementatie van beveiligingsmaatregelen zoals versleuteling en toegangscontroles, continue monitoring van verdachte activiteiten, incident response planning voor mogelijke inbreuken en medewerkertraining over beveiligingsbest practices. Nalevingskaders zoals GDPR, HIPAA of branchespecifieke normen bieden richtlijnen die, wanneer correct geïmplementeerd, meerdere verdedigingslagen tegen cyberaanvallen creëren en tegelijkertijd zorgen dat bedrijfsactiviteiten voldoen aan wettelijke vereisten en industrie-verwachtingen.

Beheerde IT-diensten bieden kosteneffectieve cybersecurity door expertmonitoring, dreigingsdetectie en respons tegen een voorspelbaar maandtarief, in tegenstelling tot interne teams die aanzienlijke kapitaalinvesteringen vereisen. Deze diensten omvatten typisch 24/7 beveiligingsoperaties, regelmatige kwetsbaarheidsbeoordelingen, incident response-plannen en compliancebeheer. Aanvullende voordelen zijn toegang tot gespecialiseerde vaardigheden, schaalbaarheid tijdens piekvragen en proactief onderhoud dat downtime vermindert. Voor bedrijven vertaalt dit zich naar verbeterde bescherming tegen cyberdreigingen zonder de overhead van het inhuren en opleiden van intern personeel. Bovendien omvatten beheerde diensten vaak back-up- en disaster recovery-oplossingen, die bedrijfscontinuïteit garanderen in geval van beveiligingsincidenten.

Vereenvoudig cybersecurity-compliance door geautomatiseerde workflows te implementeren. 1. Identificeer de belangrijkste compliance-eisen die relevant zijn voor uw organisatie. 2. Ontwerp workflows die routinetaken zoals gegevensverzameling en rapportage automatiseren. 3. Integreer deze workflows met uw bestaande beveiligingstools en systemen. 4. Monitor en werk workflows continu bij om aan veranderende regelgeving te voldoen. 5. Train uw team om geautomatiseerde workflows effectief te gebruiken en beheren.

Om de cybersecurity-compliance gereedheid van uw organisatie te beoordelen, volgt u deze stappen: 1. Identificeer de relevante industriekaders die van toepassing zijn op uw organisatie. 2. Verzamel documentatie en bewijs van huidige cybersecuritybeleid en controles. 3. Gebruik een compliance-beoordelingstool of checklist om de naleving van elke kadervereiste te evalueren. 4. Analyseer hiaten en verbeterpunten. 5. Ontwikkel een actieplan om compliance-tekorten aan te pakken en de beveiligingspositie te versterken.

Zorg voor naleving van cybersecurity-regelgeving door een uitgebreid beveiligingskader te implementeren. 1. Identificeer relevante wetten en normen die van toepassing zijn op uw sector. 2. Voer regelmatige audits uit om de nalevingsstatus te beoordelen. 3. Ontwikkel en handhaaf beveiligingsbeleid dat aansluit bij de regelgeving. 4. Train personeel over wettelijke vereisten en beveiligingsprotocollen. 5. Houd documentatie en bewijs bij voor audits en inspecties.

U kunt gekwalificeerde cybersecurity-experts inhuren voor zowel korte als lange projecten via gespecialiseerde platforms die werkgevers verbinden met vertrouwde en bekwame professionals. Deze platforms stellen u in staat experts in te huren voor minimaal 5 tot maximaal 40 uur per week, afhankelijk van uw projectbehoeften. Ze verzorgen de facturering en zorgen ervoor dat u een goede match krijgt voor de benodigde vaardigheden, waardoor het aanwervingsproces efficiënt en betrouwbaar is.

Bescherm uw bedrijf door kritieke cybersecurity-kwetsbaarheden te identificeren en te elimineren. 1. Voer een grondige beveiligingsbeoordeling uit om zwakke punten te detecteren. 2. Prioriteer kwetsbaarheden op basis van risico en impact. 3. Pas patches en updates snel toe op getroffen systemen. 4. Implementeer continue monitoring om nieuwe bedreigingen te detecteren. 5. Train medewerkers in beveiligingspraktijken om inbreuken te voorkomen.

Begin met online cybersecurity leren en voorbereiding op certificering door deze stappen te volgen: 1. Schrijf je in voor een online cursus met gestructureerde lessen en oefeningen. 2. Gebruik 24/7 labs om echte cybersecurity-uitdagingen te oefenen. 3. Maak quizzen en opdrachten om je kennis te versterken. 4. Bereid je specifiek voor op certificeringen zoals SSCP, LPIC-1 en CSNA met gerichte studiematerialen. 5. Gebruik alleen een internetverbinding en een computer om volledig deel te nemen aan de training. Deze aanpak zorgt voor praktische vaardigheden en certificeringsgereedheid.

Het kiezen van een cybersecurity-oplossing voor de bescherming van bedrijfsgegevens vereist het evalueren van oplossingen op basis van uitgebreide dreigingsdekking, naleving van regelgeving en integratiemogelijkheden. Belangrijke criteria zijn gecertificeerde software en hardware die gegevens beschermen in heterogene digitale omgevingen, robuust identity and access management (IAM) om gebruikersrechten te beheren en sterke gegevensversleuteling, inclusief post-quantumcryptografie, om toekomstige bedreigingen te voorkomen. De oplossing moet digitale soevereiniteitsfuncties bieden, die zorgen voor gegevenslocatie en controle, en een uniform platform bieden voor het beheren van fysieke en logische toegang met één enkele credential. Voor kritieke infrastructuur moet u op zoek gaan naar oplossingen met bewezen veerkracht en responsiviteit, die noodsystemen van de volgende generatie kunnen ondersteunen en gevoelige gegevens kunnen beveiligen tegen veranderende digitale dreigingen. Geef prioriteit aan leveranciers met een sterke staat van dienst op het gebied van gecertificeerde producten voor sectoren zoals defensie en financiën.