Machineklare briefs

AI vertaalt ongestructureerde behoeften naar een technische, machineklare projectaanvraag.

We gebruiken cookies om uw ervaring te verbeteren en het websiteverkeer te analyseren. U kunt alle cookies accepteren of alleen de noodzakelijke.

Stop met het doorzoeken van statische lijsten. Vertel Bilarna wat je precies nodig hebt. Onze AI vertaalt je woorden naar een gestructureerde, machineklare aanvraag en routeert die direct naar geverifieerde Cybersecurity Compliance Beoordeling-experts voor nauwkeurige offertes.

AI vertaalt ongestructureerde behoeften naar een technische, machineklare projectaanvraag.

Vergelijk providers met geverifieerde AI Trust Scores en gestructureerde capability-data.

Sla koude acquisitie over. Vraag offertes aan, plan demo’s en onderhandel direct in de chat.

Filter resultaten op specifieke constraints, budgetlimieten en integratie-eisen.

Beperk risico met onze 57-punts AI-safetycheck voor elke provider.

Geverifieerde bedrijven waarmee je direct kunt praten

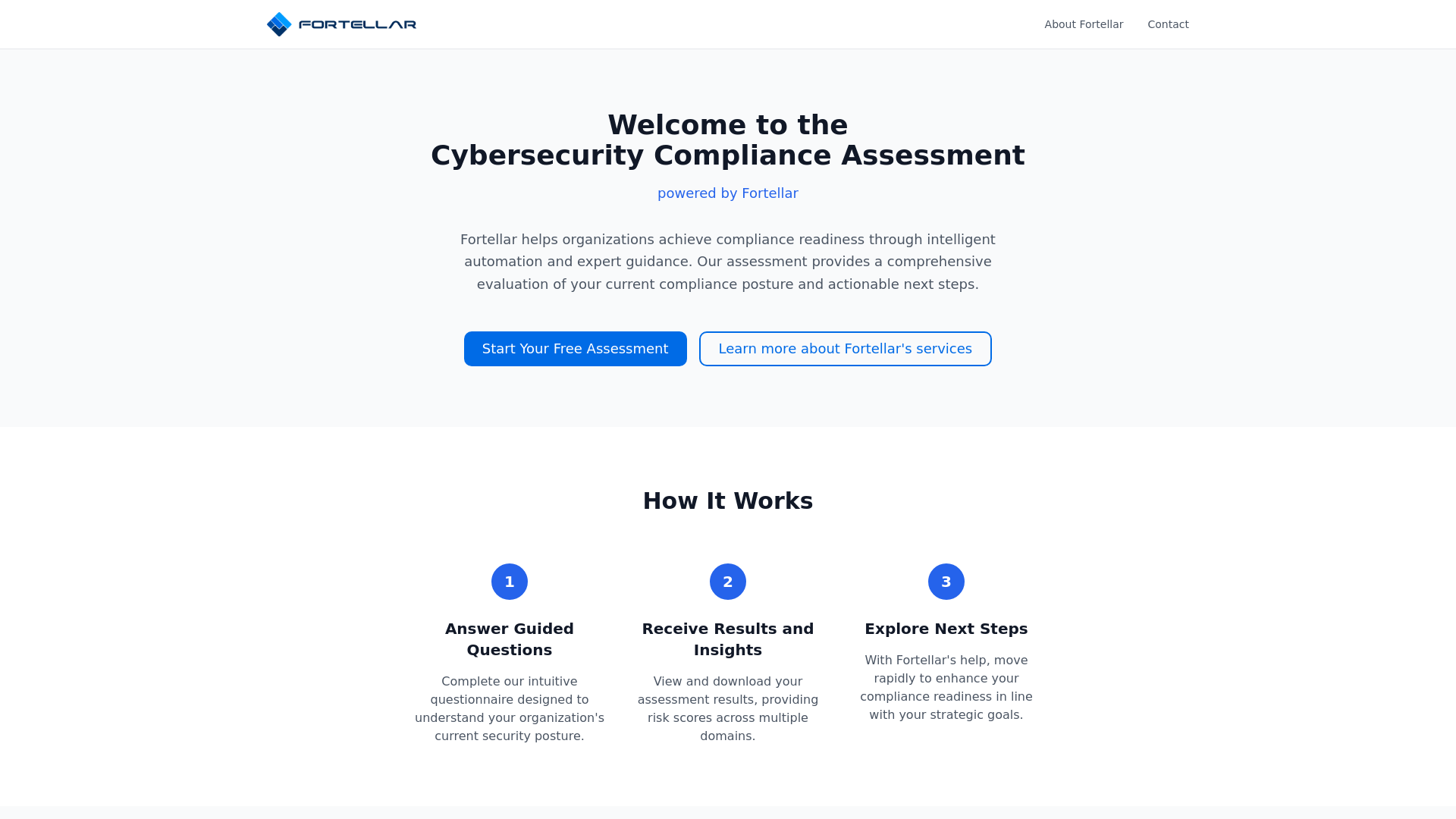

Assess your organization's compliance readiness against key industry frameworks

Voer een gratis AEO + signaal-audit uit voor je domein.

AI Answer Engine Optimization (AEO)

Eén keer aanmelden. Converteer intent uit live AI-gesprekken zonder zware integratie.

Een cybersecurity compliance beoordeling is een formele audit die de informatiebeveiligingscontroles en -processen van een organisatie toetst aan een specifiek regelgevend kader of industriestandaard. Het omvat het beoordelen van beleid, het uitvoeren van technische kwetsbaarheidsscans en het interviewen van personeel om hiaten te identificeren. Het resultaat is een duidelijk rapport met de nalevingsstatus en uitvoerbare herstelmogelijkheden om risico's te beperken en boetes te voorkomen.

Het proces begint met het definiëren van de scope van de beoordeling en het selecteren van de relevante regelgevingskaders, zoals ISO 27001, AVG of BIO, die op de organisatie van toepassing zijn.

Auditors voeren vervolgens interviews, beoordelen beveiligingsdocumentatie en voeren technische tests uit om bewijs te verzamelen en afwijkingen van de vereiste controles te identificeren.

De laatste stap levert een gedetailleerd rapport van bevindingen op, wijst risiconiveaus toe aan hiaten en biedt een geprioriteerde roadmap voor het bereiken van volledige naleving.

Zorgt voor naleving van strenge regelgeving zoals PCI DSS, Wft en de AVG om gevoelige financiële gegevens te beschermen en consumentenvertrouwen te behouden.

Valideert de naleving van AVG- en medische hulpmiddelenvoorschriften om beschermde gezondheidsinformatie (PHI) tegen inbreuken te beschermen.

Beoordeelt beveiliging voor PCI DSS-naleving om klantbetaalgegevens veilig te verwerken en kostbare fraudegevallen te voorkomen.

Evalueert controles voor kaders zoals SOC 2 en ISO 27001 om de beveiligingspostuur aan zakelijke klanten en partners te demonstreren.

Beoordeelt de beveiliging van operationele technologie (OT) tegen normen zoals de BIO of IEC 62443 om te beschermen tegen industriële cyberdreigingen.

De eigen 57-punten AI Trust Score van Bilarna beoordeelt elke aanbieder van cybersecurity compliance beoordelingen rigoureus. We verifiëren hun technische certificeringen, auditprojectportfolio's en valideren klantreferenties. Bilarna monitort continu de prestaties en compliance-expertise van aanbieders om ervoor te zorgen dat vermelde bedrijven voldoen aan de hoogste betrouwbaarheidsnormen.

Kosten variëren sterk op basis van scope, complexiteit van het kader en organisatiegrootte, typisch variërend van enkele duizenden tot tienduizenden euro's. Een formeel offerte vereist de definitie van de norm, het aantal systemen in scope en de gewenste auditdiepte.

Een volledige beoordeling duurt meestal tussen de 2 en 6 weken van start tot eindrapport. De tijdlijn hangt af van de complexiteit van het kader, de paraatheid van de organisatie en de snelheid van bewijsverzameling en -beoordeling.

Een security assessment evalueert technische kwetsbaarheden en de algehele beveiligingspostuur. Een compliance audit meet specifiek controles tegen een verplichte wettelijke of industriestandaard, wat resulteert in een formele verklaring van naleving.

Belangrijke criteria zijn relevante certificeringen (CISA, CISSP), bewezen ervaring met uw specifieke industriekader, een duidelijke methodologie en sterke klantgetuigenissen. Transparantie in prijzen en deliverables is ook cruciaal.

Veelvoorkomende valkuilen zijn een slecht gedefinieerde projectscope, het niet vroeg betrekken van belangrijke stakeholders en het behandelen van de beoordeling als een eenmalige checkbox-oefening in plaats van een continu verbeterproces.

Bedrijven moeten doorgaans voldoen aan IT-compliance standaarden die gegevensbeveiliging, privacy en operationele integriteit regelen, waarbij specifieke vereisten vaak worden bepaald door hun branche en het type gegevens dat ze verwerken. Alom erkende standaarden zijn NIST SP 800-171 en de Cybersecurity Maturity Model Certification (CMMC) voor organisaties die werken met Amerikaanse federale agentschappen of defensiecontracten, die bescherming van gecontroleerde niet-geclassificeerde informatie (CUI) verplicht stellen. Voor dienstverlenende organisaties zijn SOC 2-rapporten (Service Organization Control 2) over beveiliging, beschikbaarheid, verwerkingsintegriteit, vertrouwelijkheid en privacycontroles cruciaal. Bedrijven die betalingskaartgegevens verwerken, moeten voldoen aan de Payment Card Industry Data Security Standard (PCI DSS). Compliance omvat het plannen om aan vereisten te voldoen, het oplossen van hiaten in beveiligingsbeleid en technische controles, en continue monitoring en beheer om certificering te behouden, wat klantvertrouwen opbouwt en juridisch en financieel risico vermindert.

AI automatiseert GRC-processen door gegevens te verzamelen, te organiseren, context af te leiden, hiaten te detecteren en naleving realtime te monitoren. 1. Verzamel automatisch relevante data uit meerdere bronnen. 2. Organiseer data om relaties tussen beleid, controles en bewijs te vinden. 3. Leid context af om operationele vragen nauwkeurig te beantwoorden. 4. Detecteer hiaten in ontwerp en implementatie van controles. 5. Monitor continu naleving binnen de hele organisatie.

Zorg dat compliance-klaarheid de implementatie van AI in de gezondheidszorg beïnvloedt door deze stappen te volgen: 1. Begrijp relevante gezondheidsvoorschriften en privacywetten. 2. Kies AI-oplossingen die zijn ontworpen om aan deze compliance-eisen te voldoen. 3. Voer grondige tests uit om naleving van wettelijke en ethische normen te verifiëren. 4. Documenteer compliance-processen en onderhoud audit-trails. 5. Train zorgpersoneel over compliance-beleid met betrekking tot AI-gebruik om risico's en boetes te vermijden.

Voorbereiden op een SOC 2- of PCI DSS-compliance-audit omvat een gestructureerd proces van beoordeling, herstel en documentatie om effectieve beveiligingscontroles aan te tonen. De eerste stap is een gap-analyse die door beveiligingsexperts wordt uitgevoerd om uw huidige praktijken te vergelijken met de specifieke auditcriteria, waarbij zwakke punten worden geïdentificeerd op gebieden zoals toegangscontrole, gegevensbescherming en risicobeheer. Op basis van de bevindingen moet u noodzakelijk beleid, technische waarborgen en operationele processen implementeren om deze hiaten te dichten. Dit omvat vaak het definiëren van beveiligingsbeleid, het veilig configureren van systemen en het opleiden van personeel. Een kritieke fase is het uitvoeren van een gereedheidsbeoordeling of pre-audit, die de officiële beoordeling simuleert om uw paraatheid te valideren. Ten slotte stelt u uitgebreid bewijs en documentatie van uw controles samen voor de auditors. Het inschakelen van ervaren consultants kan dit proces stroomlijnen door deskundige begeleiding, objectieve beoordelingen en projectmanagement te bieden.

Op AI-aangedreven cybersecurity-oplossingen beschermen bedrijven door machine learning te gebruiken om netwerkgedrag in realtime te analyseren, afwijkingen te identificeren en automatisch sneller op bedreigingen te reageren dan menselijke teams. Deze systemen bieden continue monitoring in zowel cloud- als on-premises omgevingen, en detecteren geavanceerde aanvallen zoals zero-day exploits en ransomware door gedragsanalyse in plaats van uitsluitend te vertrouwen op bekende dreigingssignaturen. Belangrijke beschermingsfuncties omvatten geautomatiseerde dreigingsbeperking die getroffen systemen isoleert om laterale beweging te voorkomen, voorspellende analyses die kwetsbaarheden identificeren voordat ze kunnen worden misbruikt, en adaptieve beveiligingsprotocollen die evolueren met opkomende aanvalspatronen. Voor compliance-gedreven branches helpen deze oplossingen bij het handhaven van regelgevende normen zoals HIPAA en NIST door gedetailleerde audittrails te bieden en ervoor te zorgen dat gegevensbeschermingsmaatregelen consistent worden toegepast, wat bedrijven zowel verbeterde beveiliging als operationele veerkracht biedt.

Cybersecurity-naleving beschermt een bedrijf door het opzetten van een formeel kader van beveiligingscontroles, beleid en procedures die zijn ontworpen om aan specifieke regelgevende normen te voldoen en gevoelige gegevens tegen bedreigingen te beschermen. Deze gestructureerde aanpak vermindert juridische en financiële risico's die gepaard gaan met datalekken, helpt aanzienlijke regelgevende boetes te vermijden en bouwt klantvertrouwen op door toewijding aan gegevensbescherming te tonen. Belangrijke componenten zijn regelmatige risicobeoordelingen om kwetsbaarheden te identificeren, implementatie van beveiligingsmaatregelen zoals versleuteling en toegangscontroles, continue monitoring van verdachte activiteiten, incident response planning voor mogelijke inbreuken en medewerkertraining over beveiligingsbest practices. Nalevingskaders zoals GDPR, HIPAA of branchespecifieke normen bieden richtlijnen die, wanneer correct geïmplementeerd, meerdere verdedigingslagen tegen cyberaanvallen creëren en tegelijkertijd zorgen dat bedrijfsactiviteiten voldoen aan wettelijke vereisten en industrie-verwachtingen.

De compliance framework analyzer beschermt uw bedrijfsgegevens en privacy door het implementeren van beveiligingsmaatregelen op ondernemingsniveau en strikte gegevensverwerkingsbeleid. Let op de volgende punten: 1. Geen gegevensopslag: uw gegevens worden niet permanent op servers opgeslagen. 2. Geen delen met derden: gegevens worden nooit verkocht, verhandeld of gedeeld met externe partijen. 3. Beperkt gebruik: gegevens worden uitsluitend gebruikt om compliance-analyse diensten te leveren. 4. Privacybeleid: volledige details zijn beschikbaar in het privacybeleid van het platform. Deze maatregelen zorgen ervoor dat uw gevoelige bedrijfsinformatie vertrouwelijk en veilig blijft tijdens het compliance beoordelingsproces.

AI-essaybeoordeling bevordert gelijkheid en consistentie door rubricagebaseerde objectieve scoring die menselijke vooringenomenheid minimaliseert. 1. Definieer duidelijke rubrieken die aansluiten bij leerstandaarden. 2. De AI past deze rubrieken uniform toe op alle studentenessays. 3. Geautomatiseerde scoring vermindert subjectieve variabiliteit tussen verschillende beoordelaars. 4. Leraren kunnen scores beoordelen en aanpassen om eerlijkheid te waarborgen. Deze aanpak zorgt voor consistente beoordelingspraktijken en ondersteunt eerlijke beoordeling voor diverse studentenpopulaties.

Beheerde IT-diensten bieden kosteneffectieve cybersecurity door expertmonitoring, dreigingsdetectie en respons tegen een voorspelbaar maandtarief, in tegenstelling tot interne teams die aanzienlijke kapitaalinvesteringen vereisen. Deze diensten omvatten typisch 24/7 beveiligingsoperaties, regelmatige kwetsbaarheidsbeoordelingen, incident response-plannen en compliancebeheer. Aanvullende voordelen zijn toegang tot gespecialiseerde vaardigheden, schaalbaarheid tijdens piekvragen en proactief onderhoud dat downtime vermindert. Voor bedrijven vertaalt dit zich naar verbeterde bescherming tegen cyberdreigingen zonder de overhead van het inhuren en opleiden van intern personeel. Bovendien omvatten beheerde diensten vaak back-up- en disaster recovery-oplossingen, die bedrijfscontinuïteit garanderen in geval van beveiligingsincidenten.

Volg deze stappen om een gedetailleerde en eerlijke beoordeling in te dienen: 1. Log in of maak een account aan op de geverifieerde beoordelingswebsite. 2. Zoek het bedrijf dat je wilt beoordelen. 3. Ga naar de beoordelingssectie op de bedrijfspagina. 4. Geef een duidelijke en eerlijke beschrijving van je ervaring, inclusief specifieke details over service, productkwaliteit en eventuele problemen. 5. Beoordeel het bedrijf met het beschikbare beoordelingssysteem. 6. Controleer je feedback op duidelijkheid en volledigheid. 7. Dien de beoordeling in voor verificatie en publicatie op de site.