Makineye Hazır Briefler

AI, yapılandırılmamış ihtiyaçları teknik, makineye hazır bir proje talebine dönüştürür.

Deneyiminizi iyileştirmek ve site trafiğini analiz etmek için çerezler kullanıyoruz. Tüm çerezleri veya yalnızca gerekli olanları kabul edebilirsiniz.

Statik listelerde gezinmeyi bırakın. Bilarna'ya özel ihtiyaçlarınızı söyleyin. AI'ımız sözlerinizi yapılandırılmış, makineye hazır bir talebe dönüştürür ve sizi doğru teklifler için anında doğrulanmış Siber Güvenlik Uyumluluk Değerlendirmesi uzmanlarına yönlendirir.

AI, yapılandırılmamış ihtiyaçları teknik, makineye hazır bir proje talebine dönüştürür.

Sağlayıcıları doğrulanmış AI Güven Skorları ve yapılandırılmış yetkinlik verileriyle karşılaştırın.

Soğuk iletişimi atlayın. Teklif isteyin, demo planlayın ve sohbet içinde doğrudan pazarlık edin.

Sonuçları özel kısıtlar, bütçe limitleri ve entegrasyon gereksinimlerine göre filtreleyin.

Her sağlayıcıda 57 noktalı AI güvenlik kontrolümüzle riski azaltın.

Doğrudan konuşabileceğiniz doğrulanmış şirketler

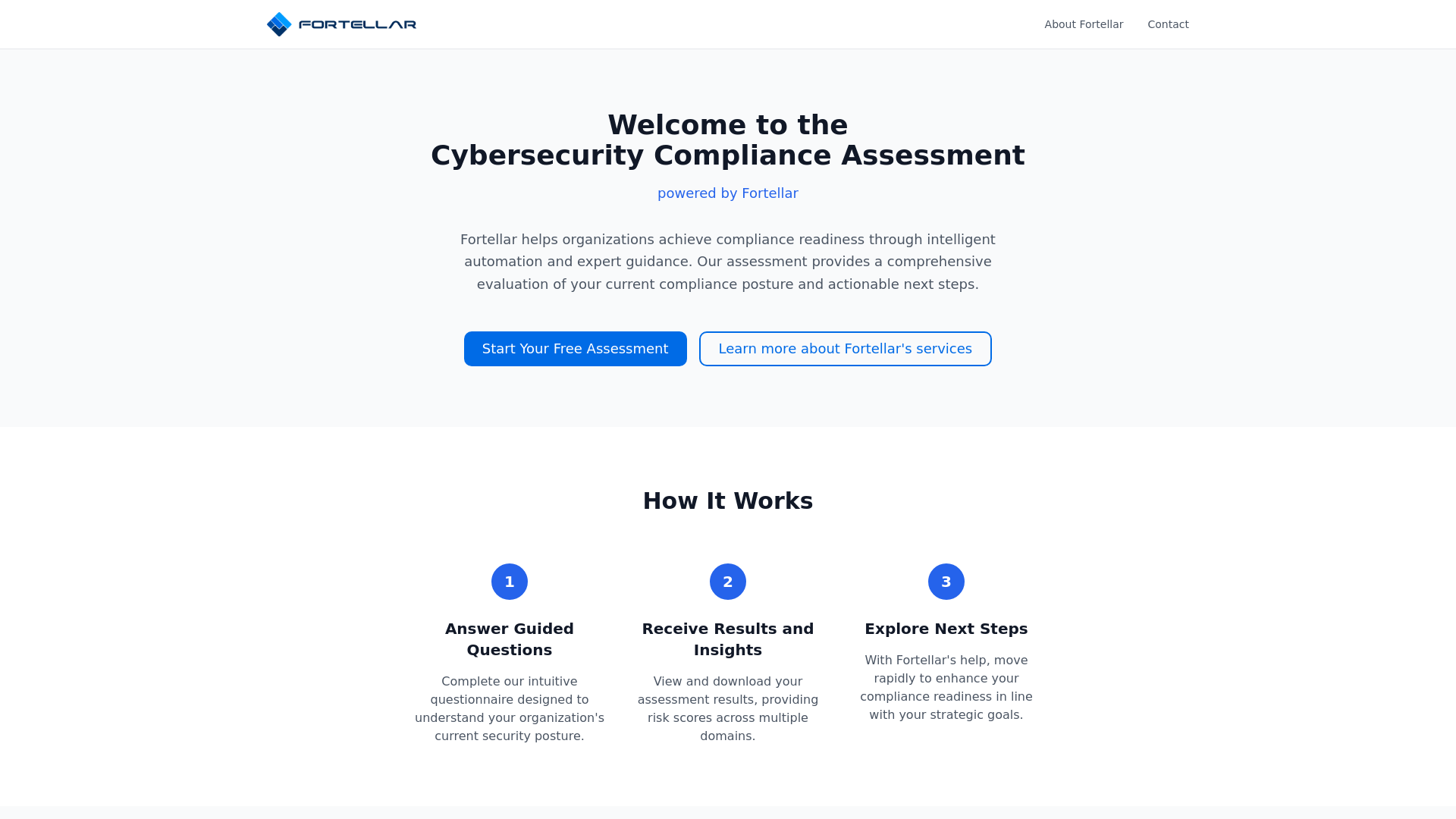

Assess your organization's compliance readiness against key industry frameworks

Alanınız için ücretsiz bir AEO + sinyal denetimi çalıştırın.

Yapay Zeka Yanıt Motoru Optimizasyonu (AEO)

Bir kez listeleyin. Ağır entegrasyon olmadan canlı AI sohbetlerinden gelen niyeti dönüştürün.

Bir siber güvenlik uyumluluk değerlendirmesi, bir kuruluşun bilgi güvenliği kontrollerini ve süreçlerini belirli bir düzenleyici çerçeveye veya endüstri standardına karşı değerlendiren resmi bir denetimdir. Politikaların incelenmesini, teknik güvenlik açığı taramalarının yapılmasını ve boşlukları belirlemek için personelle görüşmeleri içerir. Sonuç, uyumluluk durumunu ayrıntılandıran ve riski azaltmak ve cezalardan kaçınmak için uygulanabilir iyileştirme adımları sunan net bir rapordur.

Süreç, değerlendirmenin kapsamını tanımlayarak ve kuruluşa uygulanan ISO 27001, KVKK veya BDDK düzenlemeleri gibi ilgili düzenleyici çerçeveleri seçerek başlar.

Denetçiler daha sonra kanıt toplamak ve gerekli kontrollerden sapmaları belirlemek için görüşmeler yapar, güvenlik dokümantasyonunu inceler ve teknik testler gerçekleştirir.

Son adım, bulguların detaylı bir raporunu sunar, boşluklara risk dereceleri atar ve tam uyumluluğa ulaşmak için önceliklendirilmiş bir yol haritası sağlar.

Hassas finansal verileri korumak ve tüketici güvenini sürdürmek için PCI DSS, KVKK ve SPK düzenlemeleri gibi katı düzenlemelere uyumu sağlar.

Korunan sağlık bilgilerini (PHI) ihlallerden korumak için HIPAA ve tıbbi cihaz düzenlemelerine uyumu doğrular.

Müşteri ödeme kartı verilerini güvenli bir şekilde işlemek ve maliyetli dolandırıcılık olaylarını önlemek için PCI DSS uyumluluğunu değerlendirir.

SOC 2 ve ISO 27001 gibi çerçeveler için kontrolleri değerlendirerek kurumsal müşterilere ve ortaklara güvenlik duruşunu gösterir.

Endüstriyel siber tehditlerden korumak için operasyonel teknoloji (OT) güvenliğini NIST veya IEC 62443 gibi standartlara karşı inceler.

Bilarna'nın özel 57 puanlık AI Güven Puanı, her bir siber güvenlik uyumluluk değerlendirme sağlayıcısını titizlikle değerlendirir. Teknik sertifikalarını, denetim proje portföylerini doğrular ve müşteri referanslarını kontrol ederiz. Bilarna, listelenen firmaların en yüksek güvenilirlik standartlarını karşılamasını sağlamak için sağlayıcıların performansını ve uyumluluk uzmanlığını sürekli olarak izler.

Maliyetler kapsam, çerçeve karmaşıklığı ve kuruluş büyüklüğüne göre büyük ölçüde değişir, genellikle birkaç bin ila on binlerce dolar arasındadır. Resmi bir teklif, düzenleyici standardın, kapsamdaki sistem sayısının ve istenen denetim derinliğinin tanımlanmasını gerektirir.

Tam bir değerlendirme genellikle başlangıçtan nihai rapora kadar 2 ila 6 hafta sürer. Zaman çizelgesi, çerçevenin karmaşıklığına, kuruluşun hazırlık durumuna ve kanıt toplama ve inceleme hızına bağlıdır.

Bir güvenlik değerlendirmesi teknik güvenlik açıklarını ve genel güvenlik duruşunu değerlendirir. Bir uyumluluk denetimi, kontrolleri zorunlu bir yasal veya endüstri standardına karşı ölçer ve bu da resmi bir uygunluk beyanı ile sonuçlanır.

Ana kriterler arasında ilgili sertifikalar (CISA, CISSP), belirli endüstri çerçevenizle kanıtlanmış deneyim, net bir metodoloji ve güçlü müşteri referansları yer alır. Fiyatlandırma ve teslimatlarda şeffaflık da kritiktir.

Yaygın tuzaklar arasında proje kapsamının kötü tanımlanması, kilit paydaşların erken dahil edilmemesi ve değerlendirmenin sürekli bir iyileştirme süreci yerine bir kerelik bir kontrol kutusu egzersizi olarak ele alınması yer alır.

16 Personalities Match uyumluluk analizinde yapay zeka ve uzman tavsiyesinin nasıl entegre edildiğini öğrenmek için şu adımları izleyin: 1. Araç, MBTI, Burç, Kan Grubu, Kimlik ve Cinsiyet dahil olmak üzere çoklu boyutlarda kişilik uyumluluğunu analiz etmek için gelişmiş yapay zeka algoritmaları kullanır. 2. Yapay zeka, kesin eşleştirme sağlamak için boyutlar arası doğrulama yapar. 3. Uygulanabilir içgörüler ve rehberlik sağlamak için uzman ilişki tavsiyeleri entegre edilir. 4. Yapay zeka ve uzman girdisinin birleşimi, uyumluluk raporunun doğruluğunu ve derinliğini artırır. 5. Kullanıcılar, bu entegre yaklaşıma dayalı kapsamlı ve güvenilir ilişki analizi alır.

16 Personalities Match aracının analiz ettiği ilişki boyutlarını anlamak için şu adımları izleyin: 1. Aracın üç ana boyutu kapsadığını kabul edin: Aşk, İş Birliği ve Arkadaşlık. 2. Aşkta duygusal bağ, iletişim kalıpları ve samimiyet incelenir. 3. İş Birliği için çalışma stilleri, sinerji ve iş birliği ipuçları değerlendirilir. 4. Arkadaşlıkta dostlukları sürdürme ve anlama rehberliği sağlanır. 5. Analiz, MBTI'yi Burç, Kan Grubu, Kimlik ve Cinsiyet ile entegre ederek çok boyutlu bir bakış açısı sunar.

Risk değerlendirmesi yapmak için şu adımları tamamlayın: 1. Tüm toplanan verilerin doğruluğunu doğrulayın ve analiz edin. 2. İlgili her ülkeye özgü ormansızlaşma oranlarını değerlendirin. 3. Korunan orman alanlarına yakınlığı inceleyin. 4. Tedarik zinciri bölgelerindeki yerli toplulukların varlığını dikkate alın. 5. Potansiyel riskleri belirlemek için tüm tedarik zincirinin karmaşıklığını ve şeffaflığını analiz edin.

AB sürdürülebilirlik düzenlemeleri için uyumluluk raporları oluşturmak için: 1. Platformu kullanarak AB Taksonomisi, CSRD, SFDR ve GRESB standartlarına uygun çıktılar üretin. 2. Tüm verilerin şeffaflık ve doğrulama için net bir denetim izi olduğundan emin olun. 3. Finans için hazır raporları dışa aktarın ve API veya SharePoint ile entegre ederek çift veri girişini önleyin.

Acil durumlar için bir yapay zeka güvenlik asistanında şu temel özelliklere dikkat edin: 1. Her zaman destek sağlamak için 7/24 kullanılabilirlik. 2. Kaygıyı azaltmak ve rahatlık sağlamak için doğal, insan benzeri sohbet. 3. Acil durum kişilerinizi hemen uyarabilen acil durum sinyali özelliği. 4. Telefon aramalarıyla anında erişim için uygulama gerektirmez. 5. Kişiselleştirilmiş güvenlik yönetimi için acil durum kişilerini yönetmek ve çağrı geçmişini incelemek üzere güvenli bir kontrol paneli.

Açık kaynaklı bir bulut platformu, hem IPv4 hem de IPv6 desteği ile genel ve özel ağ yetenekleri sağlayarak ağ ve güvenlik özelliklerini destekler. Kullanıcıların gelen ve giden trafiği etkili bir şekilde kontrol etmelerine olanak tanıyan esnek güvenlik duvarı kuralları sunar. Ayrıca, ağ yük dengeleyicileri trafiği kaynaklar arasında verimli bir şekilde dağıtmaya yardımcı olur. Aktarım sırasında şifreleme, ağ üzerinden geçen verilerin ele geçirilme veya değiştirilme riskine karşı korunmasını sağlar. Bu özellikler birlikte, çeşitli iş yükleri ve uyumluluk gereksinimleri için uygun, güvenli ve güvenilir bir bulut ortamı sağlar.

Açık kaynaklı bir güvenlik çerçevesi kullanarak güvenlik olaylarını izlemek ve analiz etmek için şu adımları izleyin: 1. Güvenlik olaylarını tam bağlamda göndermek için çerçevenin SDK'sını veya API'sini ürününüze entegre edin. 2. Tüm güvenlik olaylarını merkezi bir arayüzde görüntülemek için çerçevenin yerleşik gösterge paneline erişin. 3. Bireysel kullanıcı davranış kalıplarını, risk puanlarını, bağlı kimlikleri ve etkinlik zaman çizelgelerini analiz etmek için tek kullanıcı görünümünü kullanın. 4. Önceden ayarlanmış veya özel kurallara göre risk puanlarını otomatik hesaplamak için kural motorunu yapılandırın. 5. Risk eşiklerini aşan hesapları işaretlemek veya askıya almak için inceleme kuyrukları kurun. 6. Uyumluluk ve denetim amaçları için önemli veri alanlarındaki değişiklikleri izlemek üzere alan denetim izini kullanın. Bu yaklaşım, ürününüzün güvenlik durumu üzerinde kapsamlı görünürlük ve kontrol sağlar.

Açık kaynaklı bir güvenlik çerçevesi tehditlere ve dolandırıcılığa karşı korumak için şu özellikleri sunar: 1. Tam bağlamda güvenlikle ilgili etkinlikleri yakalamak için olay takibi. 2. Önceden ayarlanmış veya özelleştirilebilir kurallarla tehdit algılama ve risk puanlama. 3. Güvenlik olaylarını tek bir arayüzde izlemek ve analiz etmek için yerleşik gösterge paneli. 4. Davranış kalıplarını, bağlı kimlikleri ve etkinlik zaman çizelgelerini analiz etmek için tek kullanıcı görünümü. 5. Risk eşiklerine göre hesapları otomatik askıya almak veya işaretlemek için inceleme kuyrukları. 6. Uyumluluk ve denetim için alan değişikliklerini izleyen denetim izi. 7. SaaS, IoT ve dahili uygulamalar dahil çeşitli ürünlere entegrasyon sağlayan platformdan bağımsız tasarım. Bu özellikler güvenliği doğrudan ürününüze entegre eder, dış bağımlılıkları en aza indirir ve veri egemenliğini artırır.

Ürününüze açık kaynaklı bir güvenlik çerçevesi entegre etmek için şu adımları izleyin: 1. Kolay entegrasyon için SDK ve API destekleyen bir çerçeve seçin. 2. Sağlanan paket veya Docker imajı ile SDK'yı ürün ortamınıza kurun. 3. SDK aracılığıyla tam bağlamda güvenlikle ilgili olayları çerçeveye gönderin. 4. Yerleşik gösterge panelini kullanarak güvenlik olaylarını izleyin ve risk puanlarını analiz edin. 5. Ürününüz için özel risk puanları hesaplamak üzere kural motorundaki kuralları özelleştirin. 6. Riskli hesapları otomatik olarak askıya almak veya işaretlemek için inceleme kuyruğu ayarlayın. 7. Uyumluluk için önemli alan değişikliklerini denetim iziyle takip edin. Bu süreç, tehditlere, dolandırıcılığa ve kötüye kullanıma karşı korumayı doğrudan ürününüze entegre eder.

Gömülü özelliklere sahip açık kaynaklı bir yapay zeka model kayıt sistemi kullanarak güvenlik ve taşınabilirliği sağlayın. 1. Yayınlandıktan sonra değiştirilemeyen değişmez artefaktlar kullanın. 2. Her model, veri seti ve yapılandırmayı doğrulamak için kriptografik imzalar kullanın. 3. Tam tedarik zinciri denetlenebilirliği için köken takibi yapın. 4. Çoklu bulut ve hava boşluklu ortam desteği için OCI uyumlu konteyner kayıt defterlerini kullanın. 5. Kurumsal güvenlik politikalarına uyum için rol tabanlı erişim kontrolü (RBAC) entegre edin.