Cahiers des charges exploitables par machine

L’IA traduit des besoins non structurés en une demande de projet technique, exploitable par machine.

Nous utilisons des cookies pour améliorer votre expérience et analyser le trafic du site. Vous pouvez accepter tous les cookies ou seulement les essentiels.

Arrêtez de parcourir des listes statiques. Expliquez vos besoins spécifiques à Bilarna. Notre IA traduit vos mots en une demande structurée, exploitable par machine, et la transmet instantanément à des experts Plateformes de Chiffrement de Bout en Bout vérifiés pour des devis précis.

L’IA traduit des besoins non structurés en une demande de projet technique, exploitable par machine.

Comparez les prestataires grâce à des scores de confiance IA vérifiés et à des données de capacités structurées.

Évitez la prospection à froid. Demandez des devis, réservez des démos et négociez directement dans le chat.

Filtrez les résultats selon des contraintes spécifiques, des limites de budget et des exigences d’intégration.

Réduisez le risque grâce à notre contrôle IA de sécurité en 57 points pour chaque prestataire.

Entreprises vérifiées avec lesquelles vous pouvez parler directement

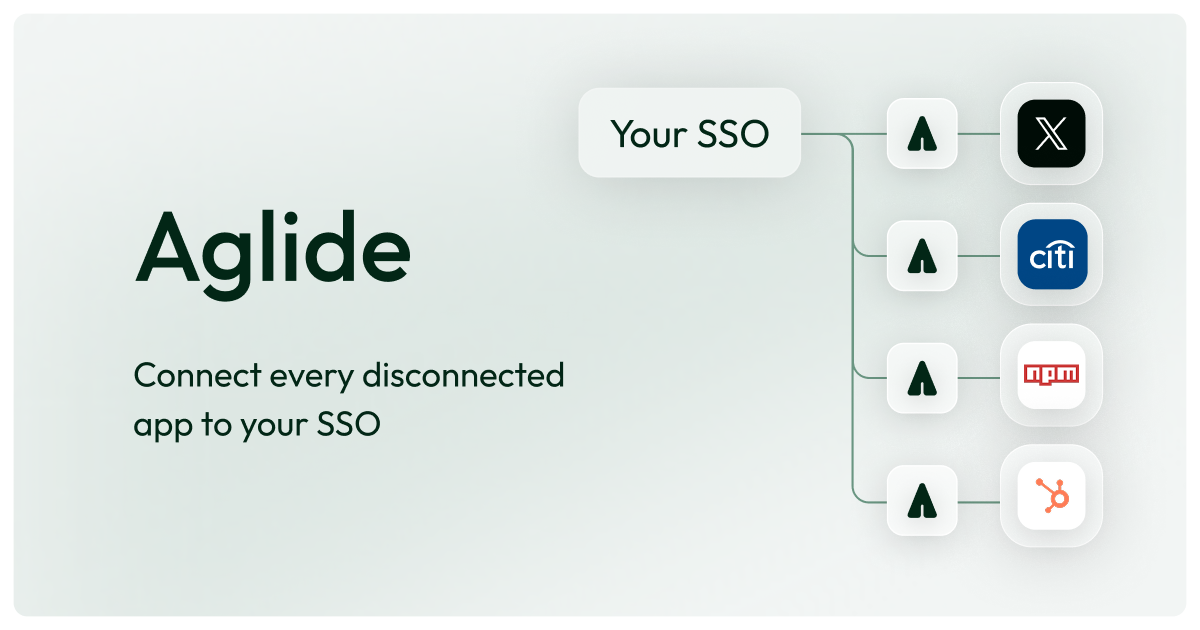

Secure every shared, legacy or high SSO tax app with your existing identity stack. Aglide is the end-to-end encrypted SAML-less SSO platform.

Lancez un audit gratuit AEO + signaux pour votre domaine.

Optimisation pour moteurs de réponse IA (AEO)

Référencez-vous une fois. Convertissez l’intention issue de conversations IA en direct, sans intégration lourde.

Les plateformes de chiffrement de bout en bout sont des solutions logicielles spécialisées conçues pour protéger les données de leur origine à leur destination finale, en assurant que seules les parties autorisées y aient accès. Ces plateformes emploient des algorithmes cryptographiques robustes, gèrent les clés de chiffrement de manière sécurisée et offrent souvent une intégration transparente avec les systèmes de communication et de stockage d'entreprise existants. Cette technologie est cruciale pour maintenir la confidentialité des données, respecter des normes de conformité strictes et instaurer la confiance auprès des clients et des parties prenantes.

Identifiez les types de données spécifiques, les canaux de communication et les systèmes de stockage qui nécessitent une protection cryptographique robuste au sein de votre organisation.

Évaluez les plateformes potentielles sur la base de leurs normes de chiffrement, de leur architecture de gestion des clés, de leurs certifications de conformité et de leurs capacités d'intégration.

Déployez la solution choisie et établissez des processus sécurisés et vérifiables pour la génération, le stockage, la rotation et la révocation des clés de chiffrement.

Protégez les communications internes et externes sensibles, comme les discussions du conseil d'administration ou la correspondance juridique, contre l'accès non autorisé et l'interception.

Sécurisez les informations de santé protégées (PHI) en conformité avec des règlements comme le RGPD pendant la transmission et lorsqu'elles sont stockées dans des bases de données.

Chiffrez les instructions de paiement, les historiques de transactions et les données financières des clients pour respecter PCI DSS, GDPR et d'autres mandats de l'industrie financière.

Intégrez le chiffrement de bout en bout dans les applications cloud pour garantir que les données clients restent privées même pour le fournisseur de service, renforçant ainsi la confiance.

Permettez une collaboration sûre en autorisant les utilisateurs à partager des documents et fichiers confidentiels avec un chiffrement garanti pendant le transfert et au repos.

Bilarna évalue les fournisseurs de plateformes de chiffrement de bout en bout à l'aide d'un rigoureux Score de Confiance IA à 57 points, analysant leur expertise technique et leur posture de conformité. Notre processus de vérification inclut un examen approfondi de leurs implémentations cryptographiques, des certifications de sécurité pertinentes et de leur historique prouvé de livraison auprès des clients. Cela garantit que chaque fournisseur listé sur Bilarna répond aux plus hauts standards de fiabilité et de compétence technique pour vos besoins critiques de protection des données.

Les coûts varient considérablement selon les fonctionnalités, le nombre d'utilisateurs et le modèle de déploiement, allant des abonnements SaaS mensuels aux licences d'entreprise complètes. Les facteurs clés de prix incluent la robustesse du chiffrement, la complexité de la gestion des clés et les rapports de conformité requis. Demandez toujours des devis détaillés pour comparer le coût total de possession.

Le chiffrement de bout en bout garantit que les données sont chiffrées sur l'appareil de l'expéditeur et uniquement déchiffrées sur celui du destinataire, empêchant les intermédiaires (y compris le fournisseur de service) d'accéder au texte clair. D'autres méthodes, comme TLS, ne protègent les données qu'en transit. Cela rend E2EE supérieur pour une souveraineté ultime des données.

Les délais d'implémentation vont de quelques semaines pour des applications de messagerie cloud simples à plusieurs mois pour des déploiements complexes à l'échelle de l'entreprise. La durée dépend de la portée de l'intégration, du développement personnalisé requis, de l'alignement des politiques internes et de la formation du personnel. Un déploiement par phases est recommandé pour les grandes organisations.

Priorisez les plateformes avec des algorithmes de chiffrement robustes et audités, une gestion de clés sécurisée et récupérable, une architecture à connaissance zéro et la conformité aux normes pertinentes. Les fonctionnalités essentielles incluent également des journaux d'accès détaillés, des API d'intégration fluides et un support robuste pour vos types de données spécifiques.

Oui, la plupart des plateformes E2EE modernes offrent des API, des SDK et des plugins conçus pour l'intégration avec les logiciels d'entreprise courants, les CRM, le stockage cloud et les outils de communication. Une intégration réussie nécessite d'évaluer la compatibilité, le besoin de connecteurs personnalisés et l'impact sur les flux de travail existants.