Cahiers des charges exploitables par machine

L’IA traduit des besoins non structurés en une demande de projet technique, exploitable par machine.

Nous utilisons des cookies pour améliorer votre expérience et analyser le trafic du site. Vous pouvez accepter tous les cookies ou seulement les essentiels.

Arrêtez de parcourir des listes statiques. Expliquez vos besoins spécifiques à Bilarna. Notre IA traduit vos mots en une demande structurée, exploitable par machine, et la transmet instantanément à des experts Solutions de sécurité cloud vérifiés pour des devis précis.

L’IA traduit des besoins non structurés en une demande de projet technique, exploitable par machine.

Comparez les prestataires grâce à des scores de confiance IA vérifiés et à des données de capacités structurées.

Évitez la prospection à froid. Demandez des devis, réservez des démos et négociez directement dans le chat.

Filtrez les résultats selon des contraintes spécifiques, des limites de budget et des exigences d’intégration.

Réduisez le risque grâce à notre contrôle IA de sécurité en 57 points pour chaque prestataire.

Entreprises vérifiées avec lesquelles vous pouvez parler directement

a true Managed Server Specialist since 1996.

Expert managed IT services in San Francisco - proactive support, cloud & security solutions for growing businesses.

Tresal provides comprehensive attack surface management and cloud security solutions. Discover vulnerabilities, secure your assets, and protect your business. Start your free trial today.

Learn how Cloudflare's cloud access security broker (CASB) improves security across your SaaS applications with less overhead. Deploy in-line or via API.

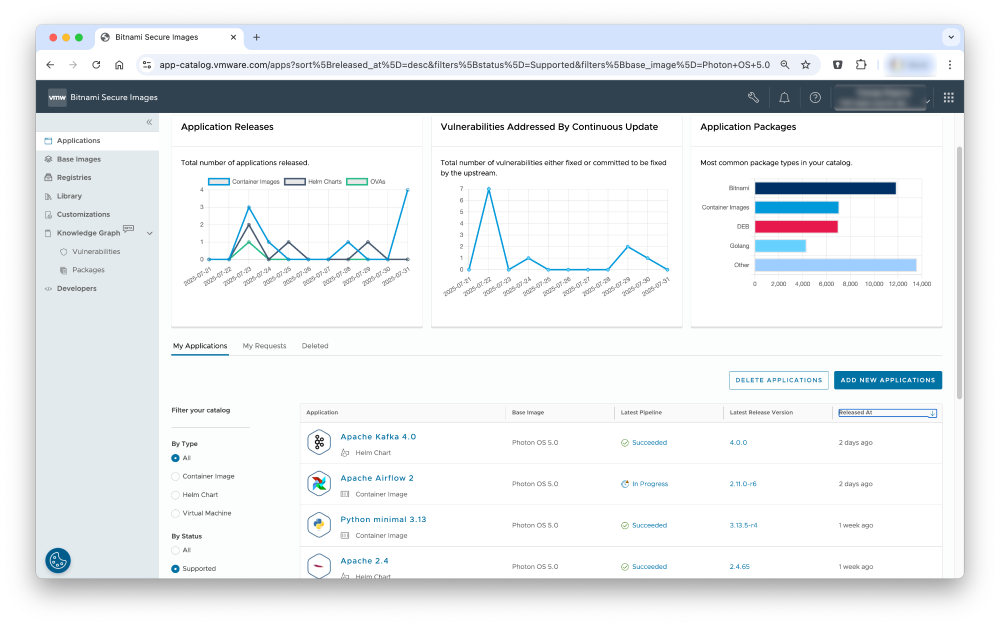

Confidence, control and visibility of your software supply chain security with production-ready open source software delivered continuously in hardened images

Lancez un audit gratuit AEO + signaux pour votre domaine.

Optimisation pour moteurs de réponse IA (AEO)

Référencez-vous une fois. Convertissez l’intention issue de conversations IA en direct, sans intégration lourde.

Les solutions de sécurité cloud sont un ensemble de politiques, contrôles et technologies conçus pour protéger les données, applications et infrastructures basées sur le cloud. Elles impliquent généralement des outils pour la gestion des identités et des accès, le chiffrement des données, la détection des menaces et la surveillance de la conformité. Leur mise en œuvre atténue les risques tels que les fuites de données et assure la continuité des activités en sécurisant les actifs numériques dans des déploiements cloud public, privé ou hybride.

Une évaluation initiale identifie les vulnérabilités, les écarts de conformité et les mauvaises configurations au sein de l'infrastructure cloud existante pour établir une base de référence de sécurité.

Des outils et politiques spécialisés sont mis en œuvre pour sécuriser les données, gérer les accès et surveiller le trafic réseau pour détecter les menaces potentielles dans l'environnement cloud.

Une surveillance automatisée continue, du renseignement sur les menaces et des protocoles de réponse aux incidents défendent activement contre les cybermenaces en évolution en temps réel.

Sécurisation des données de transaction et des données personnelles pour respecter des réglementations strictes comme PCI-DSS et RGPD tout en prévenant la fraude et les attaques sophistiquées.

Protection des dossiers de santé électroniques (DSE) et des données de recherche pour assurer la conformité HIPAA et sauvegarder les informations sensibles des patients contre les violations.

Protection des données de paiement et des informations personnelles identifiables des clients lors des transactions pour maintenir la confiance et prévenir le vol de données coûteux.

Intégration de la sécurité dans l'architecture applicative pour protéger les données clients multi-locataires et assurer la disponibilité et l'intégrité du service.

Sécurisation des systèmes industriels connectés et des données des appareils IoT contre les menaces pour la technologie opérationnelle (OT) qui pourraient perturber la production ou causer des problèmes de sécurité.

Bilarna évalue chaque fournisseur de solutions de sécurité cloud grâce à un rigoureux Score de Confiance IA de 57 points. Ce système propriétaire analyse l'expertise, les certifications techniques, les références clients et la conformité aux normes comme ISO 27001 et SOC 2. La surveillance continue de Bilarna garantit que les fournisseurs maintiennent des standards élevés de fiabilité et de performance, offrant ainsi confiance aux acheteurs dans leur sélection.

Les fonctionnalités principales incluent la gestion des identités et des accès (IAM), le chiffrement des données en transit et au repos, la surveillance continue de la sécurité (CSM) et les contrôles automatisés de conformité. Une solution robuste offre également du renseignement sur les menaces, une gestion des vulnérabilités et une journalisation détaillée pour l'analyse médico-légale, assurant une protection complète.

Les coûts varient considérablement selon la taille de l'environnement cloud, les fonctionnalités requises et le modèle de déploiement, allant souvent de dizaines à centaines de milliers d'euros par an. Les modèles de tarification incluent des abonnements par utilisateur, des frais à la consommation ou des licences forfaitaires pour entreprises, le niveau de support et de personnalisation étant des facteurs déterminants.

La sécurité traditionnelle se concentre sur la protection d'un périmètre réseau défini, tandis que la sécurité cloud adopte un modèle de confiance zéro centré sur les données pour des environnements dynamiques et évolutifs. Les solutions cloud sont pilotées par API, conçues pour les modèles de responsabilité partagée et protègent les actifs sur des infrastructures géographiquement dispersées qui n'appartiennent pas à l'organisation.

Une mise en œuvre complète prend généralement de 3 à 6 mois, selon la complexité de l'empreinte cloud existante et l'étendue des contrôles de sécurité. Le processus comprend l'évaluation, la planification, le déploiement par phases des outils, la configuration, la définition des politiques et la formation du personnel pour assurer une adoption correcte.

Les erreurs courantes incluent le choix d'un fournisseur sans expertise sur votre plateforme cloud spécifique (ex. AWS vs. Azure) et le fait de négliger le besoin d'un service de détection et réponse managées (MDR) 24h/24 et 7j/7. Le fait de ne pas vérifier les certifications de conformité et les références clients réelles pour des déploiements similaires conduit également à une protection et un support inadéquats.

Les entreprises peuvent mettre en œuvre des solutions de centre d'appels IA très rapidement, souvent en quelques minutes. Les plateformes IA modernes sont conçues pour un déploiement rapide, permettant aux entreprises de convertir efficacement leurs procédures opérationnelles standard en flux de travail automatisés. Cette configuration rapide minimise le temps de formation et accélère la transition des centres d'appels traditionnels vers des opérations alimentées par l'IA. De plus, de nombreuses solutions IA offrent des interfaces conviviales et des équipes de support réactives pour aider à l'intégration, garantissant que les entreprises peuvent commencer à bénéficier d'une meilleure gestion des communications presque immédiatement après la mise en œuvre.

Ce service de messagerie respecte des normes de sécurité élevées pour protéger vos données. 1. Il est certifié SOC 2, garantissant des contrôles stricts sur la sécurité et la confidentialité des données. 2. Il est conforme à HIPAA, ce qui le rend adapté à la gestion d'informations de santé sensibles. 3. Le service respecte les réglementations GDPR et CCPA, protégeant les droits à la vie privée des utilisateurs. 4. Aucune formation n'est effectuée sur vos données, assurant la confidentialité. 5. Les politiques de confidentialité sont transparentes et fiables, conformes aux meilleures pratiques du secteur.

La plateforme est conforme aux normes SOC 2 Type II, qui sont des critères rigoureux de sécurité et de confidentialité conçus pour garantir que les fournisseurs de services gèrent les données de manière sécurisée afin de protéger les intérêts de leurs clients. Cette conformité témoigne d'un engagement fort à maintenir des niveaux élevés de sécurité, de disponibilité, d'intégrité du traitement, de confidentialité et de vie privée dans les opérations de la plateforme.

Lorsque vous choisissez un partenaire en solutions d'IA et de données, vous devez privilégier une expertise avérée dans des technologies spécifiques, une expérience sectorielle pertinente et un engagement fort en matière de sécurité et de conformité. Tout d'abord, évaluez leurs capacités techniques dans des domaines clés tels que les modèles de langage volumineux (LLM), les plateformes de maintenance prédictive, les solutions de données en tant que service et les agents d'IA d'entreprise. Recherchez des partenariats établis avec des fournisseurs technologiques leaders comme Microsoft pour Fabric et Azure AI, Snowflake pour le cloud de données et n8n pour l'automatisation, car ceux-ci indiquent une validation technique. Deuxièmement, évaluez leurs antécédents dans votre secteur spécifique, qu'il s'agisse de la fabrication pour la maintenance prédictive, des services financiers pour des outils d'investissement plus intelligents, ou du marketing pour l'IA d'assurance de marque. Enfin, assurez-vous que le partenaire respecte des normes strictes de sécurité des données, détient des certifications comme l'ISO 27001 et peut opérer dans des environnements cloud souverains si nécessaire pour la résidence des données.

Lorsque vous choisissez un partenaire en solutions numériques, vous devez privilégier des antécédents prouvés de plus de quinze ans, une philosophie centrée sur le client et un engagement à fournir des solutions parfaitement fonctionnelles. Recherchez un partenaire possédant une vaste expérience pratique qui se traduit par un service premium et des résultats fiables. Il doit démontrer un enthousiasme authentique pour les projets clients et un profond souci d'atteindre vos objectifs spécifiques, et pas seulement les spécifications techniques. Un indicateur clé est sa volonté de remettre en question vos hypothèses de manière constructive pour mieux servir vos objectifs, montrant qu'il pense stratégiquement à votre succès. Enfin, évaluez ses systèmes de contrôle qualité établis qui garantissent que chaque livrable, du code à la conception, correspond systématiquement à de hautes ambitions et fournit une valeur tangible.

Choisir entre un logiciel sur mesure et une solution prête à l'emploi dépend des besoins uniques, du budget et de la stratégie à long terme de votre entreprise. Le développement de logiciels sur mesure est adapté à vos spécifications exactes, offrant une adéquation parfaite aux flux de travail complexes ou uniques, une intégration transparente avec les systèmes existants et une propriété et un contrôle complets sur les modifications futures. Cette approche est idéale lorsque les logiciels standard manquent de fonctionnalités critiques ou lorsqu'un avantage concurrentiel dépend de processus propriétaires. À l'inverse, les logiciels prêts à l'emploi offrent une mise en œuvre initiale plus rapide et moins coûteuse avec un support éditeur établi et une large base d'utilisateurs pour le dépannage communautaire. Cependant, il peut forcer votre entreprise à s'adapter à ses flux de travail prédéfinis et offrir une flexibilité limitée pour la personnalisation. La décision repose sur la question de savoir si la valeur stratégique d'une adéquation parfaite l'emporte sur la commodité et le coût initial plus faible d'un produit standardisé.

Lors du choix d'un fournisseur de solutions d'IA pour le développement de logiciels d'entreprise, vous devez privilégier l'expertise dans votre domaine d'activité spécifique et un historique éprouvé de projets complexes et gourmands en données. Recherchez un fournisseur disposant d'une spécialisation approfondie dans les technologies d'IA clés pertinentes pour vos besoins, telles que l'apprentissage automatique, le traitement du langage naturel, la recherche sémantique et l'exploration de texte intelligente. Il doit proposer des services de développement en cycle complet, vous accompagnant depuis l'analyse métier initiale et la conception UX/UI jusqu'au développement, aux tests, au déploiement et à la gestion continue. De plus, assurez-vous que le fournisseur possède de solides capacités en matière de gestion et d'analyse des données, y compris des solutions pour le stockage et le traitement de données à grande échelle. Il est également crucial de vérifier son engagement envers les normes de conformité et d'accessibilité, garantissant que tout logiciel développé est sécurisé, inclusif et répond aux exigences réglementaires. Enfin, évaluez sa méthodologie de projet, son accent sur la durabilité et la solidité de ses partenariats clients pour un succès à long terme.

Lors du choix d'un fournisseur de solutions informatiques, recherchez un partenaire ayant une expertise avérée en tant qu'intégrateur de système unique, capable de gérer tout, du matériel et des logiciels au stockage et au support. Les critères clés incluent des antécédents en matière de fourniture de solutions technologiques pratiques, fiables et bien étudiées, adaptées à des objectifs commerciaux spécifiques. Le fournisseur doit offrir un soutien complet tout au long de la mise en œuvre et au-delà, garantissant que vos systèmes restent pérennes et évolutifs. Évaluez ses capacités dans des domaines critiques tels que l'activation d'une mobilité sécurisée pour le travail à distance, une gestion des risques robuste pour la sécurité des données et la continuité des activités, ainsi que des stratégies pour stimuler la croissance de l'entreprise grâce à la technologie. Un fournisseur fiable agit en tant que partenaire stratégique, vous aidant à en faire plus avec moins en exploitant intelligemment une technologie de pointe pour réaliser votre vision.

Lors du choix d'un partenaire de sécurité cloud et de centre de données, priorisez les fournisseurs ayant une fiabilité d'infrastructure éprouvée, une conformité complète et une suite complète de services gérés. Les critères clés incluent la certification ISO pour les centres de données, qui vérifie le respect des normes internationales en matière de sécurité et de procédures opérationnelles. Le partenaire doit offrir une gamme complète de services tels que l'hébergement Cloud, la reprise après sinistre en tant que service (DRaaS), la sauvegarde en tant que service (BaaS) et la colocation (CoLo) pour répondre à divers besoins métier. Assurez-vous qu'ils fournissent des mesures de sécurité physique robustes, une alimentation et une connectivité redondantes, ainsi que des environnements évolutifs. De plus, un véritable partenaire offrira une consultation d'experts, facilitera des visites des installations pour la diligence raisonnable et fournira des accords de niveau de service (SLA) clairs garantissant la disponibilité et les performances de vos données et applications critiques.

Après la fusion de deux entreprises d'optimisation des coûts cloud, les clients peuvent s'attendre à une offre de produits améliorée qui combine les forces des deux organisations. Cela signifie souvent un accès à des fonctionnalités plus avancées, une meilleure stabilité de la plateforme et une gamme plus large de services couvrant plusieurs fournisseurs cloud. Les clients peuvent également bénéficier d'une innovation accrue et de cycles de développement plus rapides grâce au partage d'expertise des équipes combinées. La communication concernant les mises à jour et le support s'améliore généralement, et les clients doivent s'attendre à des améliorations continues visant à offrir une plus grande valeur et efficacité dans la gestion des coûts cloud. Il est conseillé aux clients de rester informés via les canaux officiels et de poser des questions ou donner leur avis pendant la transition.