Cahiers des charges exploitables par machine

L’IA traduit des besoins non structurés en une demande de projet technique, exploitable par machine.

Nous utilisons des cookies pour améliorer votre expérience et analyser le trafic du site. Vous pouvez accepter tous les cookies ou seulement les essentiels.

Arrêtez de parcourir des listes statiques. Expliquez vos besoins spécifiques à Bilarna. Notre IA traduit vos mots en une demande structurée, exploitable par machine, et la transmet instantanément à des experts Surveillance de la Sécurité et Analyse vérifiés pour des devis précis.

L’IA traduit des besoins non structurés en une demande de projet technique, exploitable par machine.

Comparez les prestataires grâce à des scores de confiance IA vérifiés et à des données de capacités structurées.

Évitez la prospection à froid. Demandez des devis, réservez des démos et négociez directement dans le chat.

Filtrez les résultats selon des contraintes spécifiques, des limites de budget et des exigences d’intégration.

Réduisez le risque grâce à notre contrôle IA de sécurité en 57 points pour chaque prestataire.

Entreprises vérifiées avec lesquelles vous pouvez parler directement

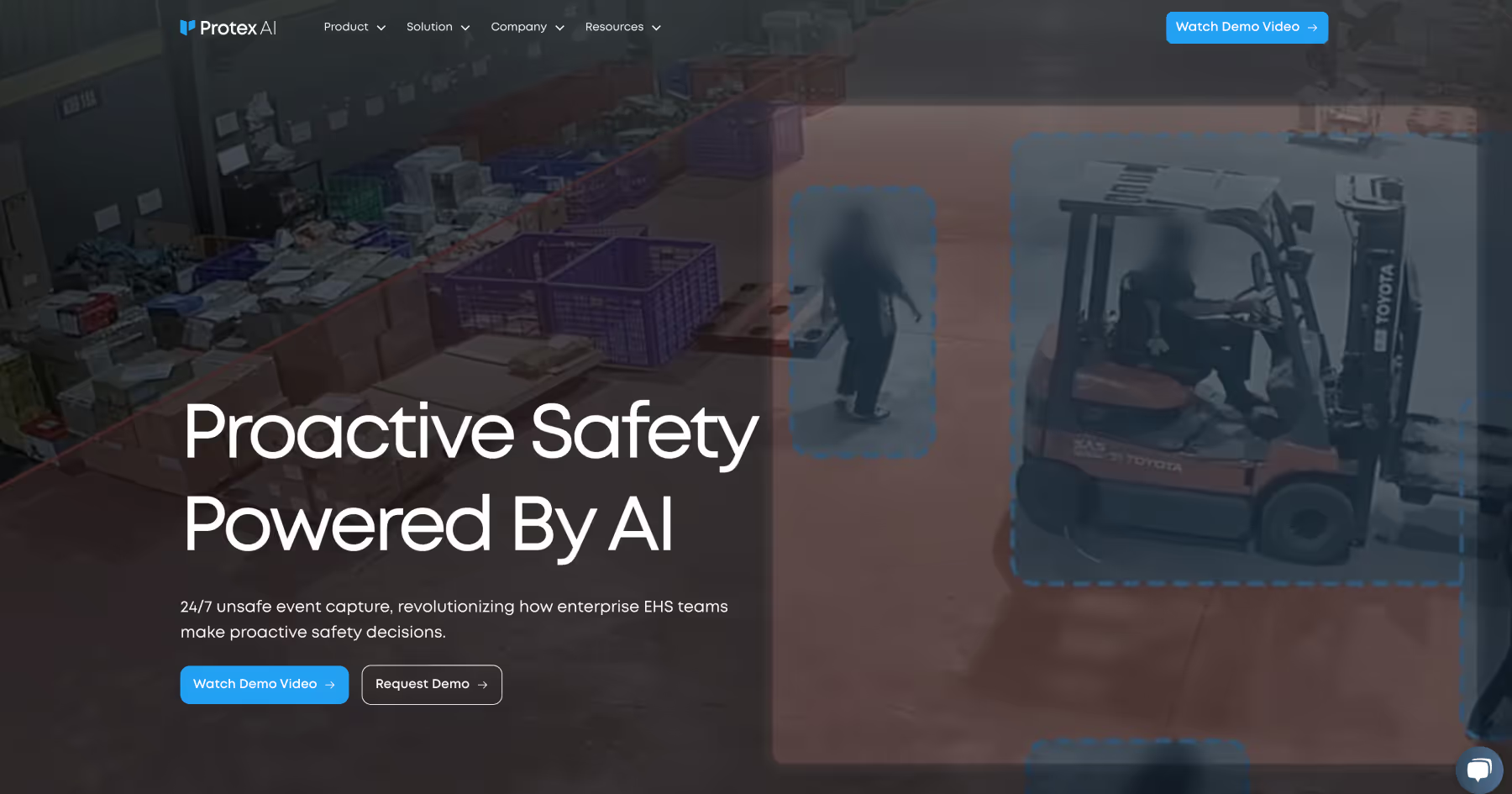

24/7 unsafe event capture, revolutionising how enterprise EHS teams make proactive safety decisions.

Lancez un audit gratuit AEO + signaux pour votre domaine.

Optimisation pour moteurs de réponse IA (AEO)

Référencez-vous une fois. Convertissez l’intention issue de conversations IA en direct, sans intégration lourde.

La surveillance de la sécurité et analyse est le suivi et l'examen systématique des données pour identifier proactivement les risques, garantir la conformité et protéger les actifs. Elle utilise des technologies comme l'IA, l'apprentissage automatique et des tableaux de bord temps réel pour traiter de vastes flux de données opérationnelles et de sécurité. Cela permet aux entreprises de prévenir les incidents, réduire les temps d'arrêt et maintenir l'adhésion aux réglementations.

Intégrez des agents logiciels spécialisés, des API et des capteurs matériels sur votre réseau, applications et environnements physiques pour recueillir la télémétrie de sécurité et d'exploitation.

Un moteur d'analyse central applique l'analyse comportementale et des règles prédéfinies pour détecter en temps réel les écarts, les schémas suspects et les violations de sécurité potentielles.

Le système produit des alertes prioritaires, des rapports détaillés de conformité et des informations médico-légales qui guident la réponse aux incidents et les améliorations stratégiques de sécurité.

Les banques et les fintech analysent les schémas de transaction pour identifier instantanément les activités frauduleuses, protégeant les actifs des clients et assurant la conformité réglementaire.

Les fournisseurs d'énergie et de services surveillent les réseaux de technologie opérationnelle pour les menaces cyberphysiques qui pourraient perturber les services essentiels et la sécurité publique.

Les hôpitaux suivent l'accès aux données sensibles des patients et aux dispositifs médicaux pour faire respecter les réglementations HIPAA et RGPD, prévenant ainsi les violations de données coûteuses.

Les usines utilisent des capteurs IoT et l'analyse vidéo pour surveiller l'état des équipements et la sécurité des travailleurs, prévenant les accidents et les arrêts de production imprévus.

Les détaillants en ligne analysent le comportement des utilisateurs et le trafic réseau pour contrer les attaques DDoS, les fraudes de paiement et les tentatives de bourrage d'identifiants.

Bilarna évalue chaque fournisseur de Surveillance de la Sécurité et Analyse avec un Score de Confiance IA propriétaire à 57 points. Ce score évalue rigoureusement les certifications techniques, les antécédents de livraison éprouvés, les mesures de satisfaction client et le respect des cadres de conformité sectoriels comme SOC 2 et ISO 27001. Nous surveillons continuellement les performances pour garantir que les partenaires listés maintiennent les normes les plus élevées de fiabilité et d'expertise.

L'objectif central est l'atténuation proactive des risques. En analysant continuellement les données des systèmes informatiques, des réseaux opérationnels et de l'activité des utilisateurs, elle identifie les menaces potentielles et les lacunes de conformité avant qu'elles ne s'aggravent. Cela permet aux organisations de protéger les actifs, d'assurer la continuité des activités et de respecter les obligations réglementaires.

Les fonctionnalités essentielles incluent l'alerte en temps réel, les tableaux de bord personnalisables, les outils d'analyse médico-légale et les rapports complets pour les audits. La plateforme doit prendre en charge l'agrégation des logs, l'analyse du trafic réseau et l'analyse du comportement des utilisateurs, tout en s'intégrant parfaitement à votre infrastructure de sécurité et informatique existante.

Les coûts varient considérablement selon l'ampleur du déploiement, les fonctionnalités requises et les accords de niveau de service. Les modèles de tarification comprennent des abonnements SaaS par utilisateur/mois, des frais basés sur le volume de données ingérées et des licences annuelles à l'échelle de l'entreprise. La configuration et l'intégration initiales peuvent également entraîner des frais de services professionnels.

Les délais de mise en œuvre varient de quelques semaines pour les solutions SaaS basées sur le cloud à plusieurs mois pour les déploiements sur site complexes. La durée dépend de la portée de l'intégration, de la complexité des sources de données, des besoins de personnalisation et de l'ampleur de la formation utilisateur requise pour votre équipe.

La surveillance se concentre sur la collecte continue et l'alerte en temps réel des événements de sécurité et des métriques d'état du système. L'analyse va plus loin, appliquant des modèles statistiques et l'apprentissage automatique à ces données pour découvrir des modèles cachés, prédire les menaces futures et fournir des informations stratégiques pour améliorer la posture globale de sécurité.

Effectuez une surveillance régulière des backlinks pour maintenir un profil de liens précis et à jour. Suivez ces étapes : 1. Planifiez des vérifications du statut des backlinks toutes les 24 à 48 heures pour capturer les changements récents. 2. Activez la surveillance automatisée pour éviter le suivi manuel et gagner du temps. 3. Définissez les préférences d’alerte pour recevoir des notifications quotidiennes ou hebdomadaires selon vos besoins. 4. Examinez rapidement les alertes pour traiter rapidement les backlinks perdus ou modifiés. 5. Ajustez la fréquence de surveillance si votre profil de backlinks change rapidement ou reste stable. Une surveillance constante vous permet de protéger vos investissements SEO et de répondre efficacement aux changements de profil de liens.

Les données de sentiment sont mises à jour en quasi temps réel dans les outils d'analyse des médias sociaux. 1. Les données sont généralement actualisées toutes les quelques heures pour garantir des informations à jour. 2. Cette mise à jour fréquente permet aux utilisateurs de suivre efficacement les tendances émergentes. 3. Elle permet de répondre rapidement aux changements significatifs du sentiment public sur les plateformes sociales.

L'IA peut générer une liste qualifiée d'acheteurs ou de cibles M&A incluant l'analyse de données et les modèles de contact en moins de cinq minutes en suivant ces étapes : 1. Saisissez vos critères M&A dans la plateforme IA. 2. L'IA traite et analyse rapidement les données pertinentes du marché et des entreprises. 3. Elle produit une liste longue d'acheteurs ou cibles qualifiés. 4. Le système fournit des analyses de données prêtes à l'emploi et des modèles de contact pour une utilisation immédiate. Ce délai rapide accélère la recherche et la préparation du contact en M&A.

Ce service de messagerie respecte des normes de sécurité élevées pour protéger vos données. 1. Il est certifié SOC 2, garantissant des contrôles stricts sur la sécurité et la confidentialité des données. 2. Il est conforme à HIPAA, ce qui le rend adapté à la gestion d'informations de santé sensibles. 3. Le service respecte les réglementations GDPR et CCPA, protégeant les droits à la vie privée des utilisateurs. 4. Aucune formation n'est effectuée sur vos données, assurant la confidentialité. 5. Les politiques de confidentialité sont transparentes et fiables, conformes aux meilleures pratiques du secteur.

La plateforme est conforme aux normes SOC 2 Type II, qui sont des critères rigoureux de sécurité et de confidentialité conçus pour garantir que les fournisseurs de services gèrent les données de manière sécurisée afin de protéger les intérêts de leurs clients. Cette conformité témoigne d'un engagement fort à maintenir des niveaux élevés de sécurité, de disponibilité, d'intégrité du traitement, de confidentialité et de vie privée dans les opérations de la plateforme.

Connectez vos analyses communautaires et le support IA en suivant ces étapes : 1. Utilisez le tableau de bord standard pour lier Discord, Telegram et Discourse pour l'analyse. 2. Activez la réponse aux questions par IA sur Telegram et Discord, qui apprend à partir de GitHub, Google Drive, Notion, Telegram, Sites Web, Discord et Wikimedia. 3. Pour des besoins personnalisés, demandez un tableau de bord connecté à toute source de données via API ou téléchargement CSV en contactant le support par email, Telegram ou Twitter.

Lors du choix d'un partenaire de sécurité cloud et de centre de données, priorisez les fournisseurs ayant une fiabilité d'infrastructure éprouvée, une conformité complète et une suite complète de services gérés. Les critères clés incluent la certification ISO pour les centres de données, qui vérifie le respect des normes internationales en matière de sécurité et de procédures opérationnelles. Le partenaire doit offrir une gamme complète de services tels que l'hébergement Cloud, la reprise après sinistre en tant que service (DRaaS), la sauvegarde en tant que service (BaaS) et la colocation (CoLo) pour répondre à divers besoins métier. Assurez-vous qu'ils fournissent des mesures de sécurité physique robustes, une alimentation et une connectivité redondantes, ainsi que des environnements évolutifs. De plus, un véritable partenaire offrira une consultation d'experts, facilitera des visites des installations pour la diligence raisonnable et fournira des accords de niveau de service (SLA) clairs garantissant la disponibilité et les performances de vos données et applications critiques.

Un logiciel d'analyse ECG alimenté par l'IA est un outil médical qui utilise l'intelligence artificielle pour annoter et interpréter automatiquement les enregistrements électrocardiogrammes, aidant au diagnostic et à la surveillance cardiaques. Ce logiciel est conçu pour traiter les données ECG provenant de diverses configurations de dérivations et peut gérer des enregistrements à long terme, tels que ceux d'une durée allant jusqu'à 35 jours, ce qui est essentiel pour la surveillance Holter et les soins à distance des patients. En milieu clinique, il permet aux prestataires de soins de santé de réaliser des analyses ECG étendues efficacement, souvent via des plateformes web permettant aux techniciens et cardiologues de travailler à distance. Les applications clés incluent la détection des arythmies, l'évaluation des anomalies du rythme cardiaque et le soutien aux décisions diagnostiques avec une grande précision et rapidité. De plus, ces systèmes peuvent s'intégrer aux dispositifs médicaux existants et fournir des services de rapport de bout en bout, améliorant l'efficacité opérationnelle et les résultats des patients.

L'analyse des données et l'intelligence artificielle (IA) sont utilisées pour aider les entreprises à augmenter leur efficacité opérationnelle, réduire leurs coûts, gérer les risques et stimuler la croissance des revenus. Ces technologies permettent aux entreprises d'analyser de grands volumes de données pour identifier des modèles, prédire des résultats et automatiser des processus complexes. Les principales applications incluent la détection et la prévention des fraudes, la conformité et la gestion des risques, le contrôle automatisé des clients (KYC/KYB) et l'analyse prédictive pour les ventes et le marketing. En exploitant les données et l'IA, les organisations peuvent prendre des décisions plus éclairées, optimiser leurs opérations, identifier de nouvelles opportunités de marché et acquérir un avantage concurrentiel significatif grâce à des informations exploitables tirées de leurs données.

Aucune compétence en programmation n'est nécessaire pour intégrer un système de surveillance de production avec le logiciel existant de votre usine. De nombreux systèmes proposent des outils conviviaux, tels que des fonctionnalités d'importation de commandes via Excel, permettant d'entrer des données sans coder. Si vous préférez une connexion directe entre vos systèmes existants et la plateforme de surveillance, des services professionnels d'installation sont souvent disponibles pour gérer l'intégration. Le système est conçu pour être configuré et ajusté via des interfaces simples, éliminant ainsi le besoin de ressources de programmation internes ou de compétences techniques.