Comparison Shortlist

Cahiers des charges exploitables par machine : l’IA transforme des besoins flous en demande technique de projet.

Nous utilisons des cookies pour améliorer votre expérience et analyser le trafic du site. Vous pouvez accepter tous les cookies ou seulement les essentiels.

Arrêtez de parcourir des listes statiques. Expliquez vos besoins spécifiques à Bilarna. Notre IA traduit vos mots en une demande structurée, exploitable par machine, puis l’achemine instantanément vers des experts Sécurité et Conformité Cloud vérifiés pour obtenir des devis précis.

Cahiers des charges exploitables par machine : l’IA transforme des besoins flous en demande technique de projet.

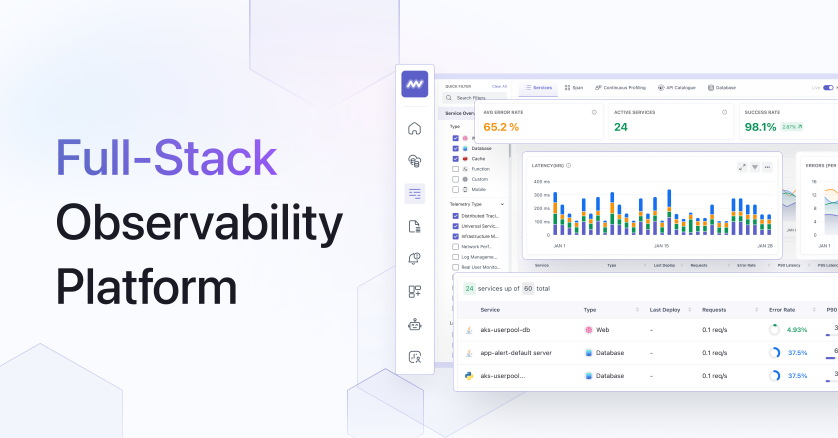

Scores de confiance vérifiés : comparez les prestataires grâce à notre contrôle de sécurité IA en 57 points.

Accès direct : évitez la prospection à froid. Demandez des devis et réservez des démos directement dans le chat.

Matching précis : filtrez les correspondances selon des contraintes spécifiques, le budget et les intégrations.

Réduction du risque : des signaux de capacité validés réduisent la friction d’évaluation & le risque.

Classés par score de confiance IA & capacité

Lancez un audit gratuit AEO + signaux pour votre domaine.

Optimisation pour moteurs de réponse IA (AEO)

List once. Convert intent from live AI conversations without heavy integration.

La sécurité et la conformité cloud désignent l'ensemble des mesures, technologies et cadres de gouvernance mis en œuvre pour sécuriser les données, applications et infrastructures hébergées dans le cloud tout en respectant les obligations légales, réglementaires et contractuelles. Ce domaine regroupe des technologies comme la gestion de la posture de sécurité cloud (CSPM), la protection des charges de travail (CWPP), la prévention de perte de données (DLP) et le chiffrement, alignées sur des référentiels tels qu'ISO 27001, RGPD, HDS, SOC 2, PCI DSS et les exigences sectorielles (banque, santé). Elle sert les entreprises de tous secteurs, notamment la finance, la santé, l'industrie et le public, en prévenant les violations de données, en assurant la continuité d'activité et en renforçant la confiance des clients et partenaires.

Les services de sécurité et conformité cloud sont proposés par des éditeurs spécialisés en cybersécurité, des prestataires de services de sécurité managés (MSSP), les grands hyperscalers (AWS, Azure, Google Cloud) via leurs outils natifs, ainsi que par des cabinets de conseil et d'audit. De nombreux fournisseurs détiennent des certifications telles qu'ISO 27001, HDS, Qualys ou sont des auditeurs agréés PCI DSS. L'offre va des solutions logicielles autonomes pour l'analyse automatisée de la conformité jusqu'aux services complets incluant du conseil stratégique, des tests d'intrusion et une surveillance 24/7 via un SOC.

La sécurité et la conformité cloud opèrent selon un cycle continu d'évaluation, de déploiement, de surveillance et de reporting. Le processus type débute par un audit de sécurité et une analyse d'écart par rapport aux référentiels applicables. Des contrôles de sécurité sont ensuite mis en place, souvent via des intégrations API et l'infrastructure-as-code. Une surveillance permanente scanne les configurations, vulnérabilités et activités suspectes, produisant des preuves d'audit. La tarification est majoritairement basée sur un abonnement SaaS, évoluant selon le nombre de comptes cloud, de ressources, d'utilisateurs ou de frameworks de conformité couverts. Les offres d'entrée de gamme démarrent à partir de quelques centaines d'euros par mois, tandis que les déploiements enterprise peuvent atteindre plusieurs dizaines de milliers d'euros annuels. Le déploiement nécessite généralement de deux à six semaines, de nombreux fournisseurs proposant des devis en ligne, des démonstrations virtuelles et des portails clients pour le suivi.

La gestion sécurisée des politiques cloud garantit sécurité et conformité dans les environnements multi-cloud. Découvrez et comparez des fournisseurs vérifiés sur la plateforme IA de Bilarna.

View Gestion Sécurisée des Politiques Cloud providersSecurite cloud et gestion des risques – protégez vos données et systèmes dans le cloud. Sur Bilarna, trouvez et comparez des prestataires vérifiés avec un Score de Confiance IA de 57 points.

View Sécurité Cloud et Gestion des Risques providersLa sécurité des données et la détection des menaces protègent les entreprises des cyberattaques. Découvrez et comparez des fournisseurs vérifiés sur la place de marché Bilarna.

View Sécurité des données et détection des menaces providersLes services de sécurité et conformité cloud protègent vos données et votre infrastructure. Comparez et connectez-vous avec des experts rigoureusement vérifiés via la place de marché IA de Bilarna.

View Services de Sécurité et Conformité Cloud providersLes organisations peuvent généralement intégrer des plateformes d'automatisation de la conformité en quelques heures, permettant un déploiement rapide et des bénéfices immédiats. Ces plateformes sont conçues pour évoluer facilement à travers plusieurs unités commerciales ou départements, en s'adaptant à la croissance et à la complexité sans retards significatifs. Un support expert est souvent fourni pour aider les équipes à se familiariser avec les fonctionnalités de la plateforme et à optimiser son utilisation. Ce processus d'intégration rapide contraste avec les approches traditionnelles de conseil qui peuvent prendre des semaines, permettant aux entreprises d'accélérer la gestion de la conformité, de réduire les efforts manuels et d'améliorer la précision dans le respect des réglementations.

Les agents d'IA utilisés dans les services financiers respectent généralement une série de normes strictes de conformité pour garantir la sécurité des données, la confidentialité et l'alignement réglementaire. Les normes courantes incluent SOC 2 pour la sécurité et les contrôles opérationnels, PCI DSS pour la protection des données de paiement, ainsi que des réglementations telles que FDCPA, TCPA, UDAAP, TILA et les directives du CFPB. Ces cadres de conformité aident à maintenir l'auditabilité, la transparence et le respect légal dans toutes les interactions et flux de travail pilotés par l'IA. De plus, les agents d'IA sont conçus avec des fonctionnalités intégrées de conformité réglementaire, des contrôles automatisés de conformité et des pistes d'audit complètes pour aider les institutions financières à répondre aux exigences spécifiques du secteur tout en protégeant les données des clients.

Ce service de messagerie respecte des normes de sécurité élevées pour protéger vos données. 1. Il est certifié SOC 2, garantissant des contrôles stricts sur la sécurité et la confidentialité des données. 2. Il est conforme à HIPAA, ce qui le rend adapté à la gestion d'informations de santé sensibles. 3. Le service respecte les réglementations GDPR et CCPA, protégeant les droits à la vie privée des utilisateurs. 4. Aucune formation n'est effectuée sur vos données, assurant la confidentialité. 5. Les politiques de confidentialité sont transparentes et fiables, conformes aux meilleures pratiques du secteur.

La plateforme est conforme aux normes SOC 2 Type II, qui sont des critères rigoureux de sécurité et de confidentialité conçus pour garantir que les fournisseurs de services gèrent les données de manière sécurisée afin de protéger les intérêts de leurs clients. Cette conformité témoigne d'un engagement fort à maintenir des niveaux élevés de sécurité, de disponibilité, d'intégrité du traitement, de confidentialité et de vie privée dans les opérations de la plateforme.

Après la fusion de deux entreprises d'optimisation des coûts cloud, les clients peuvent s'attendre à une offre de produits améliorée qui combine les forces des deux organisations. Cela signifie souvent un accès à des fonctionnalités plus avancées, une meilleure stabilité de la plateforme et une gamme plus large de services couvrant plusieurs fournisseurs cloud. Les clients peuvent également bénéficier d'une innovation accrue et de cycles de développement plus rapides grâce au partage d'expertise des équipes combinées. La communication concernant les mises à jour et le support s'améliore généralement, et les clients doivent s'attendre à des améliorations continues visant à offrir une plus grande valeur et efficacité dans la gestion des coûts cloud. Il est conseillé aux clients de rester informés via les canaux officiels et de poser des questions ou donner leur avis pendant la transition.

Les coupes et disques menstruels réutilisables peuvent généralement être portés en toute sécurité jusqu'à 12 heures, en fonction du flux individuel et des recommandations du produit. Cette durée prolongée permet une protection toute la journée sans besoin de changements fréquents, ce qui est pratique pour un mode de vie actif. Il est important de suivre les instructions du fabricant pour le nettoyage et l'insertion afin de maintenir l'hygiène et prévenir les infections. Les utilisatrices doivent vider et rincer le produit au moins deux fois par jour ou selon l'intensité du flux. Le silicone médical utilisé est conçu pour un contact prolongé avec le corps, offrant confort et durabilité tout au long de la journée.

Accéder en toute sécurité au contenu pour adultes en ligne nécessite d'utiliser des plateformes réputées, de préserver sa vie privée et de se protéger contre les logiciels malveillants. Tout d'abord, privilégiez les sites web légitimes et bien connus qui utilisent des connexions HTTPS sécurisées et des politiques de confidentialité claires, plutôt que des portails obscurs et très publicitaires. L'utilisation d'un réseau privé virtuel (VPN) réputé peut chiffrer votre trafic Internet et masquer votre adresse IP, ajoutant une couche cruciale d'anonymat. Assurez-vous que le logiciel antivirus et anti-malware de votre appareil est actif et à jour pour bloquer les publicités malveillantes ou les téléchargements furtifs souvent présents sur les sites gratuits. Soyez prudent avec vos informations personnelles ; évitez d'utiliser de vrais noms ou adresses e-mail pour les comptes des plateformes et envisagez d'utiliser un navigateur dédié séparé ou son mode de navigation privée. Enfin, utilisez des mots de passe robustes et uniques et activez l'authentification à deux facteurs lorsque cela est possible pour sécuriser tous les comptes que vous créez, empêchant ainsi tout accès non autorisé à votre historique de visionnage ou à vos détails de facturation.

Accédez et gérez à distance un Mac mini dans le cloud en suivant ces étapes : 1. Obtenez les détails de connexion auprès de votre fournisseur cloud après le déploiement. 2. Utilisez des outils de bureau à distance tels que VNC ou des clients SSH pour vous connecter au Mac mini. 3. Authentifiez-vous avec les identifiants fournis ou les clés SSH. 4. Une fois connecté, effectuez des tâches administratives avec un accès root complet. 5. Installez ou mettez à jour des logiciels, configurez les paramètres et surveillez les performances du système. 6. Déconnectez-vous en toute sécurité une fois terminé pour maintenir la sécurité.

Accédez et jouez aux jeux en ligne en toute sécurité en suivant ces étapes : 1. Choisissez une plateforme de jeu officielle et licenciée. 2. Créez un compte avec des identifiants sécurisés. 3. Vérifiez les fonctionnalités de sécurité de la plateforme, comme le cryptage SSL. 4. Déposez des fonds via des méthodes de paiement fiables. 5. Sélectionnez des jeux dans la collection vérifiée de la plateforme. 6. Jouez de manière responsable et surveillez votre activité de jeu. 7. Contactez le support client en cas de problème ou de question.

Pour accéder et utiliser en toute sécurité des liens alternatifs pour les plateformes de jeu en ligne, vous devez d'abord vérifier l'authenticité du lien via des canaux de communication officiels tels que des comptes de médias sociaux vérifiés, des newsletters par e-mail ou le site Web principal de la plateforme. Ne cliquez jamais sur des liens provenant de sources tierces non vérifiées ou de publicités pop-up. Une fois sur le site alternatif, confirmez qu'il utilise le chiffrement HTTPS et qu'il affiche la bonne identité de marque de la plateforme et les certificats de sécurité. L'étape critique suivante consiste à vous connecter en utilisant vos identifiants existants uniquement si vous êtes certain de la légitimité du site ; ne créez pas de nouveau compte sur un miroir non vérifié. Assurez-vous que toutes les pratiques de sécurité standard sont suivies : utilisez des mots de passe forts et uniques, activez l'authentification à deux facteurs si disponible, et évitez d'effectuer des transactions via le Wi-Fi public. Les liens alternatifs réputés offriront de manière transparente les mêmes jeux, le solde du compte et le support client que le domaine principal.