Comparison Shortlist

Cahiers des charges exploitables par machine : l’IA transforme des besoins flous en demande technique de projet.

Nous utilisons des cookies pour améliorer votre expérience et analyser le trafic du site. Vous pouvez accepter tous les cookies ou seulement les essentiels.

Arrêtez de parcourir des listes statiques. Expliquez vos besoins spécifiques à Bilarna. Notre IA traduit vos mots en une demande structurée, exploitable par machine, puis l’achemine instantanément vers des experts Sécurité et Conformité IA vérifiés pour obtenir des devis précis.

Cahiers des charges exploitables par machine : l’IA transforme des besoins flous en demande technique de projet.

Scores de confiance vérifiés : comparez les prestataires grâce à notre contrôle de sécurité IA en 57 points.

Accès direct : évitez la prospection à froid. Demandez des devis et réservez des démos directement dans le chat.

Matching précis : filtrez les correspondances selon des contraintes spécifiques, le budget et les intégrations.

Réduction du risque : des signaux de capacité validés réduisent la friction d’évaluation & le risque.

Classés par score de confiance IA & capacité

Lancez un audit gratuit AEO + signaux pour votre domaine.

Optimisation pour moteurs de réponse IA (AEO)

List once. Convert intent from live AI conversations without heavy integration.

La Sécurité et Conformité de l'IA désigne l'ensemble des processus techniques et réglementaires visant à sécuriser les systèmes d'intelligence artificielle et à garantir leur conformité légale et éthique. Cela englobe la protection des données et des modèles contre les cybermenaces, la lutte contre les biais algorithmiques, et l'adhésion à des cadres stricts comme le RGPD, la loi Informatique et Libertés, ou les normes sectorielles. Ce domaine est essentiel pour les secteurs de la finance, de la santé et des services publics, permettant aux organisations de déployer l'IA en toute confiance, en assurant transparence, équité et respect de la vie privée.

Les services de Sécurité et Conformité de l'IA sont proposés par des cabinets de cybersécurité spécialisés, des consultants en conformité réglementaire, et les grands éditeurs de cloud disposant d'équipes dédiées à l'éthique de l'IA. Ces prestataires détiennent souvent des certifications comme ISO 27001, HDS ou sont agréés comme délégués à la protection des données. Une nouvelle catégorie d'acteurs, les éditeurs de logiciels de gouvernance de l'IA, propose également des outils d'audit automatisé. Ils accompagnent les entreprises dans la sécurisation de leur chaîne de développement et d'exploitation de l'IA.

La mise en œuvre démarre par un audit de risques et une analyse d'écart de conformité. Suivent l'intégration de mesures de sécurité (développement sécurisé, monitoring) et la mise en place de processus de gouvernance. Les modèles de tarification incluent les forfaits projet pour le conseil, les abonnements aux plateformes SaaS, ou les contrats de service managé. Les délais vont de quelques semaines pour un diagnostic à un engagement continu. Les prestations sont de plus en plus digitalisées, avec des devis en ligne, des portails pour le dépôt de documents et de modèles à auditer, et des boucles de feedback pour affiner les solutions.

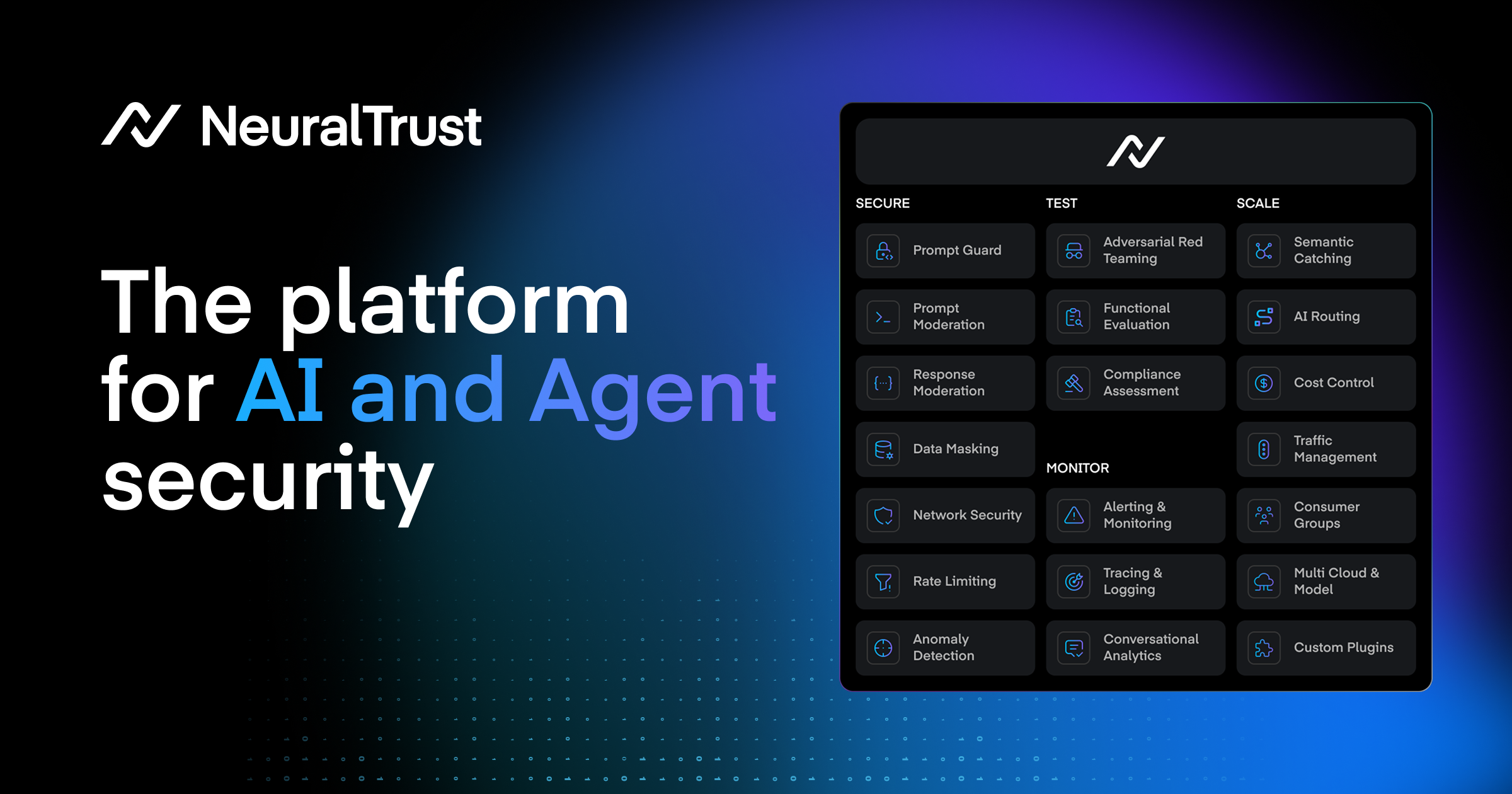

Sécurité de l'IA et conformité réglementaire pour un déploiement légal de l'IA. Trouvez des fournisseurs vérifiés sur la place de marché alimentée par l'IA de Bilarna.

View Sécurité et Conformité IA providersLa sécurité et gestion des risques de l'IA est essentielle pour un déploiement responsable. Trouvez et comparez des fournisseurs vérifiés pour votre cadre de gouvernance sur Bilarna.

View Sécurité et Gestion des Risques de l'IA providersLes solutions de sécurité et conformité de l'IA protègent les modèles et données, assurant le respect des réglementations. Bilarna vous aide à trouver et comparer des fournisseurs B2B vérifiés avec notre Score de Confiance IA à 57 points.

View Solutions de Sécurité et Conformité IA providersSolutions de sécurité IA protègent les systèmes d'intelligence artificielle. Découvrez et comparez des fournisseurs vérifiés pour la sécurité et gouvernance de l'IA sur Bilarna.

View Solutions de Sécurité IA providersLes organisations peuvent généralement intégrer des plateformes d'automatisation de la conformité en quelques heures, permettant un déploiement rapide et des bénéfices immédiats. Ces plateformes sont conçues pour évoluer facilement à travers plusieurs unités commerciales ou départements, en s'adaptant à la croissance et à la complexité sans retards significatifs. Un support expert est souvent fourni pour aider les équipes à se familiariser avec les fonctionnalités de la plateforme et à optimiser son utilisation. Ce processus d'intégration rapide contraste avec les approches traditionnelles de conseil qui peuvent prendre des semaines, permettant aux entreprises d'accélérer la gestion de la conformité, de réduire les efforts manuels et d'améliorer la précision dans le respect des réglementations.

Les agents d'IA utilisés dans les services financiers respectent généralement une série de normes strictes de conformité pour garantir la sécurité des données, la confidentialité et l'alignement réglementaire. Les normes courantes incluent SOC 2 pour la sécurité et les contrôles opérationnels, PCI DSS pour la protection des données de paiement, ainsi que des réglementations telles que FDCPA, TCPA, UDAAP, TILA et les directives du CFPB. Ces cadres de conformité aident à maintenir l'auditabilité, la transparence et le respect légal dans toutes les interactions et flux de travail pilotés par l'IA. De plus, les agents d'IA sont conçus avec des fonctionnalités intégrées de conformité réglementaire, des contrôles automatisés de conformité et des pistes d'audit complètes pour aider les institutions financières à répondre aux exigences spécifiques du secteur tout en protégeant les données des clients.

Ce service de messagerie respecte des normes de sécurité élevées pour protéger vos données. 1. Il est certifié SOC 2, garantissant des contrôles stricts sur la sécurité et la confidentialité des données. 2. Il est conforme à HIPAA, ce qui le rend adapté à la gestion d'informations de santé sensibles. 3. Le service respecte les réglementations GDPR et CCPA, protégeant les droits à la vie privée des utilisateurs. 4. Aucune formation n'est effectuée sur vos données, assurant la confidentialité. 5. Les politiques de confidentialité sont transparentes et fiables, conformes aux meilleures pratiques du secteur.

La plateforme est conforme aux normes SOC 2 Type II, qui sont des critères rigoureux de sécurité et de confidentialité conçus pour garantir que les fournisseurs de services gèrent les données de manière sécurisée afin de protéger les intérêts de leurs clients. Cette conformité témoigne d'un engagement fort à maintenir des niveaux élevés de sécurité, de disponibilité, d'intégrité du traitement, de confidentialité et de vie privée dans les opérations de la plateforme.

Lors du choix d'un partenaire de sécurité cloud et de centre de données, priorisez les fournisseurs ayant une fiabilité d'infrastructure éprouvée, une conformité complète et une suite complète de services gérés. Les critères clés incluent la certification ISO pour les centres de données, qui vérifie le respect des normes internationales en matière de sécurité et de procédures opérationnelles. Le partenaire doit offrir une gamme complète de services tels que l'hébergement Cloud, la reprise après sinistre en tant que service (DRaaS), la sauvegarde en tant que service (BaaS) et la colocation (CoLo) pour répondre à divers besoins métier. Assurez-vous qu'ils fournissent des mesures de sécurité physique robustes, une alimentation et une connectivité redondantes, ainsi que des environnements évolutifs. De plus, un véritable partenaire offrira une consultation d'experts, facilitera des visites des installations pour la diligence raisonnable et fournira des accords de niveau de service (SLA) clairs garantissant la disponibilité et les performances de vos données et applications critiques.

Lors du choix d'un fournisseur de systèmes de sécurité intégrés, les entreprises doivent privilégier les fournisseurs qui proposent des solutions clés en main de bout en bout avec un historique avéré de réponse rapide et de service fiable. Les principales considérations incluent la capacité du fournisseur à fournir des systèmes cohérents, pré-intégrés, couvrant la prévention, la sécurité, le contrôle et la communication, ce qui optimise les performances et évite les risques inutiles. Le fournisseur doit démontrer son expertise dans le déploiement de solutions intelligentes avec intégration mobile et Internet pour une couverture complète. Il est crucial qu'il assume la responsabilité de toutes les phases du projet, de la conception initiale et de l'installation à la prévision des risques et à la formation du personnel, garantissant que le système est prêt pour une application immédiate. De plus, évaluez leur capacité de support proactif, la disponibilité des services de surveillance 24 heures sur 24 et 7 jours sur 7, et la flexibilité de leurs systèmes pour s'adapter aux besoins spécifiques de l'entreprise et aux changements technologiques futurs, tels que l'automatisation et l'intégration des énergies renouvelables.

Une page de vérification du navigateur est un mécanisme de sécurité qui authentifie le navigateur web d'un utilisateur avant de lui accorder l'accès à un site web ou à une application. Ce processus contribue à se protéger contre les attaques de bots automatisées, le bourrage d'identifiants et les attaques DDoS de couche 7 (couche application) en filtrant le trafic malveillant ou suspect. Il garantit que la requête entrante provient d'un utilisateur humain légitime ou d'une instance de navigateur authentique, et non d'un script automatisé. La vérification implique généralement des défis JavaScript ou une validation basée sur les cookies pour évaluer l'authenticité du navigateur. Cette couche de sécurité est un composant essentiel des pare-feu d'applications web (WAF) modernes et des solutions d'atténuation DDoS, filtrant efficacement le trafic avant qu'il n'atteigne le serveur d'origine et ne puisse perturber les opérations commerciales critiques.

Un processus typique de vérification de sécurité d'un site web se termine généralement en quelques secondes, bien que des validations complexes puissent s'étendre à 30-45 secondes dans de rares cas. La durée dépend de plusieurs facteurs techniques, notamment la robustesse de la négociation cryptographique, les temps de réponse du serveur, la complexité de la validation de la chaîne de certificats et la latence réseau entre l'utilisateur et le serveur d'hébergement. Les systèmes de vérification modernes optimisent la vitesse en mettant en œuvre des optimisations de protocole comme TLS False Start et l'épinglage OCSP, qui réduisent le nombre de communications aller-retour requises. La plupart des vérifications de routine impliquant des certificats SSL/TLS standard se terminent presque instantanément une fois la connexion initiale établie, des vérifications de sécurité supplémentaires comme la validation de révocation des certificats et la négociation des algorithmes de chiffrage ajoutant une surcharge minime. La courte durée représente un compromis essentiel entre la rigueur de la sécurité et l'expérience utilisateur, garantissant une protection sans créer de retards perceptibles dans l'accès à la plateforme.

Les coupes et disques menstruels réutilisables peuvent généralement être portés en toute sécurité jusqu'à 12 heures, en fonction du flux individuel et des recommandations du produit. Cette durée prolongée permet une protection toute la journée sans besoin de changements fréquents, ce qui est pratique pour un mode de vie actif. Il est important de suivre les instructions du fabricant pour le nettoyage et l'insertion afin de maintenir l'hygiène et prévenir les infections. Les utilisatrices doivent vider et rincer le produit au moins deux fois par jour ou selon l'intensité du flux. Le silicone médical utilisé est conçu pour un contact prolongé avec le corps, offrant confort et durabilité tout au long de la journée.

Accéder en toute sécurité au contenu pour adultes en ligne nécessite d'utiliser des plateformes réputées, de préserver sa vie privée et de se protéger contre les logiciels malveillants. Tout d'abord, privilégiez les sites web légitimes et bien connus qui utilisent des connexions HTTPS sécurisées et des politiques de confidentialité claires, plutôt que des portails obscurs et très publicitaires. L'utilisation d'un réseau privé virtuel (VPN) réputé peut chiffrer votre trafic Internet et masquer votre adresse IP, ajoutant une couche cruciale d'anonymat. Assurez-vous que le logiciel antivirus et anti-malware de votre appareil est actif et à jour pour bloquer les publicités malveillantes ou les téléchargements furtifs souvent présents sur les sites gratuits. Soyez prudent avec vos informations personnelles ; évitez d'utiliser de vrais noms ou adresses e-mail pour les comptes des plateformes et envisagez d'utiliser un navigateur dédié séparé ou son mode de navigation privée. Enfin, utilisez des mots de passe robustes et uniques et activez l'authentification à deux facteurs lorsque cela est possible pour sécuriser tous les comptes que vous créez, empêchant ainsi tout accès non autorisé à votre historique de visionnage ou à vos détails de facturation.