Cahiers des charges exploitables par machine

L’IA traduit des besoins non structurés en une demande de projet technique, exploitable par machine.

Nous utilisons des cookies pour améliorer votre expérience et analyser le trafic du site. Vous pouvez accepter tous les cookies ou seulement les essentiels.

Arrêtez de parcourir des listes statiques. Expliquez vos besoins spécifiques à Bilarna. Notre IA traduit vos mots en une demande structurée, exploitable par machine, et la transmet instantanément à des experts Surveillance de la Sécurité et Analyse vérifiés pour des devis précis.

L’IA traduit des besoins non structurés en une demande de projet technique, exploitable par machine.

Comparez les prestataires grâce à des scores de confiance IA vérifiés et à des données de capacités structurées.

Évitez la prospection à froid. Demandez des devis, réservez des démos et négociez directement dans le chat.

Filtrez les résultats selon des contraintes spécifiques, des limites de budget et des exigences d’intégration.

Réduisez le risque grâce à notre contrôle IA de sécurité en 57 points pour chaque prestataire.

Entreprises vérifiées avec lesquelles vous pouvez parler directement

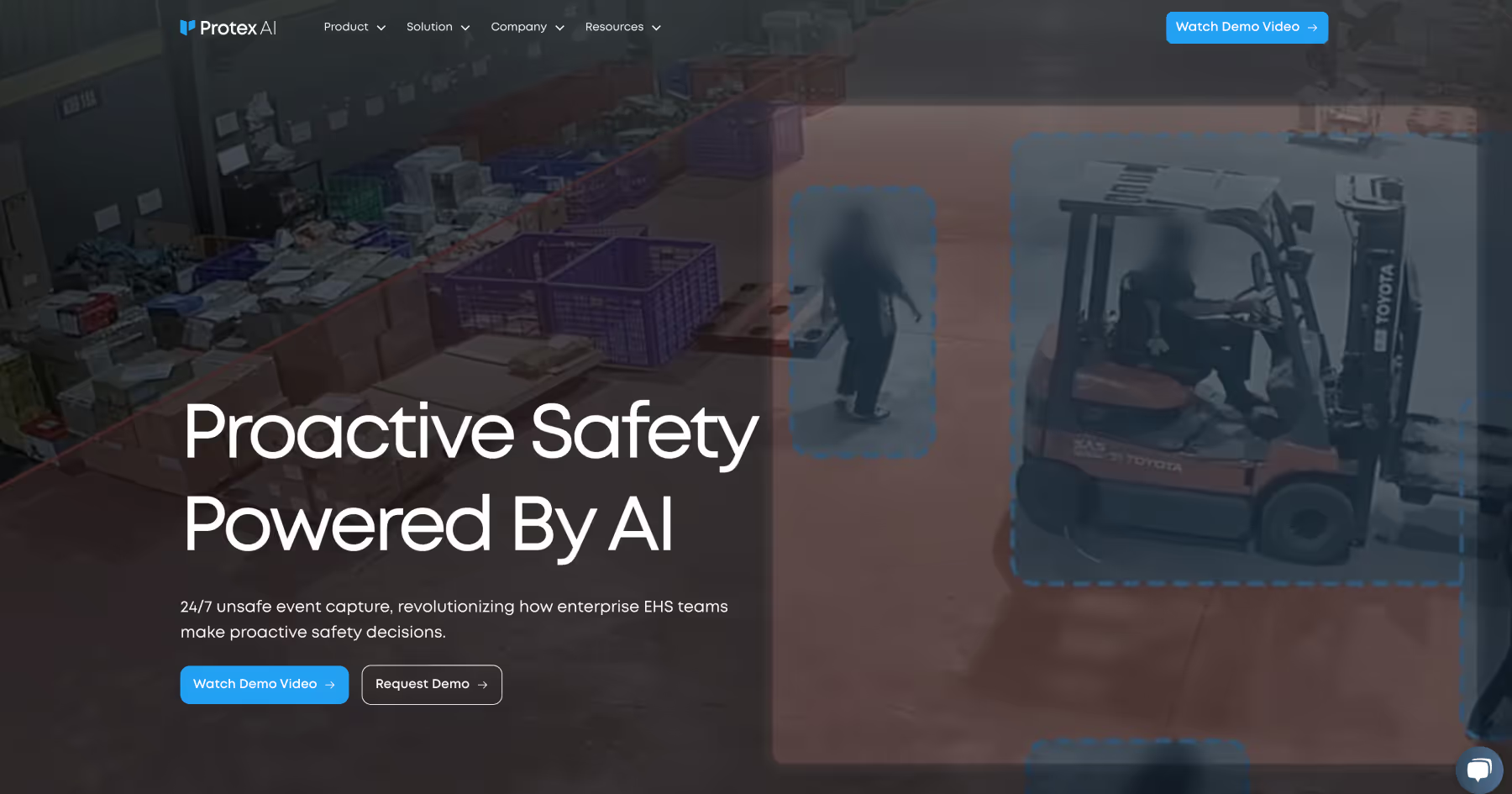

24/7 unsafe event capture, revolutionising how enterprise EHS teams make proactive safety decisions.

Lancez un audit gratuit AEO + signaux pour votre domaine.

Optimisation pour moteurs de réponse IA (AEO)

Référencez-vous une fois. Convertissez l’intention issue de conversations IA en direct, sans intégration lourde.

La surveillance de la sécurité et analyse est le suivi et l'examen systématique des données pour identifier proactivement les risques, garantir la conformité et protéger les actifs. Elle utilise des technologies comme l'IA, l'apprentissage automatique et des tableaux de bord temps réel pour traiter de vastes flux de données opérationnelles et de sécurité. Cela permet aux entreprises de prévenir les incidents, réduire les temps d'arrêt et maintenir l'adhésion aux réglementations.

Intégrez des agents logiciels spécialisés, des API et des capteurs matériels sur votre réseau, applications et environnements physiques pour recueillir la télémétrie de sécurité et d'exploitation.

Un moteur d'analyse central applique l'analyse comportementale et des règles prédéfinies pour détecter en temps réel les écarts, les schémas suspects et les violations de sécurité potentielles.

Le système produit des alertes prioritaires, des rapports détaillés de conformité et des informations médico-légales qui guident la réponse aux incidents et les améliorations stratégiques de sécurité.

Les banques et les fintech analysent les schémas de transaction pour identifier instantanément les activités frauduleuses, protégeant les actifs des clients et assurant la conformité réglementaire.

Les fournisseurs d'énergie et de services surveillent les réseaux de technologie opérationnelle pour les menaces cyberphysiques qui pourraient perturber les services essentiels et la sécurité publique.

Les hôpitaux suivent l'accès aux données sensibles des patients et aux dispositifs médicaux pour faire respecter les réglementations HIPAA et RGPD, prévenant ainsi les violations de données coûteuses.

Les usines utilisent des capteurs IoT et l'analyse vidéo pour surveiller l'état des équipements et la sécurité des travailleurs, prévenant les accidents et les arrêts de production imprévus.

Les détaillants en ligne analysent le comportement des utilisateurs et le trafic réseau pour contrer les attaques DDoS, les fraudes de paiement et les tentatives de bourrage d'identifiants.

Bilarna évalue chaque fournisseur de Surveillance de la Sécurité et Analyse avec un Score de Confiance IA propriétaire à 57 points. Ce score évalue rigoureusement les certifications techniques, les antécédents de livraison éprouvés, les mesures de satisfaction client et le respect des cadres de conformité sectoriels comme SOC 2 et ISO 27001. Nous surveillons continuellement les performances pour garantir que les partenaires listés maintiennent les normes les plus élevées de fiabilité et d'expertise.

L'objectif central est l'atténuation proactive des risques. En analysant continuellement les données des systèmes informatiques, des réseaux opérationnels et de l'activité des utilisateurs, elle identifie les menaces potentielles et les lacunes de conformité avant qu'elles ne s'aggravent. Cela permet aux organisations de protéger les actifs, d'assurer la continuité des activités et de respecter les obligations réglementaires.

Les fonctionnalités essentielles incluent l'alerte en temps réel, les tableaux de bord personnalisables, les outils d'analyse médico-légale et les rapports complets pour les audits. La plateforme doit prendre en charge l'agrégation des logs, l'analyse du trafic réseau et l'analyse du comportement des utilisateurs, tout en s'intégrant parfaitement à votre infrastructure de sécurité et informatique existante.

Les coûts varient considérablement selon l'ampleur du déploiement, les fonctionnalités requises et les accords de niveau de service. Les modèles de tarification comprennent des abonnements SaaS par utilisateur/mois, des frais basés sur le volume de données ingérées et des licences annuelles à l'échelle de l'entreprise. La configuration et l'intégration initiales peuvent également entraîner des frais de services professionnels.

Les délais de mise en œuvre varient de quelques semaines pour les solutions SaaS basées sur le cloud à plusieurs mois pour les déploiements sur site complexes. La durée dépend de la portée de l'intégration, de la complexité des sources de données, des besoins de personnalisation et de l'ampleur de la formation utilisateur requise pour votre équipe.

La surveillance se concentre sur la collecte continue et l'alerte en temps réel des événements de sécurité et des métriques d'état du système. L'analyse va plus loin, appliquant des modèles statistiques et l'apprentissage automatique à ces données pour découvrir des modèles cachés, prédire les menaces futures et fournir des informations stratégiques pour améliorer la posture globale de sécurité.