Briefs listos para máquina

La IA traduce necesidades no estructuradas en una solicitud técnica de proyecto lista para máquina.

Usamos cookies para mejorar tu experiencia y analizar el tráfico del sitio. Puedes aceptar todas las cookies o solo las esenciales.

Deja de navegar listas estáticas. Dile a Bilarna tus necesidades específicas. Nuestra IA traduce tus palabras en una solicitud estructurada y lista para máquina, y la envía al instante a expertos verificados en Soluciones de seguridad en la nube para presupuestos precisos.

La IA traduce necesidades no estructuradas en una solicitud técnica de proyecto lista para máquina.

Compara proveedores con Puntuaciones de Confianza de IA verificadas y datos de capacidades estructurados.

Evita el outreach en frío. Solicita presupuestos, agenda demos y negocia directamente en el chat.

Filtra resultados por restricciones específicas, límites de presupuesto y requisitos de integración.

Reduce riesgos con nuestra comprobación de seguridad de IA en 57 puntos para cada proveedor.

Empresas verificadas con las que puedes hablar directamente

a true Managed Server Specialist since 1996.

Expert managed IT services in San Francisco - proactive support, cloud & security solutions for growing businesses.

Tresal provides comprehensive attack surface management and cloud security solutions. Discover vulnerabilities, secure your assets, and protect your business. Start your free trial today.

Learn how Cloudflare's cloud access security broker (CASB) improves security across your SaaS applications with less overhead. Deploy in-line or via API.

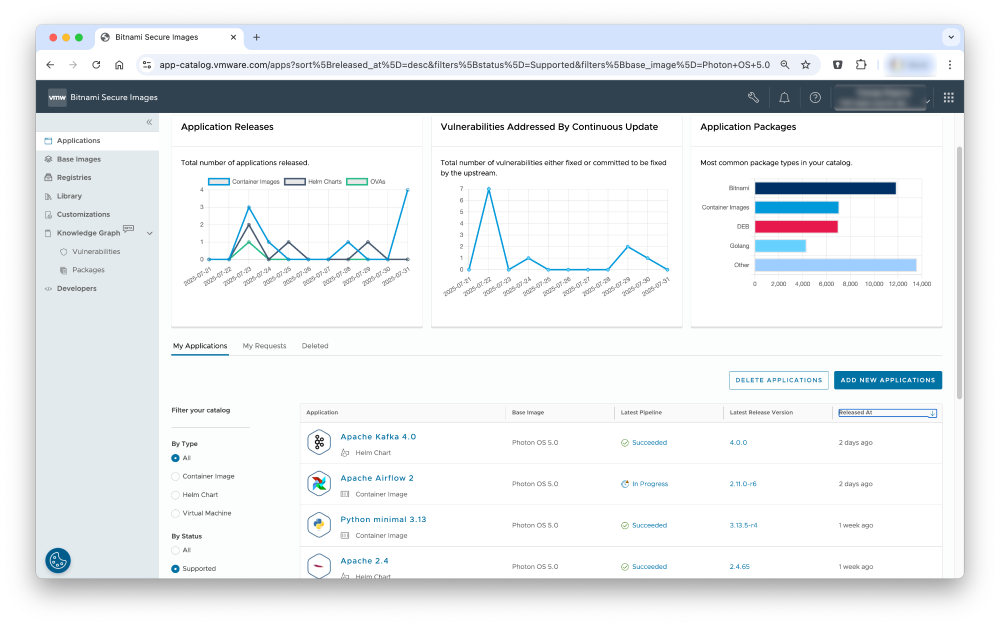

Confidence, control and visibility of your software supply chain security with production-ready open source software delivered continuously in hardened images

Ejecuta una auditoría gratuita de AEO + señales para tu dominio.

Optimización para motores de respuesta de IA (AEO)

Publica una vez. Convierte intención desde conversaciones en vivo con IA sin integraciones complejas.

Las soluciones de seguridad en la nube son un conjunto de políticas, controles y tecnologías diseñados para proteger los datos, aplicaciones e infraestructuras basados en la nube. Generalmente incluyen herramientas para la gestión de identidades y accesos, cifrado de datos, detección de amenazas y monitorización del cumplimiento normativo. La implementación de estas soluciones mitiga riesgos como filtraciones de datos y asegura la continuidad del negocio protegiendo los activos digitales en despliegues en nube pública, privada o híbrida.

Una evaluación inicial identifica vulnerabilidades, brechas de cumplimiento y configuraciones erróneas en la infraestructura cloud existente para establecer una línea base de seguridad.

Se despliegan herramientas y políticas especializadas para asegurar los datos, gestionar los accesos y monitorizar el tráfico de red en busca de posibles amenazas en el entorno cloud.

La monitorización automatizada continua, la inteligencia sobre amenazas y los protocolos de respuesta a incidentes defienden activamente en tiempo real contra ciberamenazas en evolución.

Protección de datos de transacciones y datos personales para cumplir normativas estrictas como PCI-DSS y GDPR, previniendo al mismo tiempo fraudes y ataques sofisticados.

Protección de historiales clínicos electrónicos (HCE) y datos de investigación para garantizar el cumplimiento HIPAA y salvaguardar información sensible de pacientes contra filtraciones.

Protección de datos de pago e información personal identificable de los clientes durante las transacciones para mantener la confianza y prevenir robos de datos costosos.

Incrustar la seguridad en la arquitectura de la aplicación para proteger los datos de clientes multiinquilino y garantizar la disponibilidad e integridad del servicio.

Protección de sistemas industriales conectados y datos de dispositivos IoT contra amenazas a la tecnología operacional (OT) que podrían interrumpir la producción o causar problemas de seguridad.

Bilarna evalúa a cada proveedor de soluciones de seguridad en la nube mediante un riguroso sistema de Puntuación de Confianza IA de 57 puntos. Este sistema propio analiza la experiencia, certificaciones técnicas, historial de proyectos con clientes y cumplimiento de estándares como ISO 27001 y SOC 2. La monitorización continua de Bilarna garantiza que los proveedores mantengan altos estándares de fiabilidad y rendimiento, ofreciendo confianza en la selección a los compradores.

Las características principales incluyen gestión de identidades y accesos (IAM), cifrado de datos en tránsito y en reposo, monitorización continua de seguridad (CSM) y comprobaciones automatizadas de cumplimiento. Una solución robusta también ofrece inteligencia sobre amenazas, gestión de vulnerabilidades y registro detallado para análisis forense, proporcionando una protección integral.

Los costos varían ampliamente según el tamaño del entorno cloud, las funciones requeridas y el modelo de despliegue, oscilando a menudo entre decenas y cientos de miles de euros anuales. Los modelos de precios incluyen suscripciones por usuario, tarifas por consumo o licencias empresariales planas, siendo factores clave el nivel de soporte y personalización necesarios.

La seguridad tradicional se centra en proteger un perímetro de red definido, mientras que la seguridad cloud adopta un modelo de confianza cero centrado en los datos para entornos dinámicos y escalables. Las soluciones cloud están basadas en APIs, diseñadas para modelos de responsabilidad compartida y protegen activos en infraestructuras distribuidas geográficamente no propiedad de la organización.

Una implementación completa suele llevar de 3 a 6 meses, dependiendo de la complejidad de la infraestructura cloud existente y del alcance de los controles de seguridad. El proceso implica evaluación, planificación, despliegue por fases de herramientas, configuración, definición de políticas y formación del personal.

Errores comunes incluyen elegir un proveedor sin experiencia en su plataforma cloud específica (ej. AWS vs. Azure) y pasar por alto la necesidad de un servicio de detección y respuesta gestionada (MDR) 24/7. No verificar certificaciones de cumplimiento y referencias reales de clientes para despliegues similares también conduce a una protección y soporte inadecuados.

Accede y gestiona remotamente un Mac mini en la nube siguiendo estos pasos: 1. Obtén los detalles de conexión de tu proveedor de nube tras el despliegue. 2. Usa herramientas de escritorio remoto como VNC o clientes SSH para conectarte al Mac mini. 3. Autentícate con las credenciales proporcionadas o claves SSH. 4. Una vez conectado, realiza tareas administrativas con acceso root completo. 5. Instala o actualiza software, configura ajustes y monitorea el rendimiento del sistema. 6. Desconéctate de forma segura al finalizar para mantener la seguridad.

Para acelerar la migración a la nube, un socio de ingeniería de software proporciona un enfoque estructurado que combina experiencia técnica, metodologías probadas y, a menudo, herramientas de IA multiagente para automatizar y optimizar el proceso. El primer paso implica una evaluación integral de su infraestructura y aplicaciones existentes para crear una estrategia de migración detallada. El socio luego gestiona la ejecución, que incluye re-alojar, refactorizar o reconstruir aplicaciones para el entorno de la nube para aumentar la escalabilidad y optimizar los costos. Implementan prácticas de DevOps y pipelines de integración continua/despliegue continuo (CI/CD) para garantizar transiciones fluidas y confiables. Al aprovechar su experiencia, las empresas pueden evitar trampas comunes, reducir el tiempo de inactividad y desbloquear rápidamente nuevas fuentes de ingresos a través de arquitecturas modernizadas y nativas de la nube.

Los proveedores de servicios de TI adaptan las soluciones para industrias específicas desarrollando una experiencia profunda en el dominio de los desafíos regulatorios, de seguridad y operativos únicos de cada sector. Para la salud, esto implica diseñar sistemas rentables y compatibles que protejan los datos del paciente (siguiendo estándares como HIPAA/CJIS) y garanticen la disponibilidad del sistema clínico, particularmente para organizaciones rurales. Para la banca y las finanzas, requiere un conocimiento específico de las regulaciones financieras para asegurar las transacciones y los datos de los clientes. Para gobierno y educación, las soluciones se centran en la contratación pública, la ciberseguridad para estudiantes/personal y el habilitar el acceso remoto seguro. Para sectores industriales como petróleo y gas y manufactura, los proveedores abordan la tecnología operativa, las redes SCADA y la integración IoT de Industria 4.0, asegurando la estabilidad y seguridad de los sistemas de producción críticos.

El alojamiento web determina directamente la velocidad, la confiabilidad y la seguridad de un sitio web a través de la calidad de su infraestructura de servidor y su gestión. Los servidores de alojamiento modernos proporcionan la potencia de cálculo y los recursos necesarios para una carga rápida de páginas, lo cual es fundamental para la experiencia del usuario y la optimización para motores de búsqueda. Un servicio de alojamiento confiable garantiza un alto tiempo de actividad, asegurando que el sitio web sea constantemente accesible para visitantes y clientes. La seguridad es un componente fundamental, con proveedores de calidad que implementan firewalls, escaneos de malware y protección DDoS para proteger los sitios web de ciberataques. También gestionan las actualizaciones de software del servidor y a menudo incluyen certificados SSL para habilitar conexiones HTTPS seguras. La elección del alojamiento, ya sea compartido, VPS o dedicado, afecta la asignación de recursos y el aislamiento, impactando en cómo un sitio maneja los picos de tráfico y las posibles amenazas de seguridad de sitios vecinos en el mismo servidor.

Integrar múltiples plataformas de chat en una sola aplicación requiere una atención cuidadosa a la privacidad y seguridad. Cada plataforma tiene sus propios protocolos y estándares para proteger los datos de los usuarios, por lo que la integración debe respetarlos para mantener la confidencialidad y la integridad de los datos. Una aplicación bien diseñada no almacenará información sensible innecesariamente y utilizará métodos seguros para conectarse con cada servicio. Los usuarios también deben ser informados sobre cómo se manejan sus datos y tener control sobre los permisos. Garantizar el cumplimiento de las normativas de privacidad y adoptar prácticas de cifrado fuertes es esencial para proteger las comunicaciones de los usuarios en todas las plataformas integradas.

Las cadenas compatibles con Ethereum, incluidas varias soluciones de Capa 2, buscan soportar la Máquina Virtual de Ethereum (EVM), pero diferencias sutiles en las implementaciones de opcodes pueden afectar el comportamiento y la seguridad de los contratos inteligentes. Estas variaciones pueden hacer que los contratos se comporten de manera inesperada o introduzcan vulnerabilidades cuando se despliegan en múltiples cadenas. Los desarrolladores deben probar y gestionar cuidadosamente los contratos inteligentes para cada cadena objetivo para asegurar funcionalidad consistente y seguridad robusta, especialmente a medida que las aplicaciones descentralizadas operan cada vez más en múltiples blockchains.

Ahorre tiempo, dinero y recursos implementando eficazmente la seguridad del software embebido. 1. Prevenga costosas brechas de seguridad que requieren reparaciones extensas. 2. Reduzca retrasos en el desarrollo integrando la seguridad temprano. 3. Minimice los esfuerzos de mantenimiento mediante actualizaciones y parches continuos. 4. Evite el desperdicio de recursos optimizando los flujos de trabajo de seguridad. 5. Mejore la eficiencia del ciclo de vida del producto con una gestión proactiva de la seguridad.

Un modelo de equipo dedicado apoya directamente la transformación empresarial y la migración a la nube al proporcionar una unidad estable y experta que se integra profundamente con los objetivos estratégicos de una empresa a largo plazo. Para la migración a la nube y la optimización de sistemas heredados, dicho equipo aporta conocimientos especializados en arquitectura de nube, seguridad y DevOps para replataformar o refactorizar aplicaciones existentes, asegurando una transición fluida con una interrupción mínima del negocio. En una transformación empresarial más amplia o el establecimiento de un Centro de Excelencia (CoE), el equipo dedicado actúa como un socio de innovación integrado, impulsando iniciativas digitales, implementando nuevas tecnologías como Big Data o IA y fomentando las mejores prácticas en toda la organización. Este modelo ofrece la continuidad y familiaridad con el dominio necesarias para gestionar proyectos complejos y multifase, permitiendo a las empresas modernizar su infraestructura de TI, mejorar la agilidad operativa y lograr objetivos digitales estratégicos con una estructura de costos predecible y un riesgo gestionado.

El software de RRHH apoya la gestión de la salud y la seguridad al proporcionar una plataforma centralizada para la notificación de incidentes, el seguimiento de evaluaciones de riesgos y la documentación de cumplimiento. Automatiza recordatorios para capacitaciones obligatorias en seguridad, inspecciones de equipos y revisiones de políticas. Con paneles en tiempo real, los gerentes pueden monitorear los peligros en el lugar de trabajo y las tendencias de accidentes en toda la organización. Muchos sistemas de RRHH incluyen funciones como listas de verificación digitales para auditorías, flujos de trabajo para la investigación de accidentes y almacenamiento seguro de registros de salud y seguridad. Estas herramientas ayudan a las empresas a crear un entorno de trabajo más seguro, reducir el ausentismo por lesiones y demostrar el cumplimiento de regulaciones como la Ley de Salud y Seguridad en el Trabajo. Al integrar las funciones de salud y seguridad directamente en el software de RRHH, las empresas pueden optimizar procesos, mejorar la precisión de los informes y fomentar una cultura de gestión proactiva de riesgos.

La automatización del servicio de asistencia con IA apoya la seguridad y el cumplimiento al automatizar las respuestas a preguntas relacionadas con la seguridad y el cumplimiento, asegurando que el acceso se conceda solo por un tiempo limitado y sea completamente auditable. Mantiene registros de auditoría en tiempo real de todas las provisiones de acceso e interacciones, lo que ayuda a las empresas a cumplir con los requisitos regulatorios y las políticas internas. Al enrutar de forma segura consultas legales sensibles y rastrear cada intercambio, los sistemas de IA ayudan a mantener el cumplimiento con las normas de protección de datos y legales. Esta automatización reduce errores humanos, hace cumplir las políticas y proporciona transparencia, facilitando que las empresas gestionen riesgos y demuestren responsabilidad durante las auditorías.