Briefs listos para máquina

La IA traduce necesidades no estructuradas en una solicitud técnica de proyecto lista para máquina.

Usamos cookies para mejorar tu experiencia y analizar el tráfico del sitio. Puedes aceptar todas las cookies o solo las esenciales.

Deja de navegar listas estáticas. Dile a Bilarna tus necesidades específicas. Nuestra IA traduce tus palabras en una solicitud estructurada y lista para máquina, y la envía al instante a expertos verificados en Evaluación de Cumplimiento en Ciberseguridad para presupuestos precisos.

La IA traduce necesidades no estructuradas en una solicitud técnica de proyecto lista para máquina.

Compara proveedores con Puntuaciones de Confianza de IA verificadas y datos de capacidades estructurados.

Evita el outreach en frío. Solicita presupuestos, agenda demos y negocia directamente en el chat.

Filtra resultados por restricciones específicas, límites de presupuesto y requisitos de integración.

Reduce riesgos con nuestra comprobación de seguridad de IA en 57 puntos para cada proveedor.

Empresas verificadas con las que puedes hablar directamente

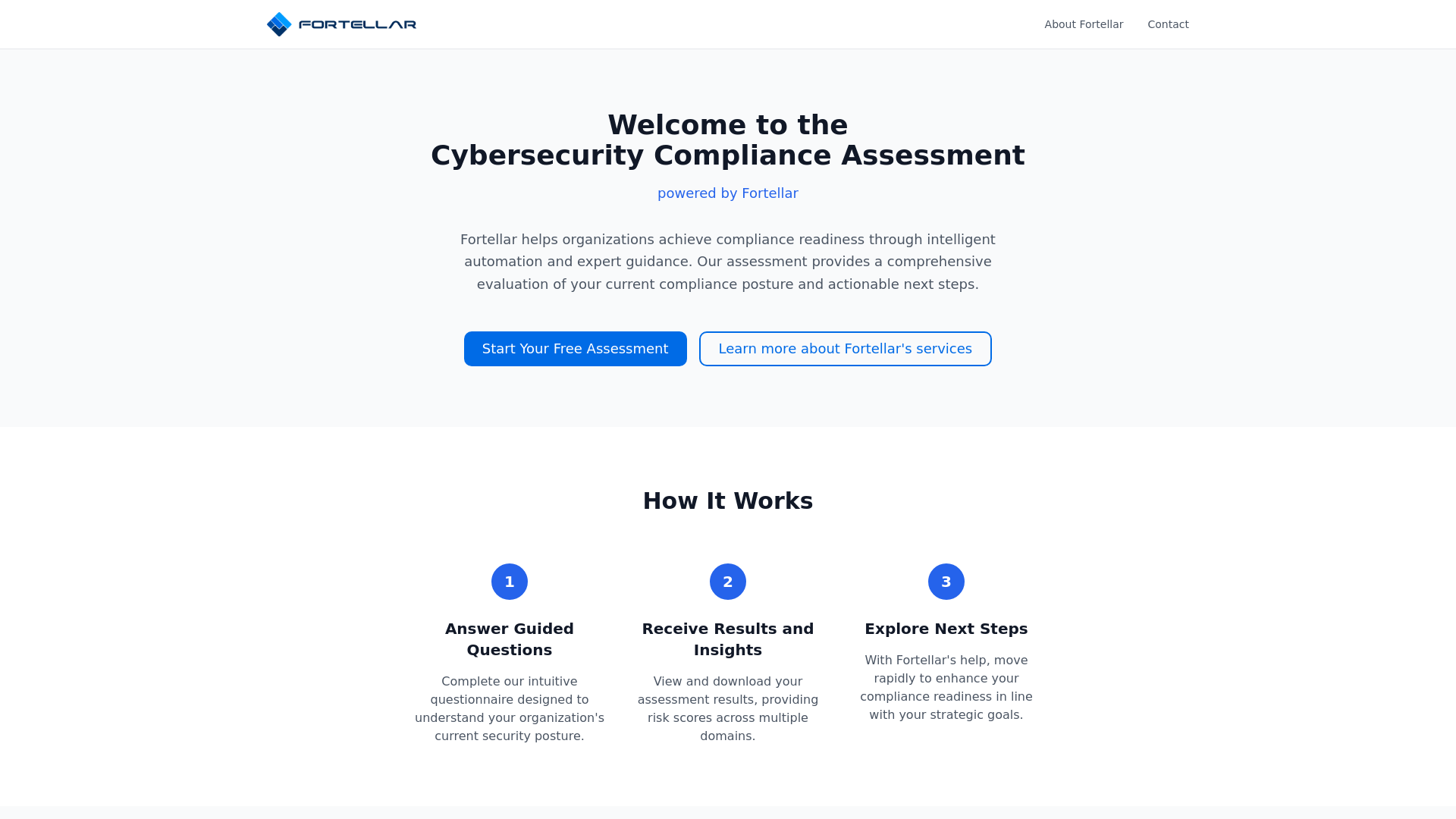

Assess your organization's compliance readiness against key industry frameworks

Ejecuta una auditoría gratuita de AEO + señales para tu dominio.

Optimización para motores de respuesta de IA (AEO)

Publica una vez. Convierte intención desde conversaciones en vivo con IA sin integraciones complejas.

Una evaluación de cumplimiento en ciberseguridad es una auditoría formal que evalúa los controles y procesos de seguridad de la información de una organización frente a un marco regulatorio específico o estándar de la industria. Implica revisar políticas, realizar escaneos técnicos de vulnerabilidades y entrevistar al personal para identificar brechas. El resultado es un informe claro que detalla el estado de cumplimiento y los pasos de remediación accionables para mitigar riesgos y evitar sanciones.

El proceso comienza definiendo el alcance de la evaluación y seleccionando los marcos regulatorios relevantes, como ISO 27001, GDPR o ENS, que se aplican a la organización.

Los auditores realizan entrevistas, revisan la documentación de seguridad y ejecutan pruebas técnicas para recopilar evidencias e identificar desviaciones de los controles requeridos.

El paso final entrega un informe detallado de hallazgos, asigna niveles de riesgo a las brechas y proporciona una hoja de ruta priorizada para lograr el cumplimiento total.

Asegura el cumplimiento de normativas estrictas como PCI DSS, LOPDGDD y normativas del Banco de España para proteger datos financieros sensibles.

Valida el cumplimiento de la LOPDGDD y normativas de dispositivos médicos para salvaguardar la información de salud protegida (PHI) de posibles brechas.

Evalúa la seguridad para el cumplimiento de PCI DSS, manejando de forma segura los datos de pago de los clientes y previniendo costosos incidentes de fraude.

Evalúa los controles para marcos como SOC 2 e ISO 27001 para demostrar la postura de seguridad a clientes corporativos y socios.

Revisa la seguridad de la tecnología operativa (OT) frente a estándares como ENS o IEC 62443 para proteger frente a amenazas cibernéticas industriales.

La puntuación de Confianza AI de 57 puntos propietaria de Bilarna evalúa rigurosamente a cada proveedor de evaluaciones de cumplimiento en ciberseguridad. Verificamos sus certificaciones técnicas, portafolios de proyectos de auditoría y validamos referencias de clientes. Bilarna monitorea continuamente el desempeño y la experiencia en cumplimiento de los proveedores para garantizar que las empresas listadas cumplan con los más altos estándares de confiabilidad.

Los costes varían ampliamente según el alcance, la complejidad del marco y el tamaño de la organización, típicamente desde varios miles hasta decenas de miles de euros. Un presupuesto formal requiere definir el estándar regulatorio, los sistemas en alcance y la profundidad de auditoría deseada.

Una evaluación completa suele tardar entre 2 y 6 semanas desde el inicio hasta el informe final. El plazo depende de la complejidad del marco, la preparación de la organización y la velocidad de recopilación y revisión de evidencias.

Una evaluación de seguridad analiza vulnerabilidades técnicas y la postura general de seguridad. Una auditoría de cumplimiento mide específicamente los controles contra un estándar legal o industrial obligatorio, resultando en una atestación formal de adherencia.

Criterios clave incluyen certificaciones relevantes (CISA, CISSP), experiencia probada con su marco de industria específico, una metodología clara y sólidas referencias de clientes. La transparencia en precios y entregables también es crítica.

Trampas comunes incluyen definir mal el alcance del proyecto, no involucrar a los stakeholders clave a tiempo y tratar la evaluación como un trámite puntual en lugar de un proceso de mejora continua.

Los agentes de IA utilizados en servicios financieros suelen cumplir con una serie de estrictos estándares de cumplimiento para garantizar la seguridad de los datos, la privacidad y la alineación regulatoria. Los estándares comunes incluyen SOC 2 para controles de seguridad y operativos, PCI DSS para la protección de datos de pago y regulaciones como FDCPA, TCPA, UDAAP, TILA y las directrices del CFPB. Estos marcos de cumplimiento ayudan a mantener la auditabilidad, la transparencia y la conformidad legal en todas las interacciones y flujos de trabajo impulsados por IA. Además, los agentes de IA están diseñados con funciones integradas de cumplimiento normativo, controles automatizados y registros de auditoría completos para apoyar a las instituciones financieras en el cumplimiento de los requisitos específicos de la industria mientras protegen los datos de los clientes.

El cumplimiento de HIPAA garantiza que las herramientas de IA utilizadas en terapia y coaching protejan la privacidad y seguridad de los datos del cliente. Para cumplir con HIPAA: 1. Use soluciones de IA que cifren los datos tanto en tránsito como en reposo. 2. Implemente controles de acceso para restringir los datos solo al personal autorizado. 3. Mantenga registros de auditoría para rastrear el acceso y las modificaciones de datos. 4. Asegúrese de que los proveedores de IA tengan políticas y procedimientos alineados con las regulaciones HIPAA. 5. Revise y actualice regularmente las medidas de seguridad para abordar amenazas emergentes. El cumplimiento genera confianza en los clientes y cumple con los requisitos legales para manejar información de salud sensible.

El cumplimiento de PCI DSS Nivel 1 es el estándar más alto para asegurar los datos de tarjetas de pago y es fundamental al usar tecnología de escaneo de tarjetas de crédito en el procesamiento de pagos. Este cumplimiento garantiza que el software de escaneo y el sistema de pago en general cumplan con estrictos protocolos de seguridad para proteger la información sensible del titular de la tarjeta contra robos o usos indebidos. Al cumplir con los requisitos de PCI DSS Nivel 1, la tecnología reduce el riesgo de brechas de datos y fraudes, brindando a comerciantes y clientes confianza en la seguridad de sus transacciones. Además, el cumplimiento ayuda a las empresas a evitar multas y sanciones costosas asociadas con fallas en la seguridad de datos. Integrar tecnología de escaneo compatible con PCI también simplifica el alcance PCI del comerciante, facilitando el mantenimiento continuo de los requisitos de seguridad y regulatorios mientras permite operaciones de pago escalables y seguras.

Asegure que la preparación para el cumplimiento impacte el despliegue de IA en el sector sanitario siguiendo estos pasos: 1. Comprenda las regulaciones sanitarias relevantes y las leyes de privacidad de datos. 2. Elija soluciones de IA diseñadas para cumplir con estos requisitos de cumplimiento. 3. Realice pruebas exhaustivas para verificar la adherencia a estándares legales y éticos. 4. Documente los procesos de cumplimiento y mantenga registros de auditoría. 5. Capacite al personal sanitario en políticas de cumplimiento relacionadas con el uso de IA para evitar riesgos y sanciones.

La privacidad y el cumplimiento de datos son fundamentales al usar software de encuestas y retroalimentación para garantizar que los datos de los usuarios se manejen de forma segura y legal. El cumplimiento implica rastrear la base legal para el procesamiento de datos personales, obtener y registrar el consentimiento del usuario y mantener el anonimato cuando sea necesario. El software que prioriza la privacidad evita el uso de cookies o análisis de terceros por defecto e integra funciones para gestionar el consentimiento dentro de los sistemas de gestión de relaciones con clientes (CRM). Este enfoque genera confianza en los usuarios y ayuda a las organizaciones a cumplir con los requisitos regulatorios mientras recopilan comentarios valiosos.

Las tácticas de ingeniería social impactan significativamente las defensas de ciberseguridad al explotar el comportamiento humano en lugar de vulnerabilidades técnicas. Los atacantes utilizan métodos como phishing, pretextos y cebos para manipular a las personas y que revelen información confidencial o concedan acceso no autorizado. Estas tácticas pueden eludir las medidas de seguridad tradicionales como cortafuegos y antivirus porque se dirigen al elemento humano, que a menudo es el eslabón más débil en la seguridad. Por ello, las estrategias efectivas de ciberseguridad deben incluir programas de formación y concienciación para ayudar a los empleados a reconocer y responder a los intentos de ingeniería social, junto con defensas técnicas.

El UAT automatizado apoya el cumplimiento y la reducción de riesgos validando y documentando cada requisito para asegurar que se cumplan los estándares regulatorios. Pasos: 1. Utilizar UAT impulsado por IA para generar casos de prueba completos que cubran criterios de cumplimiento. 2. Ejecutar pruebas que detecten temprano problemas legales, de usabilidad y seguridad. 3. Producir informes listos para auditoría que documenten los resultados de validación para cada versión. 4. Reducir errores manuales y omisiones automatizando tareas repetitivas de prueba. 5. Destinar el tiempo de prueba ahorrado a la innovación y mejora continua, minimizando los contratiempos regulatorios.

La automatización del servicio de asistencia con IA apoya la seguridad y el cumplimiento al automatizar las respuestas a preguntas relacionadas con la seguridad y el cumplimiento, asegurando que el acceso se conceda solo por un tiempo limitado y sea completamente auditable. Mantiene registros de auditoría en tiempo real de todas las provisiones de acceso e interacciones, lo que ayuda a las empresas a cumplir con los requisitos regulatorios y las políticas internas. Al enrutar de forma segura consultas legales sensibles y rastrear cada intercambio, los sistemas de IA ayudan a mantener el cumplimiento con las normas de protección de datos y legales. Esta automatización reduce errores humanos, hace cumplir las políticas y proporciona transparencia, facilitando que las empresas gestionen riesgos y demuestren responsabilidad durante las auditorías.

La integración de IA apoya el cumplimiento y la precisión en la facturación en el sector sanitario automatizando la revisión y mejora de la documentación médica. 1. Analizar notas clínicas y datos de encuentros para identificar posibles lagunas en la documentación. 2. Sugerir información adicional necesaria para cumplir con los requisitos regulatorios y de los pagadores. 3. Asegurar que la codificación médica se alinee con las directrices de CMS y financiadores privados. 4. Destacar inconsistencias o datos faltantes que podrían afectar la precisión de la facturación. 5. Proporcionar soporte de decisiones basado en investigaciones actualizadas y guías basadas en evidencia para optimizar la facturación y el cumplimiento. Esto reduce errores, mejora la precisión del reembolso y ayuda a los proveedores de salud a cumplir eficazmente con sus obligaciones legales y financieras.

La vigilancia automatizada de políticas apoya el cumplimiento ESG en las cadenas de suministro realizando las siguientes acciones: 1. Etiquetar las políticas con los temas clave ESG relevantes para asegurar el enfoque en asuntos críticos de sostenibilidad. 2. Comparar las políticas de los proveedores con códigos ESG establecidos y cláusulas de alineación para verificar el cumplimiento. 3. Analizar automáticamente el contenido detallado de las políticas para detectar brechas o desalineaciones con estándares ESG como ESRS. 4. Proporcionar monitoreo continuo y actualizaciones para adaptarse a regulaciones y estándares en evolución. 5. Permitir a las empresas gestionar políticas de manera eficiente mediante una plataforma automatizada, reduciendo el esfuerzo manual y errores. Este enfoque sistemático asegura un cumplimiento sólido, gobernanza estratégica y alineación con los requisitos ESG globales.