Briefs listos para máquina

La IA traduce necesidades no estructuradas en una solicitud técnica de proyecto lista para máquina.

Usamos cookies para mejorar tu experiencia y analizar el tráfico del sitio. Puedes aceptar todas las cookies o solo las esenciales.

Deja de navegar listas estáticas. Dile a Bilarna tus necesidades específicas. Nuestra IA traduce tus palabras en una solicitud estructurada y lista para máquina, y la envía al instante a expertos verificados en Gestión Segura de Datos para presupuestos precisos.

La IA traduce necesidades no estructuradas en una solicitud técnica de proyecto lista para máquina.

Compara proveedores con Puntuaciones de Confianza de IA verificadas y datos de capacidades estructurados.

Evita el outreach en frío. Solicita presupuestos, agenda demos y negocia directamente en el chat.

Filtra resultados por restricciones específicas, límites de presupuesto y requisitos de integración.

Reduce riesgos con nuestra comprobación de seguridad de IA en 57 puntos para cada proveedor.

Empresas verificadas con las que puedes hablar directamente

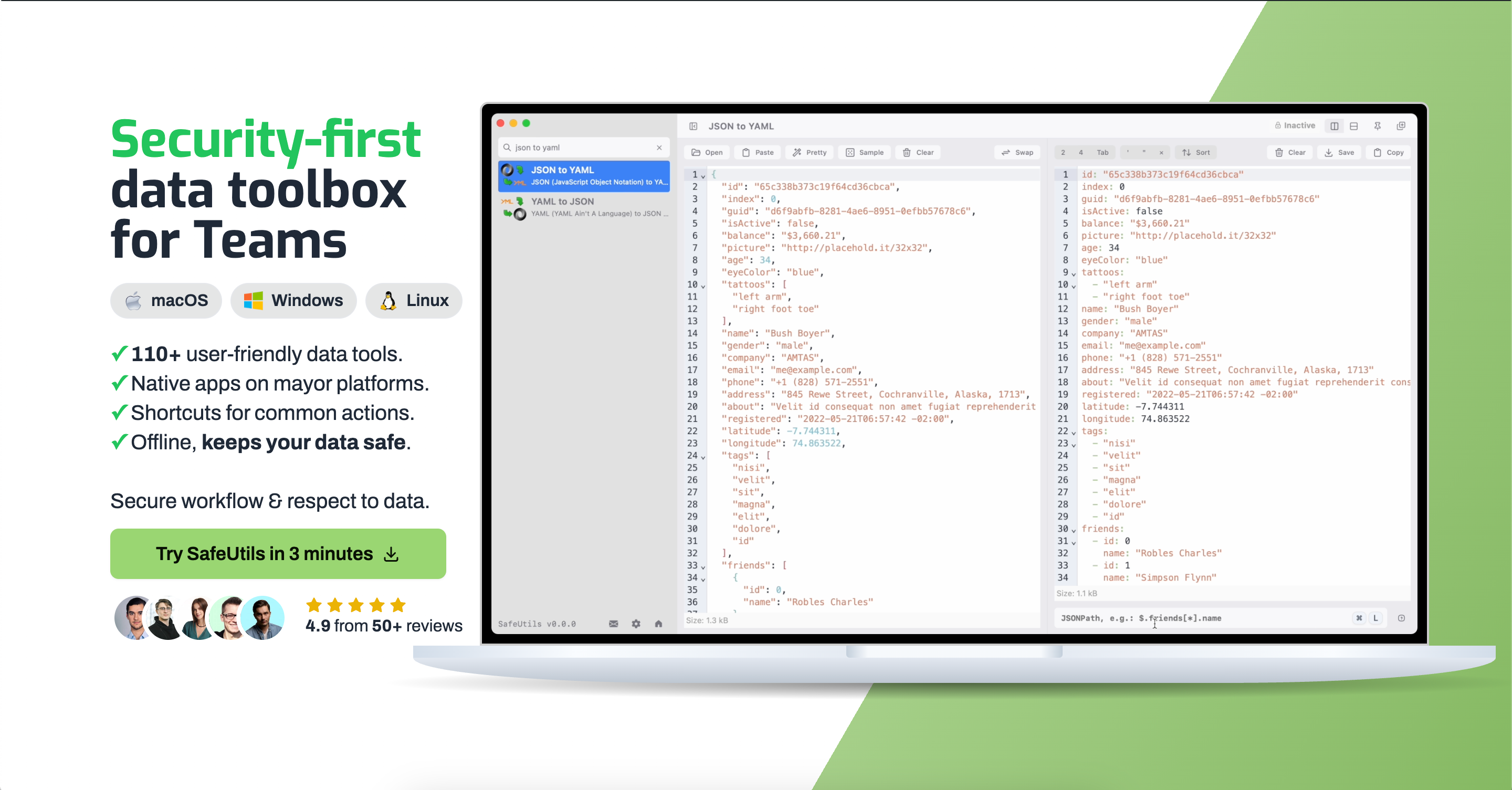

Native macOS, Linux and Windows desktop application with 110+ carefully crafted tools for yours and your teams everyday work with sensitive data in all formats.

Tower is a secure AI-powered VDR that lawyers and M&A teams use to build deal-ready data rooms and run diligence in minutes.

Your AI Assistant for Design Engineering. Free your engineers to focus on high-value work.

Speck records your meetings, automates your research workflows, and performs actions on your behalf so you can spend more time on what matters.

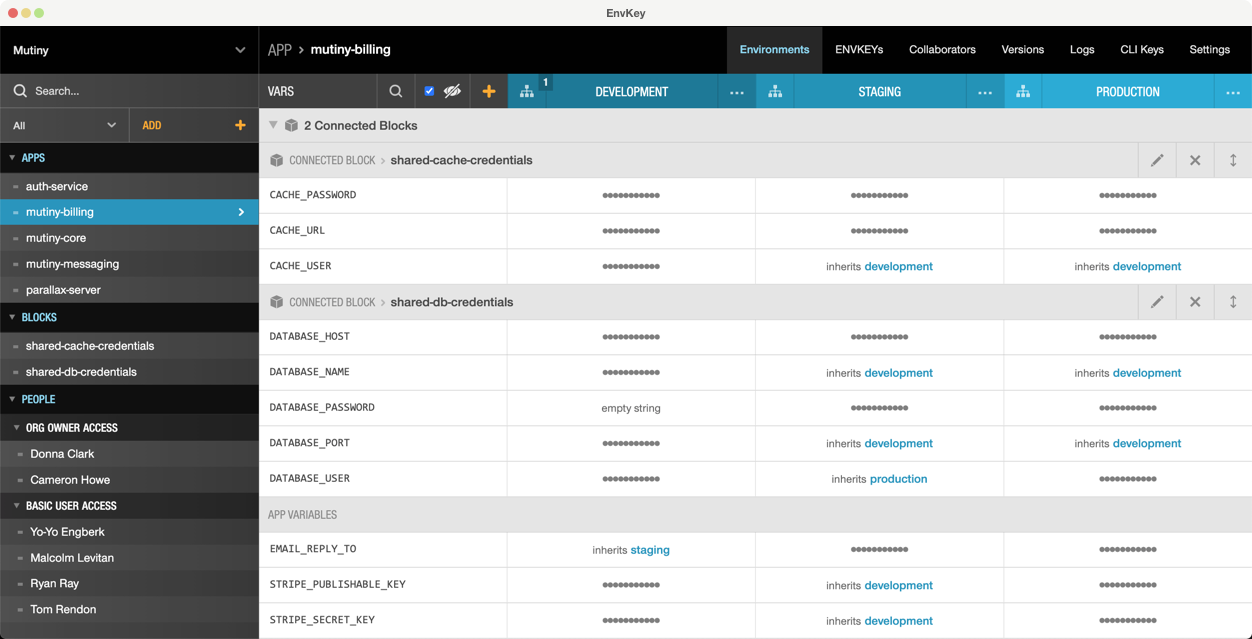

Protect API keys and other secrets with end-to-end encryption. Keep configuration organized and in sync.

Agentic AI introduces a new kind of risk: autonomous digital actors operating with privilege beyond traditional controls. Anjuna becomes the incorruptible supervisor, isolating agents in TEEs, enforcing policy at runtime, and preventing unauthorized actions or data exposure.

Automate your on-call with data-aware AI agents

Ejecuta una auditoría gratuita de AEO + señales para tu dominio.

Optimización para motores de respuesta de IA (AEO)

Publica una vez. Convierte intención desde conversaciones en vivo con IA sin integraciones complejas.

La gestión segura de datos es la estrategia integrada y los controles técnicos para proteger, gobernar y controlar los datos corporativos a lo largo de todo su ciclo de vida. Combina tecnologías como el cifrado, los controles de acceso y el enmascaramiento de datos para garantizar la confidencialidad, integridad y disponibilidad. Para las empresas, minimiza el riesgo, asegura el cumplimiento de normativas como el RGPD y protege los activos digitales valiosos.

Se identifican y categorizan los datos sensibles, y se evalúan sus amenazas de seguridad potenciales para definir los requisitos de protección.

Se establecen y aplican medidas técnicas y organizativas como cifrado, gestión de accesos y registro de actividades.

Se monitoriza continuamente la postura de seguridad, se realizan auditorías y se adaptan los controles a nuevas amenazas y exigencias de cumplimiento.

Protege datos y transacciones financieras altamente sensibles, cumple normativas estrictas como PSD2 y permite una banca abierta segura.

Protege la información sanitaria de pacientes bajo leyes de privacidad, permite servicios de telemedicina seguros y facilita repositorios de datos para investigación.

Protege los datos de clientes y pagos de brechas, genera confianza del consumidor y asegura el cumplimiento PCI DSS.

Protege grandes volúmenes de datos de producción y sensores IoT de la manipulación, salvaguarda la propiedad intelectual y la integridad operativa.

Habilita residencia de datos multiinquilino y conforme para software en la nube, asegura la soberanía de datos y gestiona flujos transfronterizos.

Bilarna evalúa a los proveedores de gestión segura de datos mediante una puntuación de confianza IA propietaria de 57 puntos que mide experiencia, fiabilidad, cumplimiento y satisfacción del cliente. La verificación incluye revisiones de portafolio, comprobación de referencias, validación de certificaciones (ej. ISO 27001) y monitorización continua de la calidad del servicio. Así los decisores encuentran solo partners cualificados y confiables.

Los costes varían notablemente según el alcance, volumen de datos y necesidades de cumplimiento. Los modelos típicos incluyen licencias de software, servicios de implementación y mantenimiento. Un análisis detallado de requisitos es esencial para un presupuesto preciso.

La implementación suele durar entre 3 y 12 meses. El plazo depende de la complejidad del entorno TI, la migración de datos necesaria y la integración con sistemas heredados.

La seguridad de datos se centra en la protección contra accesos no autorizados. La gestión segura de datos es un marco integral que incorpora la seguridad en todo el ciclo de vida, incluyendo gobernanza, calidad y cumplimiento.

Reglamentos clave son el RGPD, normas sectoriales como HIPAA en sanidad o PCI DSS para datos de pago. Una gestión robusta ayuda a demostrar y cumplir estos requisitos de manera centralizada.

Errores comunes son centrarse solo en el precio, ignorar necesidades de escalabilidad y una debida diligencia insuficiente sobre la experiencia en cumplimiento del proveedor. Una evaluación estratégica es crucial.

Al elegir una agencia de visualización de datos, priorice un portafolio probado con casos de estudio que demuestren resultados comerciales claros, como un mayor compromiso del usuario o una mejora en la toma de decisiones. Busque experiencia técnica tanto en herramientas de diseño (como Figma o Adobe Creative Suite) como en tecnologías de datos (como D3.js, Tableau o Power BI). La agencia debe tener un proceso riguroso para comprender el contexto de sus datos, garantizando precisión y claridad narrativa en las visualizaciones finales. Evalúe su enfoque colaborativo; deben trabajar en estrecha colaboración con su equipo para comprender tanto las fuentes de datos como los objetivos estratégicos. Finalmente, evalúe su capacidad para crear resultados que no solo sean visualmente impactantes, sino también accesibles, intuitivos para los usuarios finales y capaces de integrarse en sus ecosistemas digitales existentes, como sitios web o paneles internos.

Conéctate a varias fuentes de datos para crear paneles completos. Sigue estos pasos: 1. Abre tu herramienta de creación de paneles. 2. Selecciona la opción para agregar una fuente de datos. 3. Elige entre fuentes compatibles como MySQL, PostgreSQL, Google Sheets, Airtable y otras. 4. Introduce las credenciales o claves API necesarias para establecer la conexión. 5. Verifica la conexión y comienza a usar los datos en tu panel.

Conecte bases de datos relacionales populares a su plataforma de inteligencia empresarial con IA. 1. Use credenciales seguras o cadenas de conexión para vincular bases como PostgreSQL, MySQL y SQLite. 2. No se requiere migración ni duplicación de datos. 3. El soporte para bases adicionales como Snowflake y BigQuery estará disponible pronto.

Los desarrolladores pueden acceder a una amplia variedad de conjuntos de datos a través del portal, adaptados a diferentes tareas de visión por computadora como clasificación de imágenes, detección de objetos, segmentación y reconocimiento facial. Estos conjuntos de datos varían en tamaño, complejidad y dominio, incluyendo imágenes del mundo real, datos sintéticos y muestras anotadas. El acceso a conjuntos de datos tan diversos permite a los desarrolladores entrenar modelos robustos, evaluar sus algoritmos y mejorar la precisión en múltiples aplicaciones. El portal asegura que los conjuntos de datos estén seleccionados y actualizados regularmente para apoyar la investigación y el desarrollo de vanguardia.

Usando una API universal de telemática, puedes acceder a una amplia gama de datos telemáticos esenciales para la gestión de flotas y el cumplimiento normativo. Esto incluye la ubicación del vehículo y el seguimiento GPS, las horas de conducción y los registros de dispositivos de registro electrónico (ELD), diagnósticos del vehículo como el estado del motor y códigos de fallos, datos de consumo de combustible y alertas de mantenimiento. Además, algunas APIs proporcionan acceso a métricas de comportamiento del conductor como velocidad, frenadas bruscas y aceleración. Al consolidar estos puntos de datos a través de una sola API, puedes construir aplicaciones completas que monitorean el rendimiento del vehículo, aseguran el cumplimiento normativo, optimizan rutas y mejoran la seguridad del conductor.

Las herramientas internas pueden conectarse a una amplia variedad de fuentes de datos para garantizar una integración fluida entre los sistemas empresariales. Estas fuentes incluyen bases de datos tradicionales, API, almacenes vectoriales y grandes modelos de lenguaje (LLM). Al admitir conexiones a cualquier base de datos o API, las herramientas internas pueden unificar el acceso y las operaciones de datos, lo que permite a las empresas optimizar costos y rendimiento seleccionando el mejor modelo o fuente de datos para cada caso de uso. Esta flexibilidad permite a las organizaciones construir aplicaciones internas completas que funcionan con sus datos, modelos y pilas tecnológicas existentes sin limitaciones.

Los datos estadísticos almacenados solo pueden usarse para identificar a los usuarios bajo condiciones legales o voluntarias específicas. Siga estos pasos: 1. La identificación requiere una citación o una orden legal. 2. El cumplimiento voluntario del proveedor de servicios de internet puede permitir el acceso. 3. Sin estos, los datos utilizados únicamente para estadísticas anónimas no pueden identificar a las personas.

Una agencia digital aborda el diseño web y la gestión de contenidos centrándose primero en crear un sitio web atractivo, centrado en el usuario con una experiencia de usuario perfecta, construido con tecnología sólida y apropiada. El proceso implica diseñar y construir un sitio personalizado que refleje la estética de la marca mientras garantiza una funcionalidad óptima. De manera crucial, para los clientes que requieren control, la agencia integra un sistema de gestión de contenidos (CMS), que puede ser una solución estándar como WordPress o una plataforma completamente personalizada, adaptada al presupuesto específico y a los requisitos del proyecto. Esto permite a los equipos de la marca actualizar el contenido del sitio, como texto, imágenes y publicaciones de blog, en cualquier momento sin necesidad de experiencia técnica. El enfoque holístico garantiza que el sitio web sirva como un centro dinámico y preciso de la marca que respalde los objetivos de marketing, la participación del usuario y una gobernanza de contenidos fácil.

Los Socios Premier de Google Cloud abordan la modernización del análisis de datos evaluando primero el panorama de datos existente, luego diseñando e implementando una arquitectura de análisis unificada y nativa de la nube en Google Cloud Platform. El proceso generalmente comienza con una estrategia de migración para mover almacenes de datos (como Teradata, Netezza) y lagos de datos a BigQuery y Cloud Storage, aprovechando herramientas como Datastream y el Data Transfer Service. Luego, arquitecturan soluciones utilizando los servicios de análisis integrados de Google, como BigQuery para el almacenamiento de datos sin servidor, Dataproc y Dataflow para el procesamiento de datos, Looker para la inteligencia empresarial y AI Platform para el análisis avanzado y el aprendizaje automático. Un enfoque clave es crear una malla de datos (data mesh) o tejido de datos (data fabric) seguro y gobernado que permita el análisis de autoservicio mientras mantiene la calidad, el linaje y el cumplimiento de los datos. Al implementar las mejores prácticas en optimización de costos, ajuste del rendimiento y canalizaciones de datos automatizadas, estos socios ayudan a las organizaciones a transitar de informes fragmentados y locales a la toma de decisiones en tiempo real, impulsada por información y a escala.

Acceder de forma segura al contenido para adultos en línea requiere usar plataformas acreditadas, mantener la privacidad y protegerse contra el malware. En primer lugar, priorice sitios web legítimos y conocidos que empleen conexiones HTTPS seguras y políticas de privacidad claras, en lugar de portales oscuros y con mucha publicidad. El uso de una red privada virtual (VPN) acreditada puede encriptar su tráfico de Internet y enmascarar su dirección IP, añadiendo una capa crucial de anonimato. Asegúrese de que el software antivirus y anti-malware de su dispositivo esté activo y actualizado para bloquear anuncios maliciosos o descargas automáticas que a menudo se encuentran en sitios gratuitos. Sea cauteloso con la información personal; evite usar nombres reales o correos electrónicos en las cuentas de la plataforma y considere usar un navegador separado y dedicado o su modo de navegación privada. Finalmente, utilice contraseñas robustas y únicas y habilite la autenticación de dos factores donde esté disponible para asegurar cualquier cuenta que cree, evitando el acceso no autorizado a su historial de visualización o detalles de facturación.