Maschinenlesbare Briefings

KI übersetzt unstrukturierte Anforderungen in eine technische, maschinenlesbare Projektanfrage.

Wir verwenden Cookies, um Ihre Erfahrung zu verbessern und den Website-Traffic zu analysieren. Sie können alle Cookies akzeptieren oder nur die notwendigen.

Hör auf, statische Listen zu durchsuchen. Sag Bilarna, was du wirklich brauchst. Unsere KI übersetzt deine Anforderungen in eine strukturierte, maschinenlesbare Anfrage und leitet sie sofort an verifizierte End-to-End-Verschlüsselungsplattformen-Expert:innen weiter – für präzise Angebote.

KI übersetzt unstrukturierte Anforderungen in eine technische, maschinenlesbare Projektanfrage.

Vergleiche Anbieter anhand verifizierter KI-Vertrauensscores und strukturierter Fähigkeitsdaten.

Überspringe kalte Akquise. Angebote anfordern, Demos buchen und direkt im Chat verhandeln.

Filtere Ergebnisse nach konkreten Rahmenbedingungen, Budgetgrenzen und Integrationsanforderungen.

Minimiere Risiken mit unserem 57-Punkte-KI-Sicherheitscheck für jeden Anbieter.

Verifizierte Unternehmen, mit denen du direkt sprechen kannst

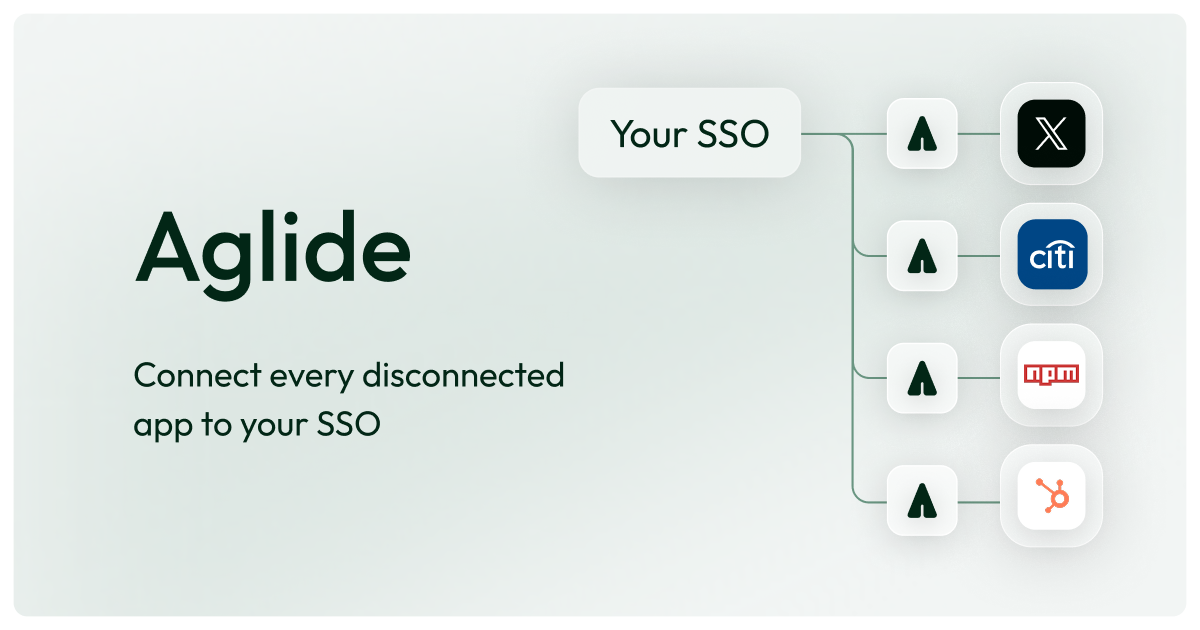

Secure every shared, legacy or high SSO tax app with your existing identity stack. Aglide is the end-to-end encrypted SAML-less SSO platform.

Führen Sie einen kostenlosen AEO- und Signal-Audit für Ihre Domain durch.

Answer-Engine-Optimierung (AEO)

Einmal listen. Nachfrage aus Live-KI-Konversationen konvertieren – ohne aufwendige Integration.

End-to-End-Verschlüsselungsplattformen sind spezialisierte Softwarelösungen, die Daten vom Ursprung bis zum Ziel schützen und sicherstellen, dass nur autorisierte Parteien darauf zugreifen können. Diese Plattformen setzen robuste kryptografische Algorithmen ein, verwalten Verschlüsselungsschlüssel sicher und bieten oft nahtlose Integrationen in bestehende Unternehmenskommunikations- und Speichersysteme. Diese Technologie ist entscheidend für die Wahrung der Datenvertraulichkeit, die Einhaltung strenger Compliance-Vorgaben und den Aufbau von Vertrauen bei Kunden und Stakeholdern.

Identifizieren Sie die spezifischen Datentypen, Kommunikationskanäle und Speichersysteme, die in Ihrem Unternehmen einen robusten kryptografischen Schutz erfordern.

Bewerten Sie potenzielle Plattformen anhand ihrer Verschlüsselungsstandards, Schlüsselverwaltungsarchitektur, Compliance-Zertifizierungen und Integrationsfähigkeiten.

Setzen Sie die gewählte Lösung ein und etablieren Sie sichere, überprüfbare Prozesse für die Generierung, Speicherung, Rotation und Sperrung von Verschlüsselungsschlüsseln.

Schützen Sie sensible interne und externe Kommunikation, wie Vorstandsdiskussionen oder rechtliche Korrespondenz, vor unbefugtem Zugriff und Abfangen.

Sichern Sie patientenbezogene Gesundheitsinformationen (PHI) gemäß Vorgaben wie der DSGVO während der Übertragung und in gespeicherten Datenbanken.

Verschlüsseln Sie Zahlungsanweisungen, Transaktionsaufzeichnungen und Kundendaten, um PCI DSS, MaRisk und anderen branchenspezifischen Vorgaben zu entsprechen.

Integrieren Sie E2EE in Cloud-basierte Anwendungen, um sicherzustellen, dass Kundendaten selbst für den Dienstanbieter privat bleiben und so Vertrauen stärken.

Ermöglichen Sie sichere Zusammenarbeit, indem Sie Nutzern das Teilen vertraulicher Dokumente mit garantierter Verschlüsselung während und nach der Übertragung erlauben.

Bilarna bewertet Anbieter von End-to-End-Verschlüsselungsplattformen anhand eines rigorosen 57-Punkte-KI-Vertrauens-Scores, der deren technische Expertise und Compliance-Stellung analysiert. Unser Verifizierungsprozess umfasst eine eingehende Prüfung ihrer kryptografischen Implementierungen, relevanter Sicherheitszertifizierungen und ihrer nachgewiesenen Projekterfahrung. Dies stellt sicher, dass jeder auf Bilarna gelistete Anbieter die höchsten Standards an Zuverlässigkeit und technischer Kompetenz für Ihre kritischen Datenschutzanforderungen erfüllt.

Die Kosten variieren stark je nach Funktionsumfang, Nutzerzahl und Bereitstellungsmodell, von monatlichen SaaS-Abos bis zu umfassenden Unternehmenslizenzen. Wichtige Preisfaktoren sind Verschlüsselungsstärke, Komplexität des Schlüsselmanagements und erforderliche Compliance-Berichte. Fordern Sie stets detaillierte Angebote für einen Vergleich der Gesamtkosten an.

Die Implementierungszeit reicht von wenigen Wochen für einfache Cloud-Messaging-Apps bis zu mehreren Monaten für komplexe unternehmensweite Bereitstellungen. Die Dauer hängt vom Integrationsumfang, benötigter Individualentwicklung, interner Richtlinienanpassung und Mitarbeiterschulung ab. Eine schrittweise Einführung wird für große Organisationen empfohlen.

Priorisieren Sie Plattformen mit starken, auditierbaren Verschlüsselungsalgorithmen, sicherer und wiederherstellbarer Schlüsselverwaltung, Zero-Knowledge-Architektur und Compliance mit relevanten Standards. Weitere essentielle Funktionen sind detaillierte Zugriffsprotokolle, nahtlose APIs und robuste Unterstützung für Ihre spezifischen Datentypen.

Ja, die meisten modernen E2EE-Plattformen bieten APIs, SDKs und Plugins zur Integration gängiger Unternehmenssoftware, CRMs, Cloud-Speicher und Kommunikationstools. Eine erfolgreiche Integration erfordert die Bewertung der Kompatibilität, den Bedarf an individuellen Konnektoren und die Auswirkungen auf bestehende Workflows.